L'integrazione riduce i costi e aumenta l'efficacia. Per questo motivo, Vectra è progettato per essere adattivo. Tutto ciò che facciamo tiene conto di come aiutare i nostri clienti a essere più efficienti e veloci nella lotta agli attacchi. A volte ciò comporta determinare dove fornire sofisticate informazioni sulle minacce al di là di Vectra. La collaborazione con Splunk è un ottimo esempio di questa integrazione.

Secondo Gartner, "L'obiettivo non è sostituire i tradizionali sistemi di gestione delle informazioni sugli eventi di sicurezza (SIEM), ma piuttosto fornire informazioni affidabili, specifiche per dominio e prioritarie in base al rischio sulle minacce, aiutando le aziende a concentrare i propri processi di risposta alle operazioni di sicurezza sulle minacce e sugli eventi che rappresentano il rischio maggiore per loro".

L'app Vectra per Splunk fornisce una straordinaria gamma di informazioni sulle minacce al repository di dati macchina Splunk, tra cui il rilevamento di malware strumenti di attacco sconosciuti, minacce nascoste nelle app comuni e nel traffico crittografato e minacce in corso in ogni fase della catena di attacco.

Vectra correla inoltre gli eventi di minaccia a specifici host fisici per consentire indagini più rapide sulle minacce e una risposta più rapida agli incidenti. Splunk acquisisce, indicizza e correla i dati di rilevamento delle minacce di Vectra in tempo reale, rendendoli disponibili in un archivio ricercabile in cui è possibile generare grafici, report, avvisi, dashboard e visualizzazioni.

L'app Vectra per Splunk porta tutti i rilevamenti Vectra direttamente nelle dashboard Splunk ES, consentendo di integrarli facilmente nei flussi di lavoro operativi di sicurezza esistenti.

Inoltre, consente ai team di sicurezza di correlare facilmente le informazioni relative agli host e ai rilevamenti di Vectra con le informazioni provenienti da altri sistemi, come le soluzioni di filtraggio degli URL e i firewall. Un collegamento all'interfaccia utente di Vectra consente una transizione senza soluzione di continuità per guidare la definizione delle priorità e il flusso di lavoro.

Host classificati in base al rischio

La soluzione Vectra associa automaticamente tutti i comportamenti dannosi all'host fisico della rete, anche se l'indirizzo IP cambia, e assegna all'host un punteggio in base al rischio complessivo.

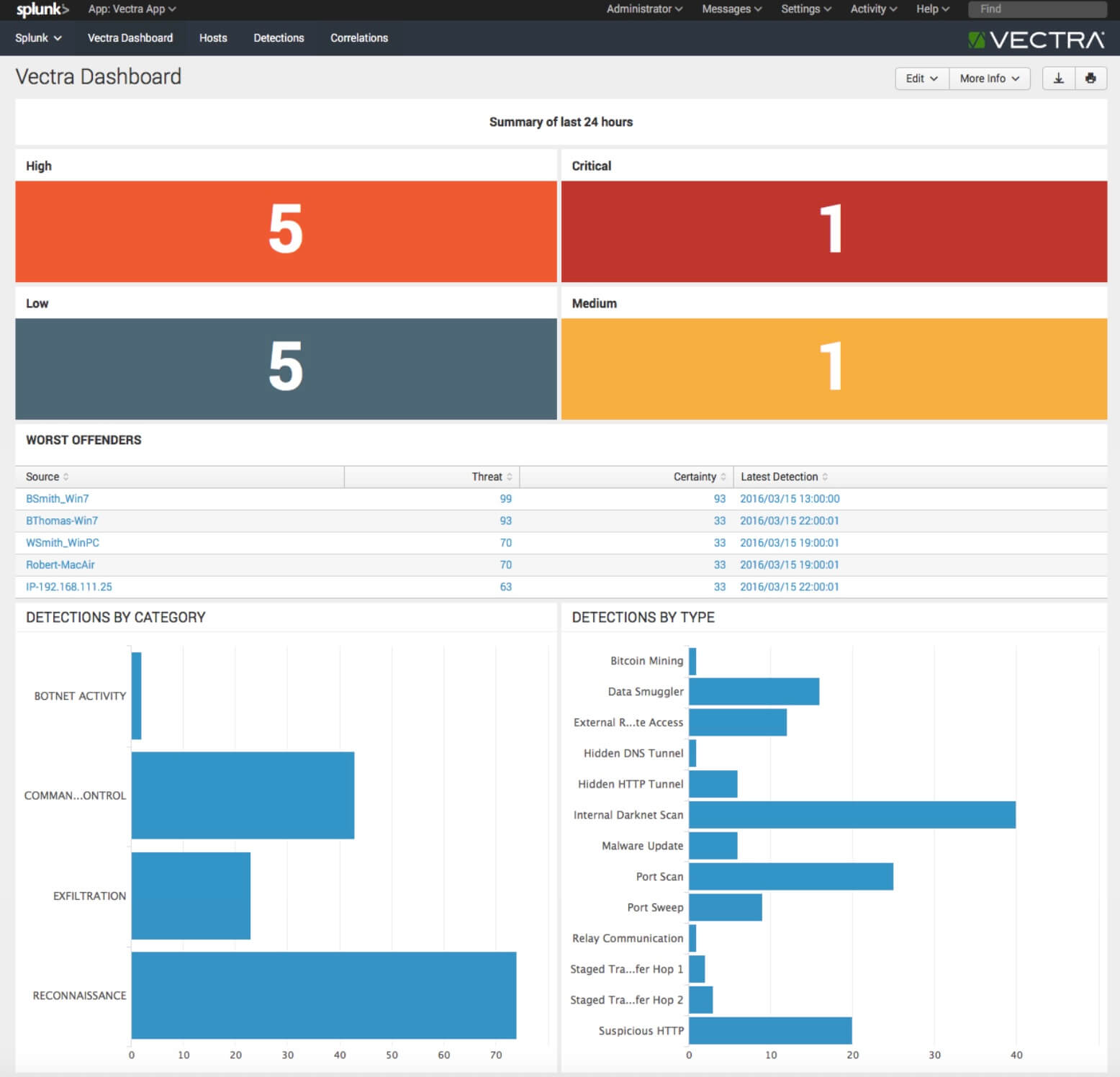

L'app Vectra per Splunk offre un dashboard interattivo che mostra rapidamente il numero di host classificati come a rischio critico, alto, medio e basso. Questi punteggi eliminano la necessità per gli analisti di indagare manualmente sugli eventi e migliorano notevolmente i tempi di risposta.

Inoltre, i drill-down in ciascuna categoria nell'app Vectra per Splunk reindirizzano alla pagina dell'host e filtrano in base a quella particolare gravità per accelerare l'indagine.

Visibilità delle minacce lungo tutta la catena di attacco

L'app Vectra fornisce informazioni fondamentali sulle minacce specifiche e sulla loro progressione lungo la catena di attacchi informatici.

Questa visibilità consente ai team di sicurezza di distinguere rapidamente il comportamento opportunistico delle botnet dalle minacce mirate più gravi e di intervenire prima che i dati vengano rubati o danneggiati. Le regole di correlazione estraggono ulteriori informazioni contestuali da altri sistemi integrati con la piattaforma Splunk.

Correlazione con altre soluzioni

L'approccio unico di Vectra al rilevamento consente ai team di sicurezza di individuare minacce che potrebbero essere sfuggite ad altre soluzioni. L'app Vectra per Splunk semplifica la connessione e la correlazione dei risultati di Vectra con altre soluzioni.

La pagina delle correlazioni di Vectra consente un'analisi più rapida e approfondita degli eventi, permettendo ai team di sicurezza di correlare gli indirizzi IP di origine e destinazione degli eventi Vectra con altri eventi in Splunk.