UNC3886

UNC3886, denominato CAULDRON PANDA da CrowdStrike, è un gruppo di hacker altamente specializzato con legami con la Cina, che secondo le valutazioni opera a diretto sostegno degli obiettivi dei servizi di intelligence statali cinesi.

L'origine di UNC3886

Attivo almeno dalla fine del 2021 e oggetto di segnalazioni pubbliche a partire dal febbraio 2023, il gruppo si distingue per:

- Competenza nello sfruttamento delle vulnerabilità zero-day: hanno trasformato in strumenti di attacco quattro diverse vulnerabilità presenti nei prodotti Fortinet e VMware (CVE-2022-41328, -42475; CVE-2023-20867, -34048) prima che fossero disponibili le patch dei fornitori.

- Disciplina in materia di sicurezza operativa: utilizzo di dead-drop resolver (DDR) su GitHub, rootkit personalizzati e strumenti di pulizia dei log per ridurre le tracce forensi.

- malware ibrido: implant proprietari (WhizShell, variante SideWalk, backdoor VMCI), strumenti open source personalizzati (FastReverseProxy, TinyShell, REPTILE, MEDUSA) e sfruttamento di canali SaaS affidabili (GitHub Pages, Google Drive) per il controllo C2 nascosto.

Tale modus operandi è strettamente in linea con le priorità del Partito Comunista Cinese (PCC) in materia di raccolta di informazioni relative alle catene di approvvigionamento tecnologiche, alla ricerca aerospaziale e alle infrastrutture di telecomunicazione globali.

Paesi interessati dall'UNC3886

I cluster di dati di telemetria della campagna si concentrano negli Stati Uniti e a Singapore, con ulteriori vittime in tutto il Sud-Est asiatico, in Oceania e, in misura minore, in Europa e in Africa. La dispersione geografica rispecchia i punti globali in cui si intersecano le catene di approvvigionamento aerospaziali degli Stati Uniti e di Taiwan e dove transita il traffico regionale delle telecomunicazioni.

Settori di riferimento dell'UNC3886

UNC3886 si rivolge alle organizzazioni le cui reti trasmettono o trasportano comunicazioni strategiche e proprietà intellettuale tecnica sensibile. Tra i settori interessati figurano operatori di telecomunicazioni, principali aziende del settore aerospaziale commerciale e satellitare, fornitori di apparecchiature di rete, fornitori cloude (in misura minore) laboratori tecnologici governativi.

Le vittime dell'UNC3886

Secondo quanto riportato dai media, si contano almeno:

- Un importante operatore di telecomunicazioni statunitense (vittima di un attacco informatico nel febbraio 2023).

- Un'azienda aerospaziale con sede negli Stati Uniti (intrusione scoperta nel giugno 2024).

- Un operatore di telecomunicazioni di Singapore (attività parallela a giugno 2024).

- Diversi operatori di cui non è stato reso noto il nome, i cui hypervisor ESXi e dispositivi FortiGate sono stati compromessi nel corso della “Campagna 23-022”.

Le fasi dell'attacco di UNC3886

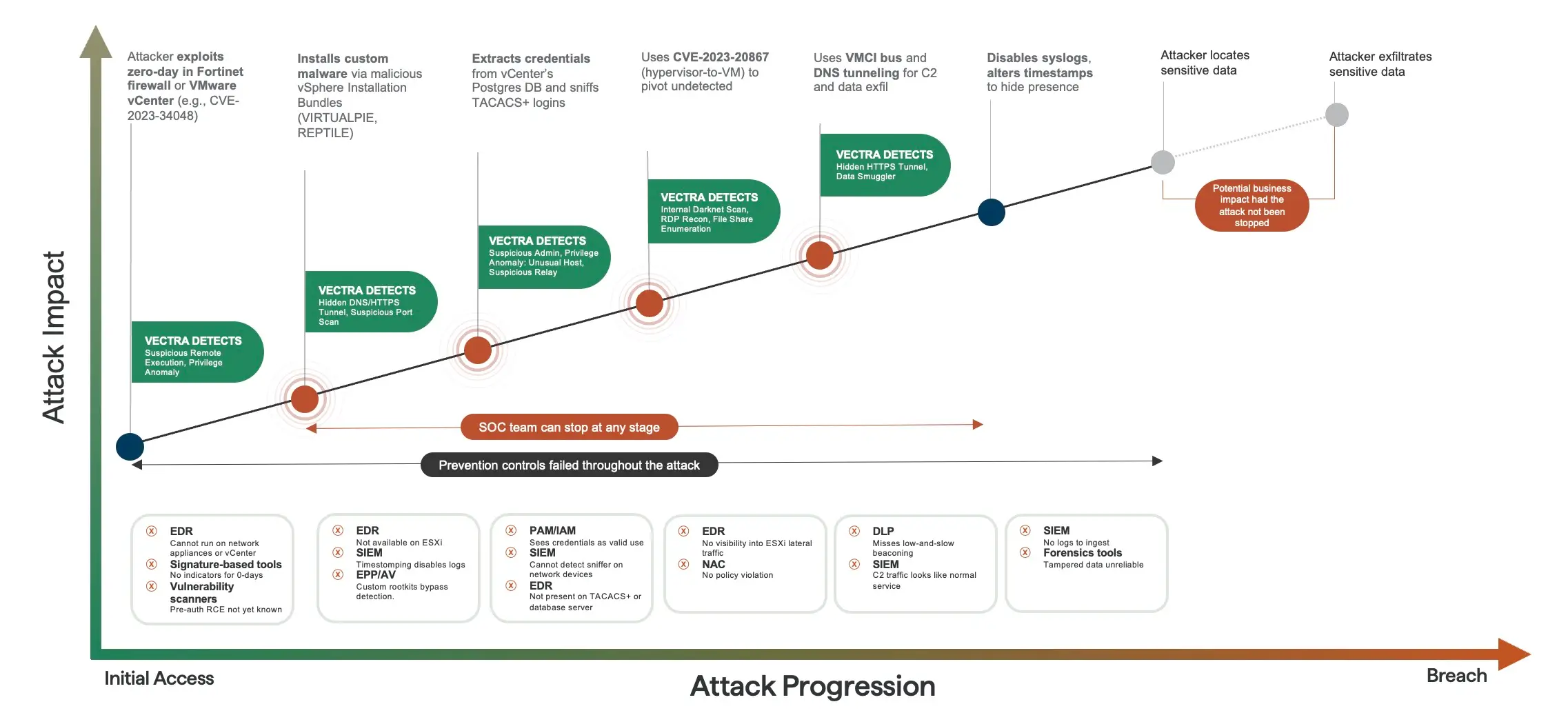

Sfrutta vulnerabilità zero-day (CVE) presenti in FortiOS SSL-VPN e VMware vCenter/Tools; è possibile ottenere un punto d’appoggio alternativo tramite credenziali TACACS+ o SSH compromesse raccolte in precedenza.

Carica moduli del kernel REPTILE modificati o rootkit MEDUSA LD_PRELOAD per ottenere i privilegi di root; sfrutta i privilegi di vpxuser su ESXi per ottenere il controllo a livello di host.

Nasconde file e processi tramite i comandi REPTILE, installa yum-versionlock per bloccare i pacchetti OpenSSH compromessi e avvia lo strumento di pulizia dei log di Hidemyass.

Backdoor ssh/sshd, analizza il traffico TACACS+ con LOOKOVER, estrae le password crittografate del database vCenter e acquisisce le credenziali presenti in memoria tramite il keylogger MEDUSA.

Esegue un file binario Nmap statico personalizzato (sc) per l'analisi delle porte; rileva gli elenchi degli ospiti VMware e i dati relativi alle interfacce di rete dagli host FortiGate ed ESXi.

Sfrutta chiavi SSH e password rubate, sessioni amministrative FortiGate e le vulnerabilità CVE-2023-20867 relative alle operazioni guest per spostarsi tra macchine virtuali e dispositivi di rete.

Utilizza WhizShell e SideWalk per preparare i documenti e l'output dei comandi; le backdoor VMCI (VIRTUALSHINE/‑PIE/‑SPHERE) trasmettono shell interattive per la raccolta mirata di dati.

Distribuisce TinyShell e FastReverseProxy per eseguire comandi arbitrari; attiva i payload tramite script systemd o script RC creati dai rootkit.

RIFLESPINE carica archivi crittografati tramite Google Drive; MOPSLED recupera le istruzioni C2 da GitHub e poi instrada i dati tramite un tunnel TCP personalizzato con ChaCha20.

L'obiettivo principale è lo spionaggio, ma tra le conseguenze secondarie figurano la persistenza nei dispositivi di rete e la potenziale manipolazione della catena di approvvigionamento; finora non sono stati rilevati payload distruttivi.

Sfrutta vulnerabilità zero-day (CVE) presenti in FortiOS SSL-VPN e VMware vCenter/Tools; è possibile ottenere un punto d’appoggio alternativo tramite credenziali TACACS+ o SSH compromesse raccolte in precedenza.

Carica moduli del kernel REPTILE modificati o rootkit MEDUSA LD_PRELOAD per ottenere i privilegi di root; sfrutta i privilegi di vpxuser su ESXi per ottenere il controllo a livello di host.

Nasconde file e processi tramite i comandi REPTILE, installa yum-versionlock per bloccare i pacchetti OpenSSH compromessi e avvia lo strumento di pulizia dei log di Hidemyass.

Backdoor ssh/sshd, analizza il traffico TACACS+ con LOOKOVER, estrae le password crittografate del database vCenter e acquisisce le credenziali presenti in memoria tramite il keylogger MEDUSA.

Esegue un file binario Nmap statico personalizzato (sc) per l'analisi delle porte; rileva gli elenchi degli ospiti VMware e i dati relativi alle interfacce di rete dagli host FortiGate ed ESXi.

Sfrutta chiavi SSH e password rubate, sessioni amministrative FortiGate e le vulnerabilità CVE-2023-20867 relative alle operazioni guest per spostarsi tra macchine virtuali e dispositivi di rete.

Utilizza WhizShell e SideWalk per preparare i documenti e l'output dei comandi; le backdoor VMCI (VIRTUALSHINE/‑PIE/‑SPHERE) trasmettono shell interattive per la raccolta mirata di dati.

Distribuisce TinyShell e FastReverseProxy per eseguire comandi arbitrari; attiva i payload tramite script systemd o script RC creati dai rootkit.

RIFLESPINE carica archivi crittografati tramite Google Drive; MOPSLED recupera le istruzioni C2 da GitHub e poi instrada i dati tramite un tunnel TCP personalizzato con ChaCha20.

L'obiettivo principale è lo spionaggio, ma tra le conseguenze secondarie figurano la persistenza nei dispositivi di rete e la potenziale manipolazione della catena di approvvigionamento; finora non sono stati rilevati payload distruttivi.

TTP utilizzati da UNC3886

Come rilevare UNC3886 con Vectra AI

Domande frequenti

In che modo l'UNC3886 si manifesta solitamente all'inizio?

Sfruttando le vulnerabilità non corrette di FortiGate o VMware vCenter/Tools; la gestione tempestiva delle patch è il fattore che più di ogni altro contribuisce a ridurre i rischi.

Quali segnali premonitori dovremmo cercare?

Invio su GitHub raw.githubusercontent.com richieste provenienti da ESXi o vCenter, creazioni impreviste di socket VMCI e file insoliti in /var/lib/fwupdd/.

Quale sistema di telemetria EDR mette meglio in evidenza REPTILE?

Eventi di caricamento dei moduli in modalità kernel (insmod, modprobe) da percorsi non standard, anomalie nascoste nei processi e improvvisa scomparsa di /proc/<pid> voci.

I controlli basati sulla rete possono fermare RIFLESPINE?

Sì: un'ispezione TLS o un filtro in uscita che blocchi gli host dell'API di Google Drive per le risorse di classe server interromperà il ciclo C2.

Quali fonti di log aiutano a individuare i furti di credenziali TACACS+?

Acquisizione di pacchetti sulla porta TCP 49, discrepanze nell'hash su tac_plus scritture binarie e ad alta frequenza su /var/log/tac* oppure /var/log/ldapd*.gz.

È sufficiente il rafforzamento standard di SSH?

In parte; inoltre, implementare il monitoraggio dell'integrità dei file (FIM) su /usr/bin/ssh, /usr/sbin/sshd, e abilitare Consenti inoltro TCP no oltre a un rigoroso sistema di versione fissa, in modo che eventuali sostituzioni dannose vengano segnalate.

Come è possibile individuare casi di abuso di VMCI all'interno di ESXi?

Abilita il monitoraggio della shell ESXi, monitora /var/log/vmkernel.log per VMCISock eventi di connessione e limitare vmci0 nella configurazione VMX quando non è necessario.

Qual è la procedura da seguire nel caso in cui venga rilevato WhizShell?

Isolare l'hypervisor, acquisire i dati della memoria volatile, esportare le istantanee dei dischi delle macchine virtuali ed effettuare la rotazione di tutte le credenziali di servizio di vCenter ed ESXi; è probabile che vi sia persistenza anche su FortiGate o sui dispositivi TACACS+.

L'autenticazione a più fattori (MFA) è utile?

L'implementazione di MFA sulla VPN e sugli account SSH privilegiati di Linux/ESXi impedisce i movimenti laterali una volta che le credenziali sono state sottratte, ma non mitiga le vulnerabilità zero-day.

Quali misure di mitigazione a lungo termine sono consigliate?

① Gestione aggressiva delle patch e del ciclo di vita delle appliance virtuali; ② firme di prevenzione degli exploit (IPS/NGFW) per le vulnerabilità CVE citate; ③ valori di riferimento per l'integrità degli host dei dispositivi di rete; ④ progettazione di account con privilegi minimi e inoltro dei log di audit TACACS+; e ⑤ procedure operative per la ricerca continua delle minacce allineate all'elenco delle TTP sopra riportato.