L'integrazione di Cognito® Detect di Vectra® con VMware Carbon Black Cloud™ Endpoint ai team di sicurezza di automatizzare il rilevamento in tempo reale di aggressori informatici nascosti, unificando al contempo endpoint di rete e endpoint per verificare e isolare rapidamente le minacce avanzate all'interno dell'azienda.

Insieme, Cognito Detect e Carbon Black Cloud Endpoint i problemi di sicurezza più persistenti che le aziende devono affrontare oggi: individuare e bloccare gli attacchi informatici in corso, sfruttando al meglio il tempo e le risorse umane limitate dei team di sicurezza IT.

La necessità di un nuovo approccio alla sicurezza

Gli autori degli attacchi informatici moderni riescono facilmente a eludere le misure di sicurezza preventive poste al perimetro della rete. Non potendo fare affidamento esclusivamente su tali misure, i team di sicurezza devono indagare manualmente sulle minacce e setacciare il rumore di fondo alla ricerca di segnali deboli.

In pratica, ciò significa spesso che gli attacchi informatici vengono individuati e segnalati per primi da una terza parte esterna, trasformando la loro scoperta in un'indagine forense a posteriori piuttosto che in un'azione proattiva di mitigazione dell'attacco.

Un nuovo modello di rilevamento delle minacce

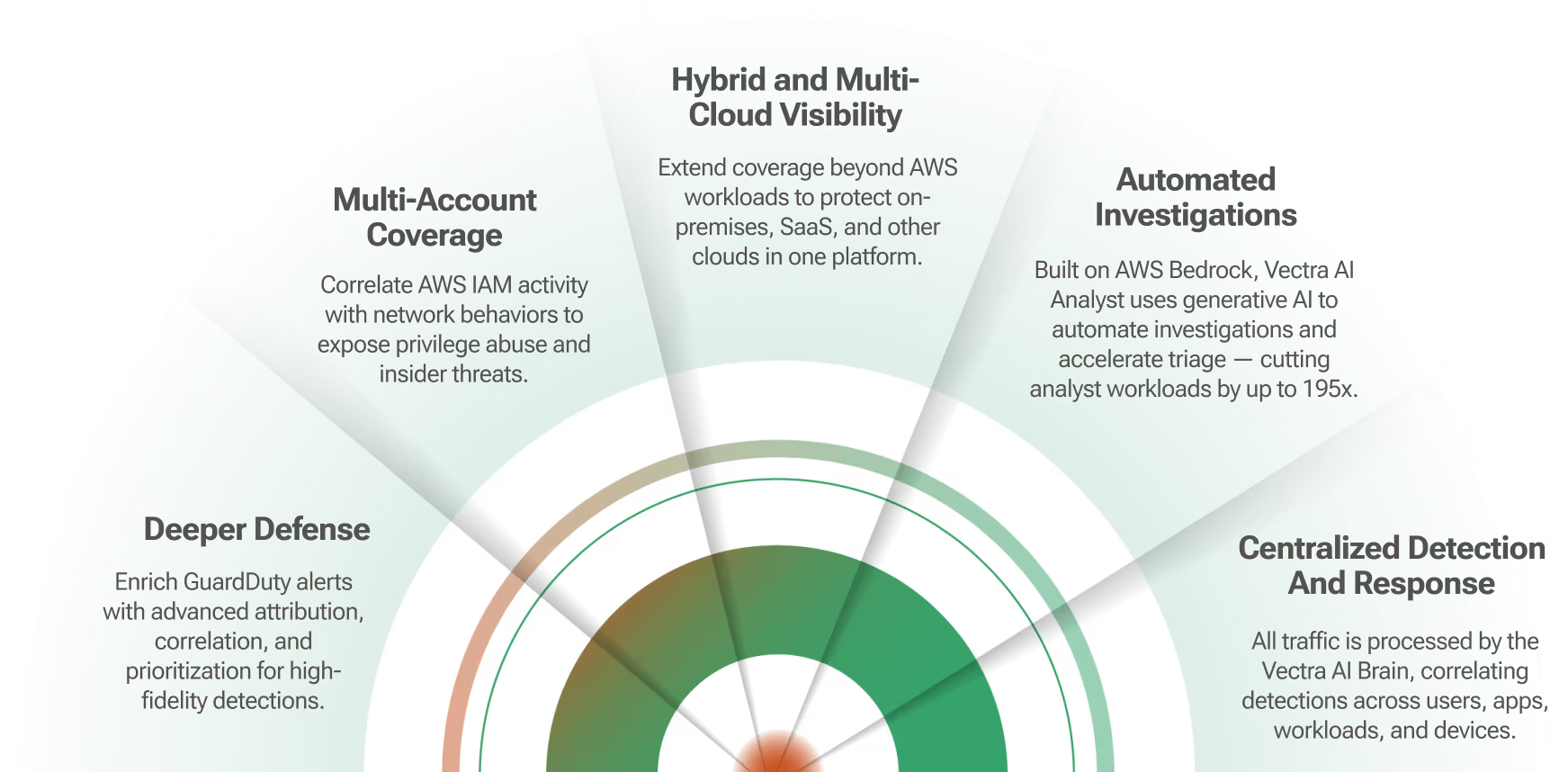

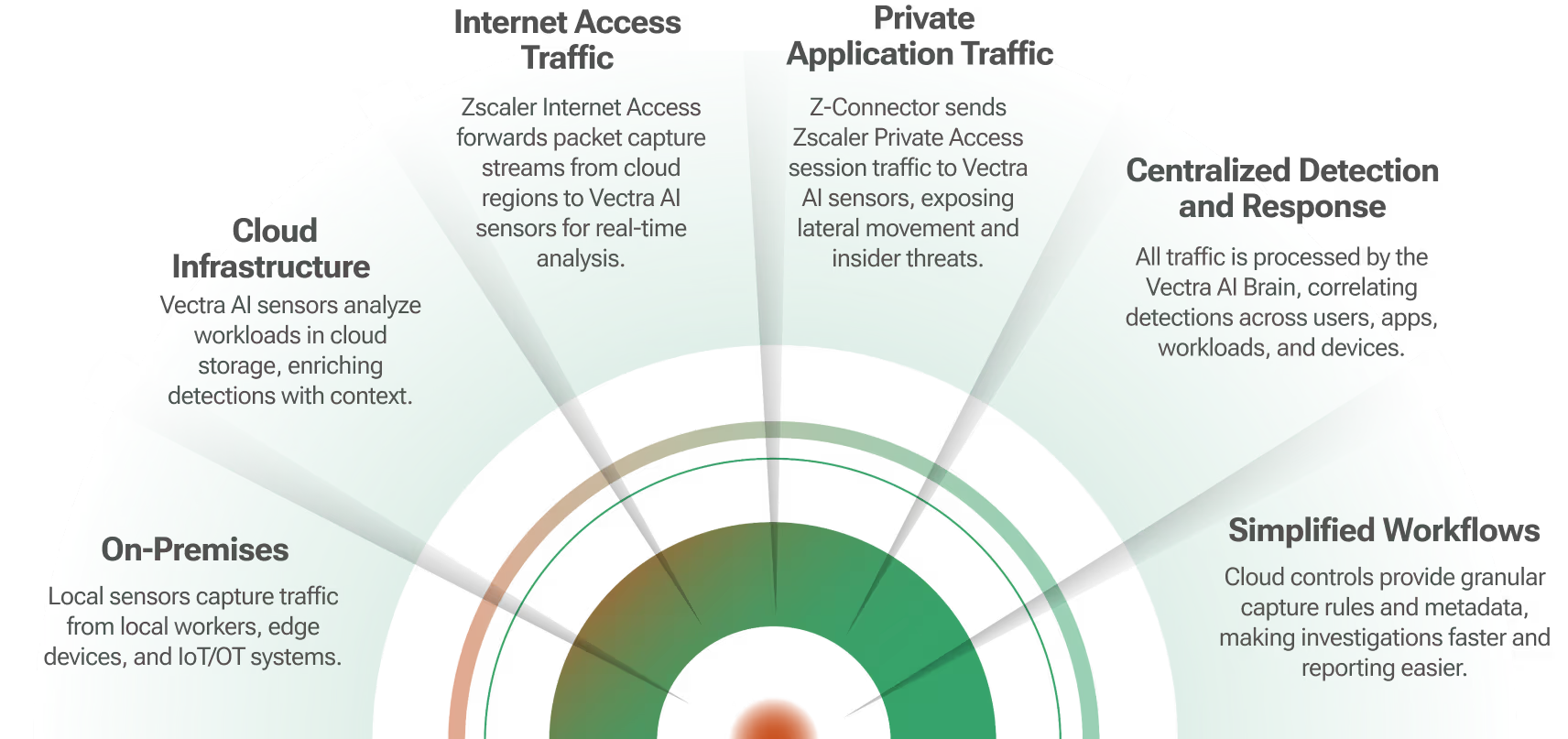

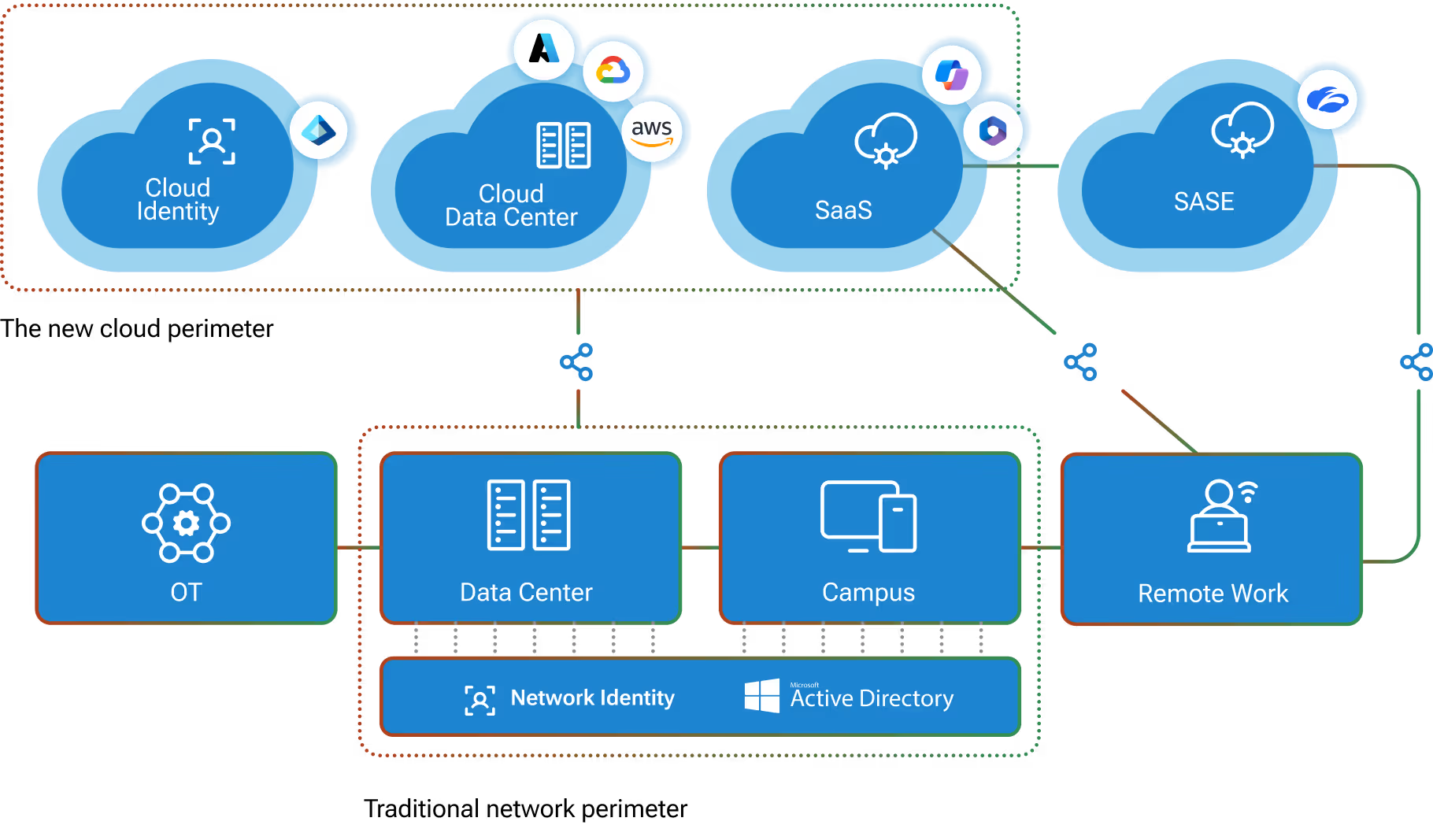

Cognito Detect di Vectra automatizza l'individuazione delle minacce informatiche nascoste analizzando costantemente tutto il traffico di rete – dai carichi di lavoro cloud nei data center ai dispositivi degli utenti e dell'IoT – per rilevare i primi segnali di comportamenti sospetti.

Oltre a correlare automaticamente le minacce rilevate con i dispositivi host sotto attacco, Cognito Detect fornisce informazioni contestuali specifiche sulle attività degli aggressori e assegna la massima priorità alle minacce che comportano il rischio maggiore. Ciò consente ai team di sicurezza di concentrare rapidamente il proprio tempo e le proprie risorse sulla prevenzione o sulla mitigazione delle perdite.

Grazie all'intelligenza artificiale, Cognito Detect combina la scienza dei dati, l'apprendimento automatico e l'analisi comportamentale per individuare i comportamenti di attacco senza ricorrere a firme o elenchi di reputazione. Cognito Detect individua le minacce anche nel traffico crittografato senza ricorrere alla decrittografia.

Integra facilmente endpoint di rete e endpoint

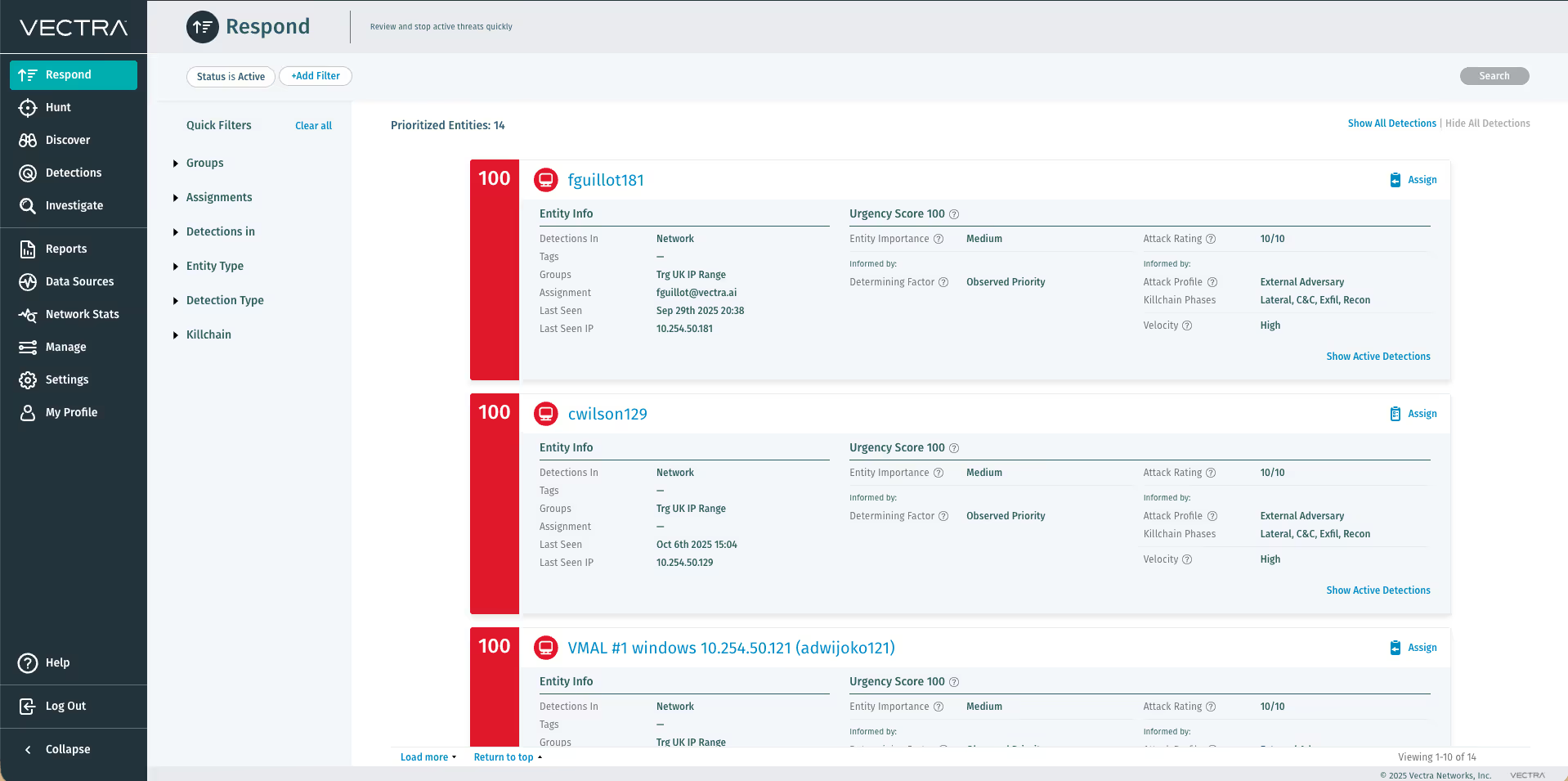

Quando viene rilevata una minaccia, Cognito Detect e CB Cloud Endpoint ai team di sicurezza l'accesso immediato a ulteriori informazioni a fini di verifica e indagine. Gli identificatori degli host e altri dati relativi ai dispositivi provenienti da VMware CarbonBlack vengono visualizzati automaticamente nell'interfaccia utente di Cognito Detect.

Inoltre, con un solo clic i team di sicurezza possono passare facilmente dall'interfacciaEndpoint di Cognito Detect aEndpoint CB Cloud Endpoint per lo stesso dispositivo host oppure connettersi in modo sicuro direttamente al dispositivo host utilizzando la funzionalitàEndpoint di CB Cloud Endpoint .

CB Cloud Endpoint individuaEndpoint le caratteristiche e i comportamenti di una minaccia visibili solo all'interno del dispositivo host, mentre CB Cloud la stessa funzione per cloud . Ciò consente ai team di sicurezza di verificare in modo rapido e definitivo una minaccia informatica, acquisendo al contempo maggiori informazioni sul comportamento della minaccia stessa sul dispositivo host o nel cloud

Agisci con Lockdown

Oltre a ridurre i tempi di analisi delle minacce, Cognito Detect e Cloud Endpoint ai team di sicurezzaEndpoint intervenire in modo rapido e deciso. Grazie alle endpoint della rete e endpoint , i team di sicurezza possono isolare rapidamente dalla rete i dispositivi host compromessi, bloccando così gli attacchi informatici ed evitando la perdita di dati.

La funzione Host Lockdown consente alla piattaforma Vectra Cognito di disattivare automaticamente gli host che mostrano attività sospette sugli endpoint tramite cloud . Se gli analisti devono intervenire direttamente, hanno la possibilità di disattivare manualmente gli host durante un'indagine di sicurezza. La disabilitazione di un host rallenterà in modo significativo un attacco in corso, limitando l'accesso dell'autore dell'attacco a risorse aggiuntive. Ciò riduce drasticamente la portata dell'attacco e offre al Security Operations Center (SOC) più tempo per indagare e porre rimedio agli attacchi.

Host Lockdown garantisce che l'automazione causi il minor disagio possibile, assicurandoti al contempo una maggiore tranquillità grazie al fatto che gli attacchi vengono bloccati sul nascere.

Informazioni su Vectra

In qualità di leader nel settore del rilevamento e della risposta alle minacce di rete (NDR), Vectra® AI protegge i vostri dati, i vostri sistemi e la vostra infrastruttura. Vectra AI al vostro team SOC di individuare rapidamente i potenziali aggressori e di reagire prima ancora che entrino in azione.

Vectra AI individua Vectra AI comportamenti e attività sospette sulla tua rete estesa, sia in locale che nel cloud. Vectra li individua, li segnala e avvisa il personale addetto alla sicurezza affinché possa intervenire immediatamente.

Vectra AI "Security that thinks®". Si avvale dell'intelligenza artificiale per migliorare progressivamente la capacità di rilevamento e risposta, eliminando i falsi positivi in modo da consentirti di concentrarti sulle minacce reali.

Informazioni su VMware Carbon Black

VMware Carbon Black ha sviluppato la piattaforma endpoint di nuova generazione più completa, consentendo alle organizzazioni di bloccare la maggior parte degli attacchi, individuare ogni minaccia, colmare le lacune di sicurezza e potenziare le proprie difese. La Endpoint VMware CarbonBlack Cloud™ Endpoint aiuta le organizzazioni di ogni dimensione a sostituire le tecnologie antivirus tradizionali, a proteggere i sistemi e a dotare i team di risposta agli incidenti di strumenti avanzati per individuare in modo proattivo le minacce.