Le minacce sono furtive e possono rimanere nascoste per lunghi periodi di tempo mentre sottraggono dati all'interno dei canali di traffico autorizzati. Di fronte a minacce sempre più sofisticate, i team di sicurezza necessitano di un monitoraggio accurato e continuo delle attività delle minacce in tutti gli ambienti.

Il successo o il fallimento di un team di sicurezza dipende spesso dai tempi di risposta. Una volta individuate, le minacce devono essere neutralizzate immediatamente e le attività dannose bloccate.

Anche dopo l'individuazione, la risposta potrebbe richiedere ore o giorni di indagini da parte di analisti della sicurezza altamente qualificati per arginare il danno e ripristinare il normale funzionamento.

L'integrazione tra la piattaforma automatizzata di rilevamento e risposta alle minacce di rete Vectra e i firewall di nuova generazione Check Point consente al personale addetto alla sicurezza di individuare rapidamente i comportamenti nascosti degli aggressori, individuare con precisione gli host coinvolti in un attacco informatico e contenere le minacce prima che si verifichino perdite di dati.

Una risposta tempestiva alle minacce inizia con Check Point SandBlast Zero-day . Check Point SandBlast Zero-Day è una tecnologia di sandboxing cloud che mette rapidamente in quarantena e analizza i file, eseguendoli in un ambiente sandbox virtuale per individuare comportamenti dannosi prima che entrino nella rete. SandBlast rileva malware fase di exploit, ancora prima che gli aggressori possano ricorrere a tecniche di elusione nel tentativo di aggirare il sandbox.

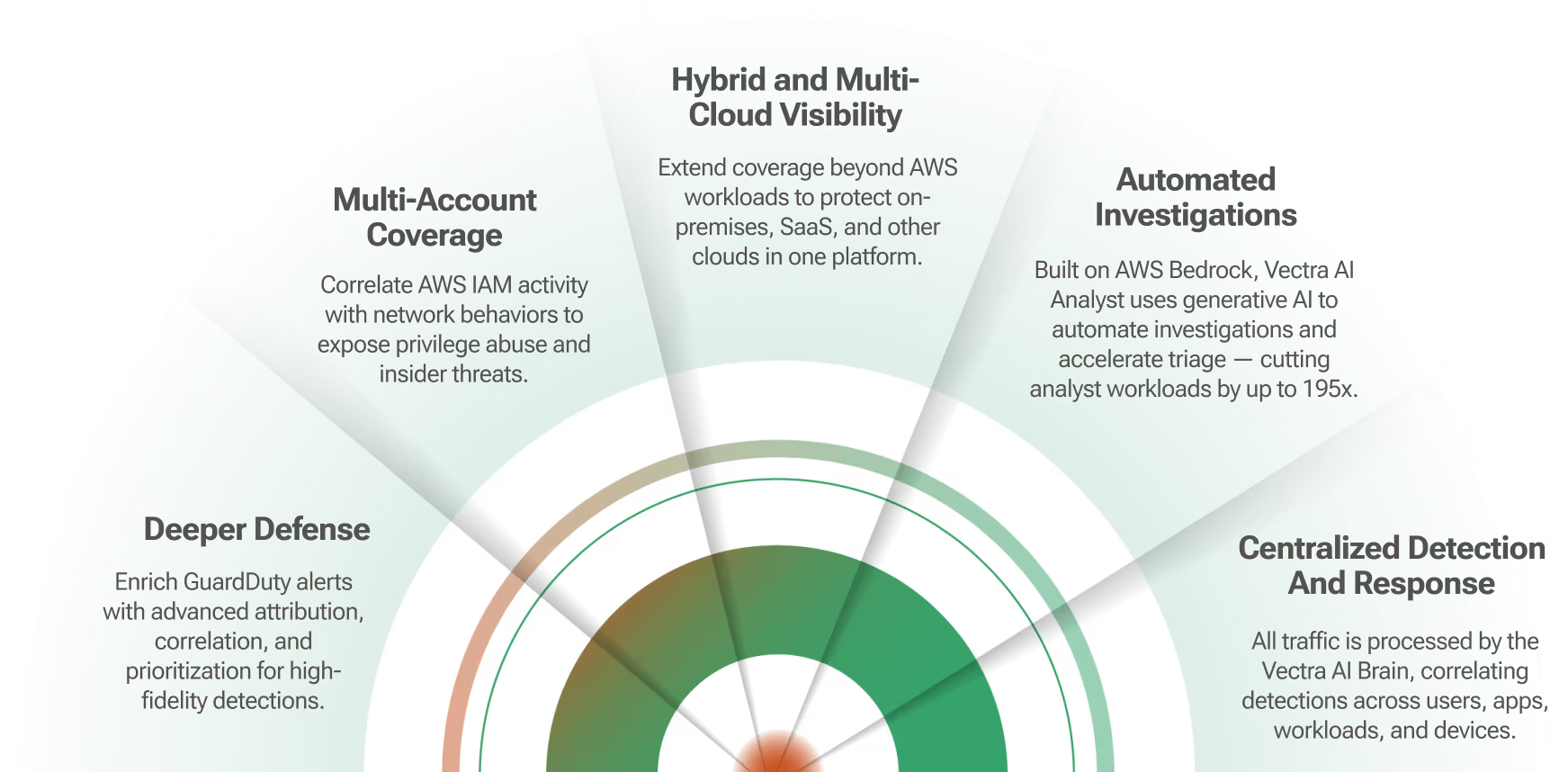

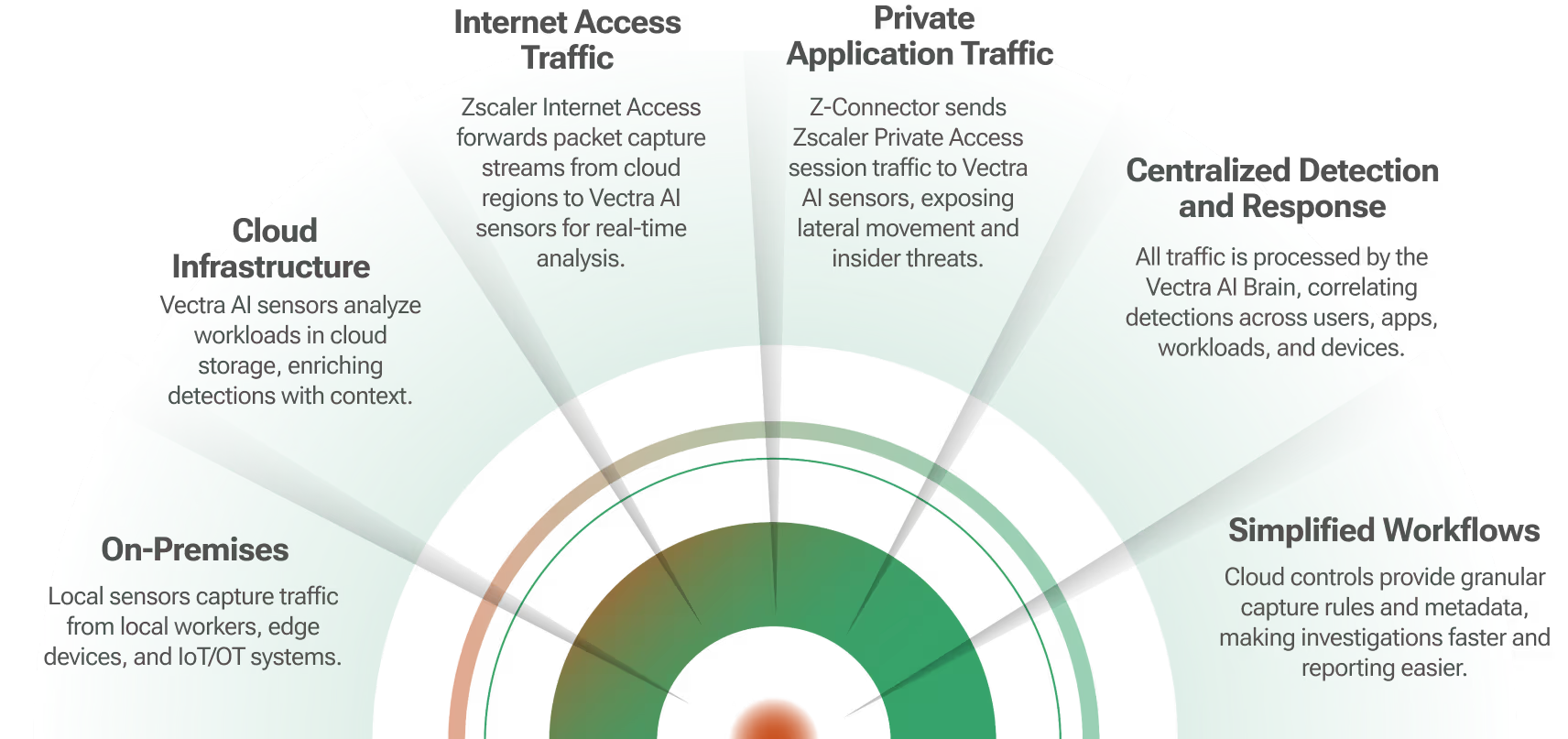

Tra i principali vantaggi dell'integrazione figurano:

Fornire agli analisti gli strumenti per bloccare gli attacchi

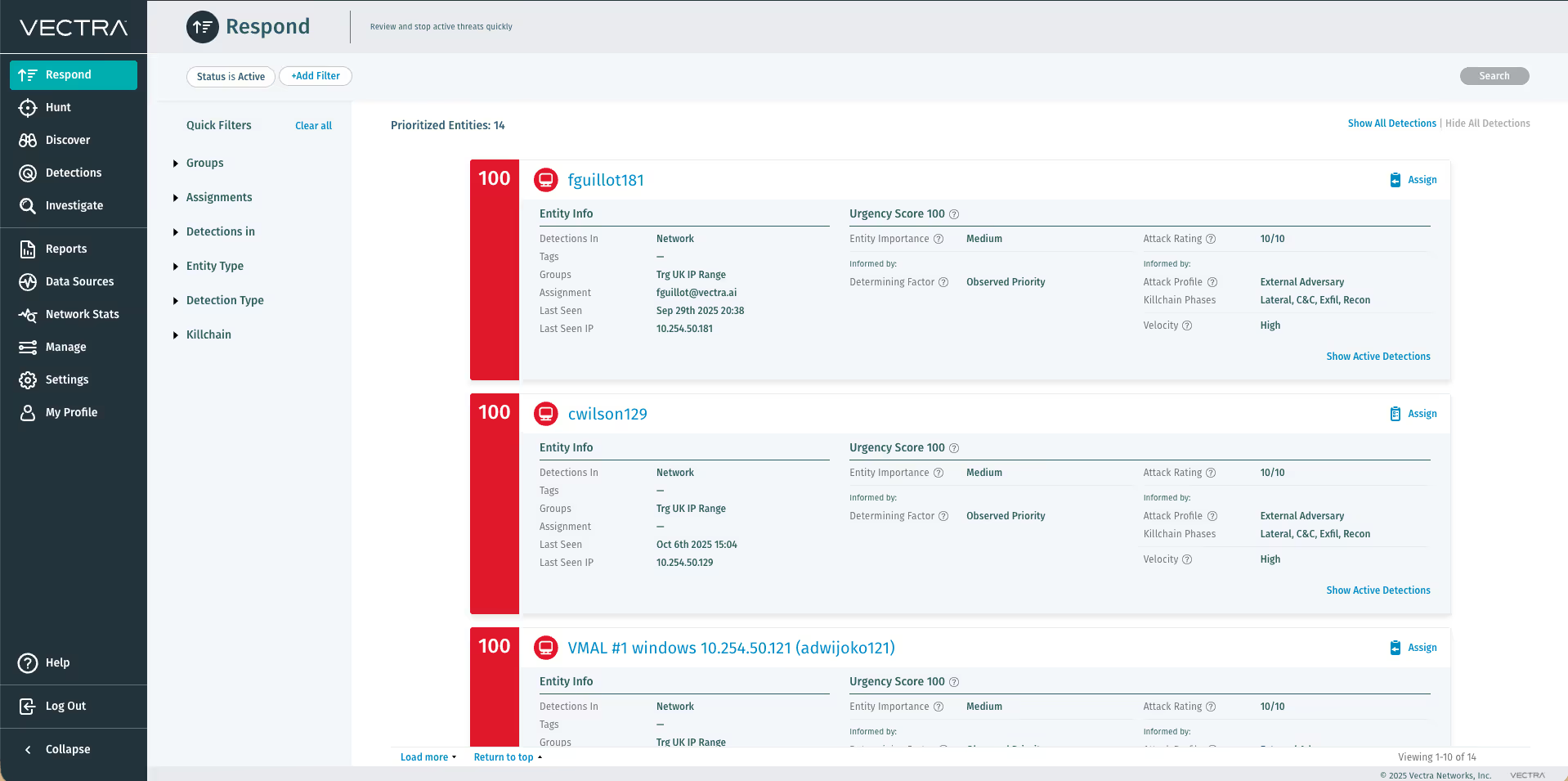

Trovare e mantenere personale qualificato nel campo della sicurezza rappresenta una sfida per la maggior parte delle organizzazioni. Anche nelle circostanze più favorevoli, la maggior parte delle reti genera un numero di avvisi di sicurezza superiore a quello che il personale ha il tempo di analizzare. La potente combinazione tra il rilevamento e la risposta alle minacce di Vectra e l'approccio "prevenzione prima di tutto" del Check Point Next Generation Firewall consente di sfruttare al meglio il tempo e le competenze del personale. I team di sicurezza possono individuare rapidamente gli host coinvolti in un attacco informatico in corso, verificare la minaccia con analisi forensi on-demand e attivare un contenimento dinamico dei dispositivi interessati, il tutto dall'intuitiva interfaccia utente di Vectra. L'automazione consente al personale di individuare e risolvere rapidamente i problemi, risparmiando tempo e denaro.

Automatizzare il contenimento in base al rischio e al grado di certezza

Molte soluzioni di analisi comportamentale si limitano a segnalare le anomalie, che richiedono poi un'analisi approfondita e un follow-up per determinare una risposta adeguata. Ciò crea un collo di bottiglia a causa dell'analisi manuale e del personale addetto alla sicurezza, che finisce per soffrire di "fatica da allerta". In definitiva, le risposte ritardate e gli allarmi ignorati possono consentire agli aggressori di sottrarre con successo i dati aziendali. Oltre ad automatizzare la ricerca delle minacce, la piattaforma Vectra assegna automaticamente un punteggio a ogni rilevamento e host interessato in termini di rischio per la rete e certezza dell'attacco. Questi punteggi mantengono il contesto nel tempo e mettono in relazione la progressione di un attacco, consentendo al personale di dare priorità alle questioni più urgenti. Il personale addetto alla sicurezza può utilizzare i punteggi di Vectra relativi al livello di minaccia e alla certezza per definire regole di blocco dinamiche in linea con il profilo di rischio dell'organizzazione.

Tra i principali vantaggi figurano:

- Prevenite zero-day implementando soluzioni di sicurezza in grado di individuare e bloccare le minacce in anticipo

- Automatizza la risposta alle minacce combinando il rilevamento delle minacce basato sul comportamento con l'applicazione delle misure di sicurezza in tempo reale

- Consentire agli analisti della sicurezza di rispondere alle minacce utilizzando semplici tag di evento

- Adottare misure di blocco mirate, come quelle basate sul tipo di minaccia, sul rischio e sul grado di certezza.

Rilevamento intelligente delle minacce

Le aziende possono potenziare la sicurezza "prevent-first" di Check Point con Vectra. La piattaforma Vectra accelera il rilevamento e l'analisi delle minacce da parte dei clienti utilizzando un'intelligenza artificiale sofisticata per raccogliere, archiviare e arricchire i metadati di rete con informazioni contestuali approfondite, al fine di rilevare, individuare e analizzare minacce note e sconosciute in tempo reale. Vectra si integra perfettamente con i firewall di nuova generazione di Check Point, bloccando dinamicamente il traffico dannoso. Il blocco può essere completamente automatizzato in base al tipo di minaccia, nonché ai punteggi di minaccia e di certezza di host specifici, come quelli soggetti alle normative PCI (Payment Card Industry). Grazie ai firewall di nuova generazione "prevent-first" di Check Point, potenziati dal rilevamento e dalla risposta automatizzati alle minacce di Vectra, i team di sicurezza possono condensare settimane di lavoro in pochi secondi e intervenire prima che si verifichino danni.