I criminali informatici moderni utilizzano ormai l'intelligenza artificiale (IA) abbinata all'apprendimento automatico (ML) per individuare e sfruttare le lacune in materia di visibilità e sicurezza. L'IA viene impiegata anche per creare deepfake in grado di ingannare persone e sistemi, spingendoli a contribuire alla realizzazione dei loro obiettivi. Quando è in gioco la reputazione aziendale, è fondamentale garantire la riservatezza dei dati, la sicurezza delle esperienze e la continuità operativa, evitando al contempo furti e frodi. Ciò richiede l'uso di un'IA avversaria abbinata all'apprendimento automatico per bloccare gli aggressori nascosti.

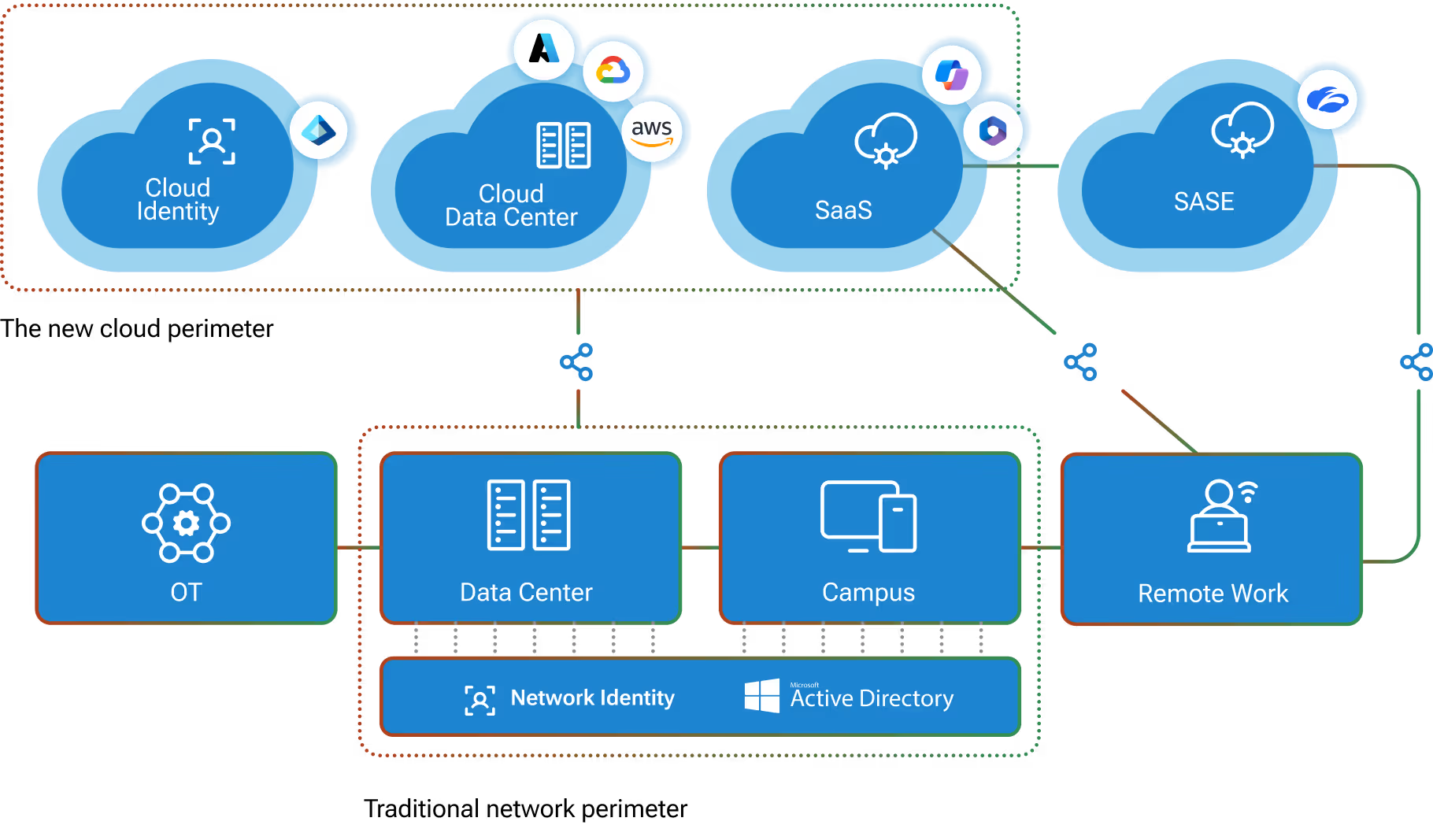

Insieme, la piattaforma Vectra e la soluzione di visibilità di cPacket Networks identificano e mitigano rapidamente gli attacchi informatici su cloud, data center, IoT e reti aziendali. La sicurezza offerta da questa soluzione integrata è al massimo perché la piattaforma NDR di Vectra raccoglie, analizza e archivia metadati su larga scala da tutto il traffico di rete e li arricchisce con informazioni di sicurezza su ogni minaccia. Queste informazioni dettagliate, con un contesto preciso su ogni attacco, permettono ai team di sicurezza di fare indagini più approfondite sugli incidenti e di individuare le minacce più velocemente con l'aiuto dell'IA. Le informazioni che ti servono per fermare un attacco sono sempre a portata di mano. Per accelerare i tempi di risposta, la piattaforma Vectra NDR integra e condivide lo stesso contesto e le stesse informazioni con soluzioni di sicurezza di terze parti – cPacket Networks, nonché strumenti EDR, SIEM e SOAR – per una gestione delle minacce end-to-end, visibilità e automazione della risposta.

Integrazione perfetta e interoperabilità

L'integrazione tra la visibilità di rete di cPacket e la piattaforma NDR di Vectra è semplice e immediata. cVu riceve i pacchetti dai dispositivi cTap e dalle porte SPAN, mentre cCu-V riceve i pacchetti duplicati in cloud virtualizzati e cloud . In entrambi i casi, i pacchetti vengono instradati da cVu/cVu-V alla piattaforma NDR di Vectra.

Tra i principali vantaggi figurano:

- Continuità operativa – Blocca gli attacchi grazie a una visibilità approfondita all'interno delle reti e a un rilevamento altamente accurato dei comportamenti degli aggressori.

- Cybersicurezza affidabile – Un sistema completo e affidabile di rilevamento delle minacce e di analisi della rete protegge le risorse aziendali e i dati dei clienti.

- Tutela della reputazione – Prevenire l'abbandono dei clienti dovuto alla perdita di reputazione e di fiducia causata da una violazione dei dati.

- Sicurezza affidabile – Intermediazione dei dati a pacchetto in tempo reale senza perdita di informazioni verso la piattaforma Vectra su reti cloud, data center, IoT e aziendali.

- Analisi forense approfondita e rapida – Il recupero dei pacchetti storici ai fini delle indagini forensi è ora possibile per qualsiasi segmento della rete.

- Visibilità completa dell'ambiente ibrido – Accesso ai dati a pacchetti con flussi di lavoro uniformi in tutto l'ambiente ibrido, per operazioni di sicurezza efficienti.

I dati sono alla base dell'intelligence sulle minacce grazie a cPacket e Vectra AI

L'acquisizione dei dati senza alcuna perdita, l'analisi di tali dati alla ricerca di minacce e l'avvio di azioni difensive creano una catena di sicurezza la cui solidità dipende dall'anello più debole. Tale catena di sicurezza – che deve essere affidabile, coerente, completa, priva di perdite e accurata – deve integrarsi con le piattaforme NDR per garantire protezione in tempo reale e analisi forense storica. La serie cPacket cVu®/cVu-V® Network Packet Broker+ (NPB) soddisfa questi requisiti grazie alla sua architettura scalabile e distribuita.

Tale catena di sicurezza – affidabile, coerente, completa, senza perdite e accurata – deve integrarsi con le piattaforme NDR per garantire protezione in tempo reale e analisi forensi storiche.

La piattaforma NDR di Vectra utilizza algoritmi di machine learning basati sull'intelligenza artificiale per rilevare, classificare in ordine di priorità e rispondere automaticamente ai comportamenti di attacco in corso che comportano il rischio aziendale più elevato, all'interno cloud, data center, IoT e reti aziendali. Automatizzando le attività di sicurezza manuali e ripetitive di primo e secondo livello, la piattaforma NDR di Vectra riduce significativamente il carico di lavoro nei centri operativi di sicurezza, consentendo agli analisti di dedicare più tempo all'analisi degli incidenti e alla ricerca delle minacce. Le tecniche combinate e l'integrazione di Vectra e cPacket garantiscono una sicurezza solida su larga scala. La privacy dei dati è assicurata perché la piattaforma Vectra NDR analizza solo i metadati dei pacchetti, non il payload.

Integrazione di cPacket con Vectra per individuare tracce di attività dannose

Malware progettato in modo ingegnoso per attivarsi nei momenti di elevato traffico di rete, al fine di eludere il rilevamento tra il rumore di fondo e la prevedibile perdita di pacchetti, sperando intenzionalmente che le tracce non vengano individuate e vadano perse per sempre. Poiché la rete vede tutto e custodisce la verità, la fonte, l’obiettivo e il metodo di attacco – per quanto sofisticati, occultati, lenti o veloci – possono essere individuati analizzando i pacchetti di rete. L'impossibilità di accedere e analizzare il 100% dei pacchetti espone le aziende a rischi significativi. Le attività dannose lasciano tracce nei pacchetti di rete perché tutti i dati scambiati attraverso una rete a livello 3 e oltre vengono pacchettizzati. Questo è il motivo per cui i dati dei pacchetti di rete sono estremamente importanti per l'analisi della rete e della sicurezza: per rilevare in modo rapido e accurato le tracce e avviare la correzione. Il workbench investigativo Vectra Recall™, che gira sulla piattaforma Vectra NDR, fornisce un ulteriore rilevamento delle tracce utilizzando l'analisi forense che interroga i dati storici per individuare host, dispositivi, privilegi e account compromessi coinvolti in un attacco, nonché per la ricerca retrospettiva delle minacce. I dati possono anche essere instradati verso gli appliance fisici cStor® e virtuali cStor-V® di cPacket per l'archiviazione persistente, ulteriori analisi forensi e la conservazione dei registri di conformità.

Poiché il cavo vede tutto e custodisce la verità, è possibile individuare la fonte, la destinazione e il metodo di attacco – per quanto sofisticato, occultato, lento o veloce – analizzando i pacchetti di rete.