Gli attacchi informatici odierni spesso eludono le misure di sicurezza preventive lungo il perimetro della rete e si spostano lateralmente con facilità tra ambienti cloud ibridi. Le soluzioni di sicurezza tradizionali sono spesso inadeguate a gestire questo perimetro esteso e i moderni attacchi che lo colpiscono, generando un sovraccarico di avvisi inconcludenti e ostacolando le indagini.

Una volta che gli hacker riescono a penetrare nel sistema, spesso rimangono inosservati per molti mesi: un lasso di tempo più che sufficiente per sottrarre risorse fondamentali e causare danni irreparabili e imbarazzo pubblico.

Vectra e FireEye integrano due prospettive fondamentali su un attacco informatico: la rete e endpoint. Offrono così una visibilità completa sui moderni cloud ibridi, nonché sui dispositivi e sugli account coinvolti. Vectra Detect analizza tutto il traffico di rete e cloud per rilevare automaticamente i comportamenti di attacco e assegnare a ciascuno una priorità in base al rischio che comporta per la vostra organizzazione. FireEye Endpoint protegge sia gli endpoint client che quelli server con una difesa multi-engine, rileva gli endpoint compromessi e consente di intervenire su di essi.

Oltre a mettere a disposizione informazioni contestuali sulle minacce cloud rete e cloud, Vectra Detect consente ai team di sicurezza di arricchire i risultati di rilevamento con le endpoint dettagliate endpoint fornite da FireEye, per condurre ulteriori indagini e isolare l'host compromesso al fine di bloccare l'attacco.

Perché integrare Vectra AI FireEye?

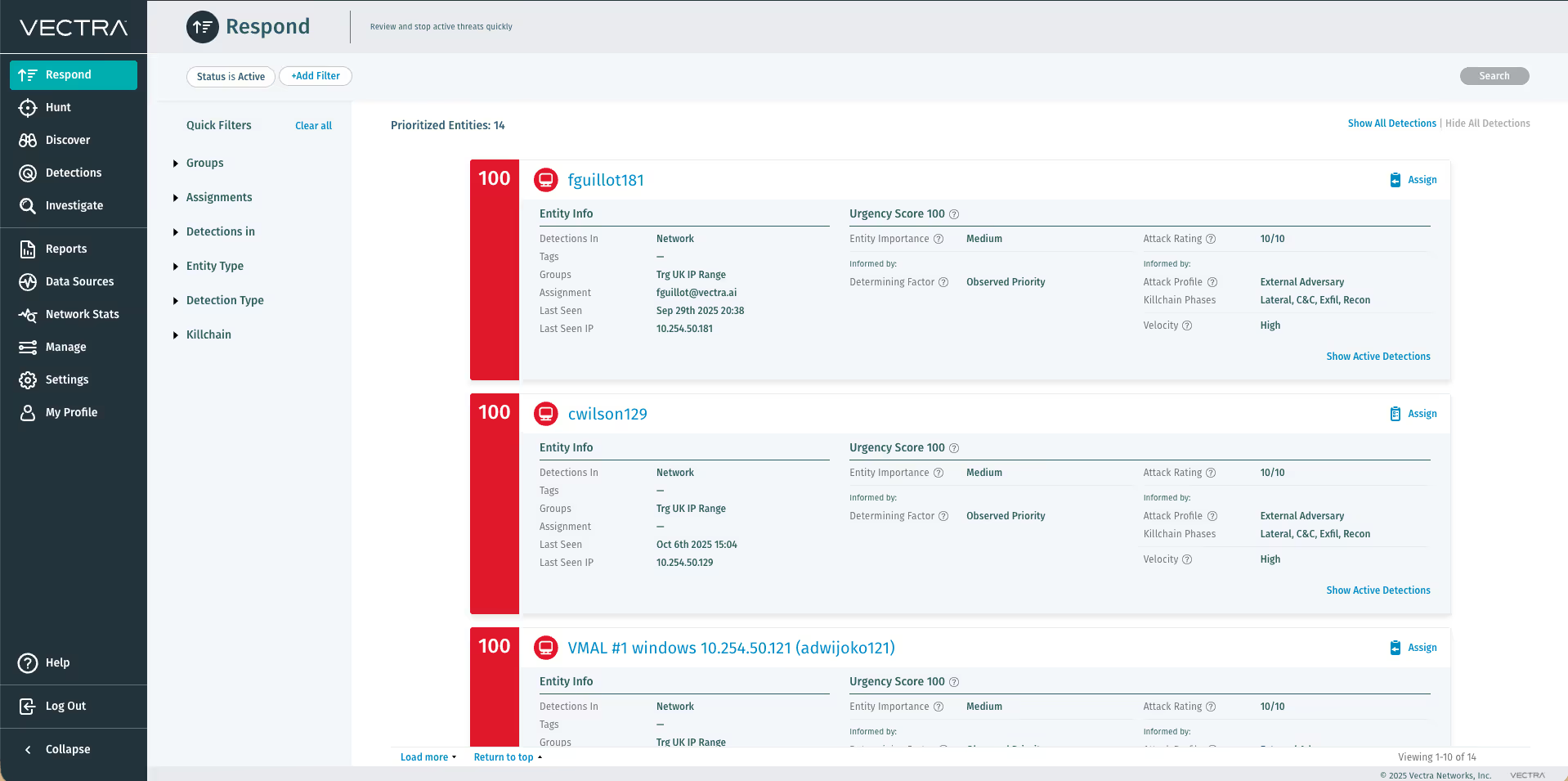

Quando viene rilevata una minaccia, Vectra e FireEye forniscono ai team di sicurezza l'accesso immediato a ulteriori informazioni a fini di verifica e indagine. Gli identificatori degli host e altri dati relativi ai dispositivi host provenienti da FireEye vengono visualizzati automaticamente nell'interfaccia utente della piattaforma Vectra.

FireEye individua con facilità le caratteristiche e i comportamenti di una minaccia visibili solo all'interno del dispositivo ospitante. Ciò consente ai team di sicurezza di verificare in modo rapido e definitivo la presenza di una minaccia informatica, acquisendo al contempo maggiori informazioni sul suo comportamento all'interno del dispositivo stesso. Vectra e FireEye integrano perfettamente due prospettive fondamentali di un attacco informatico: quella della rete e quella endpoint.

Principali vantaggi dell'integrazione di Vectra AI FireEye

- Ridurre i tempi preziosi che intercorrono tra l'individuazione e la risposta

- Ridurre il tempo necessario per analizzare un allarme.

- Consentire ai team di sicurezza di intervenire manualmente o in modo automatizzato prima che gli attacchi informatici causino la perdita di dati

- Creare un flusso di lavoro efficiente per le operazioni di sicurezza che riduca i tempi di risposta e di indagine

- Affronta rapidamente le minacce ad alto rischio.

Protezione multi-motore con Vectra AI e risposta Vectra AI di FireEye e Vectra AI

Per proteggersi dalle minacce informatiche e ridurre i rischi, i team di sicurezza necessitano di endpoint completa endpoint contro gli attacchi informatici sia comuni che avanzati.

Sebbene la protezione non sia in grado di bloccare tutto, una difesa mirata e basata su più motori è in grado di fermare la maggior parte degli attacchi comuni e avanzati. In Endpoint , la protezione inizia con il filtraggio degli attacchi comuni

grazie al nostro motore di protezione basato su firme. Per gli attacchi non comuni e avanzati, FireEye ha creato un motore di machine learning, chiamato MalwareGuard, che utilizza la vasta libreria di minacce a cui FireEye Mandiant ha risposto per addestrare il motore. Anche con la migliore protezione, un utente potrebbe inavvertitamente cliccare su un link o scaricare un documento infetto. Per bloccare gli exploit nei browser e nei comuni software aziendali, FireEye utilizza un motore di analisi comportamentale euristica, chiamato ExploitGuard, per impedire a un aggressore di utilizzare gli exploit.

Per gli attacchi che riescono a eludere tutte le varie protezioni, Endpoint rileva gli attacchi avanzati e consente di reagire grazie a strumenti e tecniche sviluppati dai migliori esperti di risposta agli attacchi a livello mondiale. Il motore di indicatori di compromissione (IoC) di FireEye Endpoint rileva gli aggressori umani che utilizzano strumenti Windows integrati, credenziali rubate o applicazioni legittime per muoversi lateralmente, garantendo il rilevamento precoce e la risoluzione di un attacco quasi in tempo reale. Questi indicatori possono essere trasmessi a strumenti come Vectra Detect per analizzare e individuare con precisione la minaccia.

Oltre a ridurre i tempi necessari per analizzare le minacce, Vectra AI FireEye consentono ai team di sicurezza di intervenire in modo rapido e deciso.