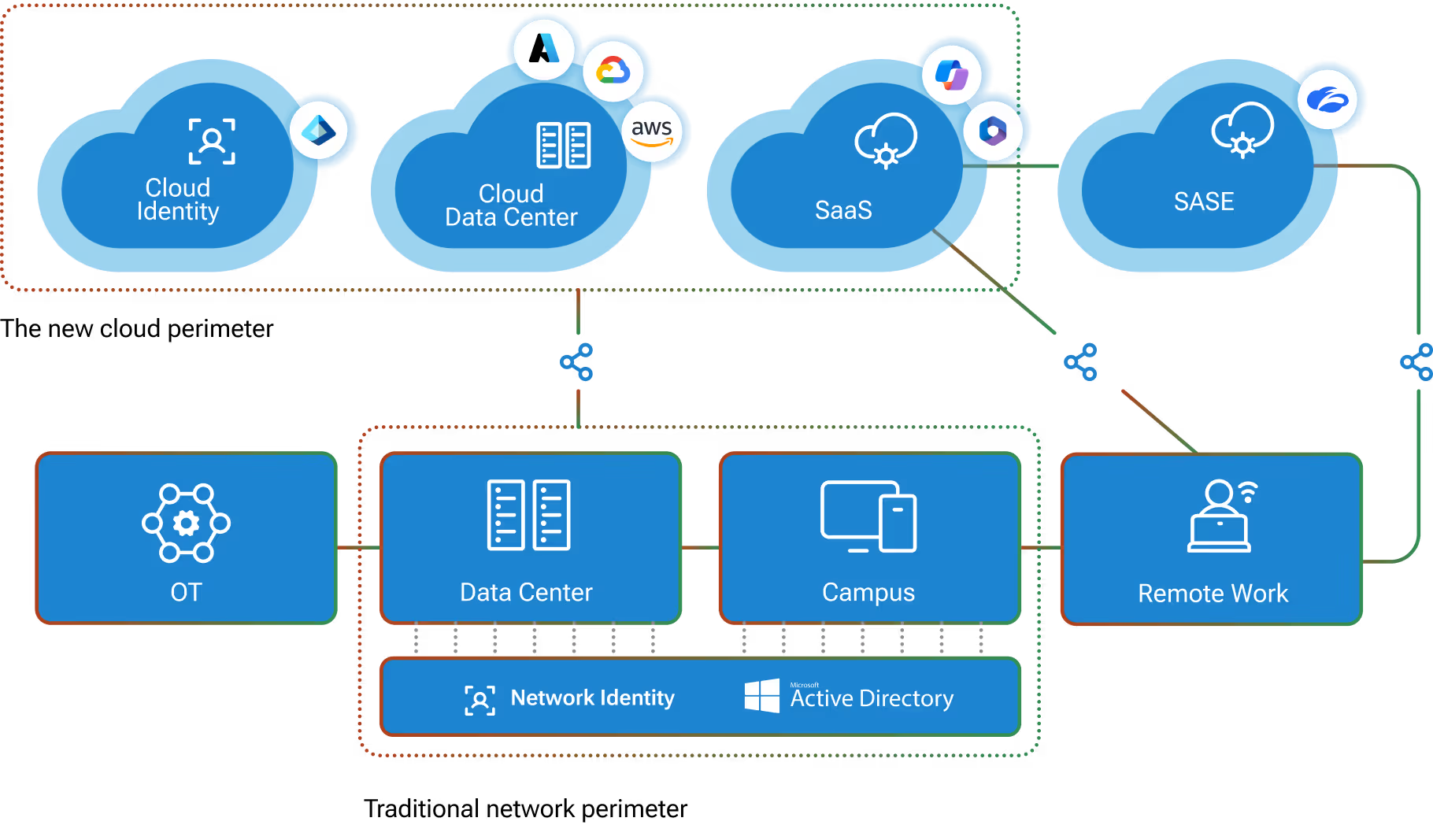

Negli ultimi anni, e ancor più negli ultimi mesi, le reti – e il nostro modo di lavorare – sono cambiate radicalmente. La sicurezza di rete tradizionale, incentrata sui confini fisici dei nostri uffici, in particolare sulle politiche applicate tramite firewall per controllare dove gli utenti possono andare e a cosa possono accedere tramite il controllo degli accessi alla rete, è ormai obsoleta.

Con oltre il 70% dei dipendenti in tutto il mondo che lavora da remoto e le aziende che prevedono che la situazione rimanga invariata, questa nuova forza lavoro distribuita opera ormai stabilmente al di fuori dei confini e del controllo della sede centrale.

La gestione dell'accesso tramite l'implementazione di firewall virtuali è complessa da mantenere, mentre la larghezza di banda della VPN verso le applicazioni aziendali influisce sull'esperienza utente ed è facilmente aggirabile dagli hacker.

Inoltre, le VPN consentono l'accesso alla rete, offrendo così ai malintenzionati la possibilità di muoversi lateralmente e di accedere ad altre risorse aziendali.

La necessità di garantire un accesso più sicuro alle applicazioni e ai dati aziendali non è mai stata così urgente.

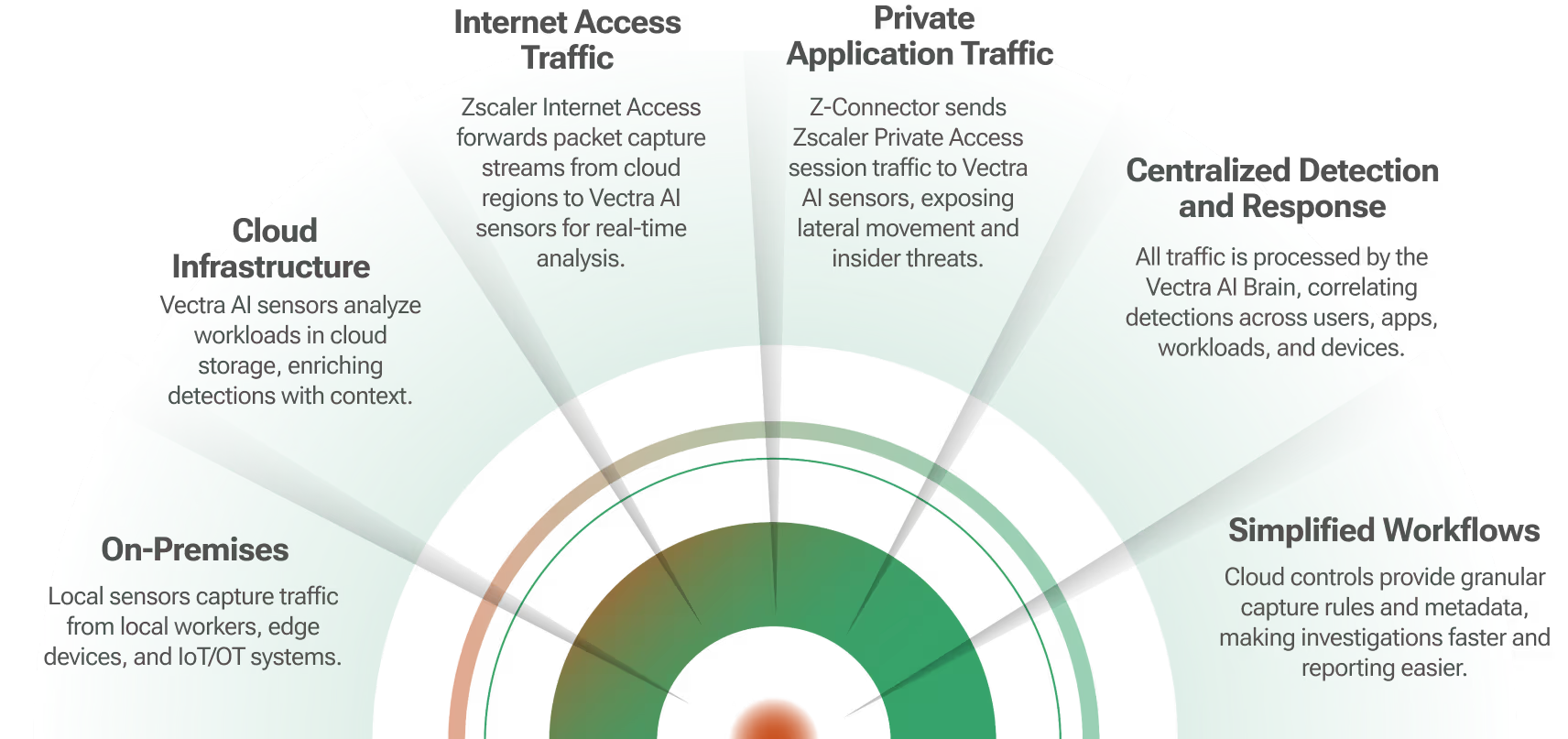

Principali vantaggi dell'integrazione tra Zscaler e Vectra

Visibilità degli accessi ZeroTrust

Zscaler ZPA consente un accesso sicuro alle applicazioni interne critiche per l'azienda, sia che si trovino in locale che nel cloud. Vectra monitora costantemente tutte le interazioni e gli account utilizzati, individuando eventuali intenzioni malevole sia in caso di compromissione degli account che di attacchi da parte di insider malintenzionati. Ciò consente alle organizzazioni di avere piena visibilità sulle interazioni all'interno della propria rete e di intervenire per bloccare gli attacchi prima che causino la perdita di dati o attacchi ransomware.

Riduzione del rischio

La soluzione di sicurezza integrata e in linea di Zscaler, abbinata alla visibilità sulla rete e sulle identità offerta da Vectra, riduce in modo significativo il tempo di permanenza degli aggressori e le perdite aziendali causate da violazioni della sicurezza, attacchi da parte di personale interno malintenzionato e tempi di inattività.

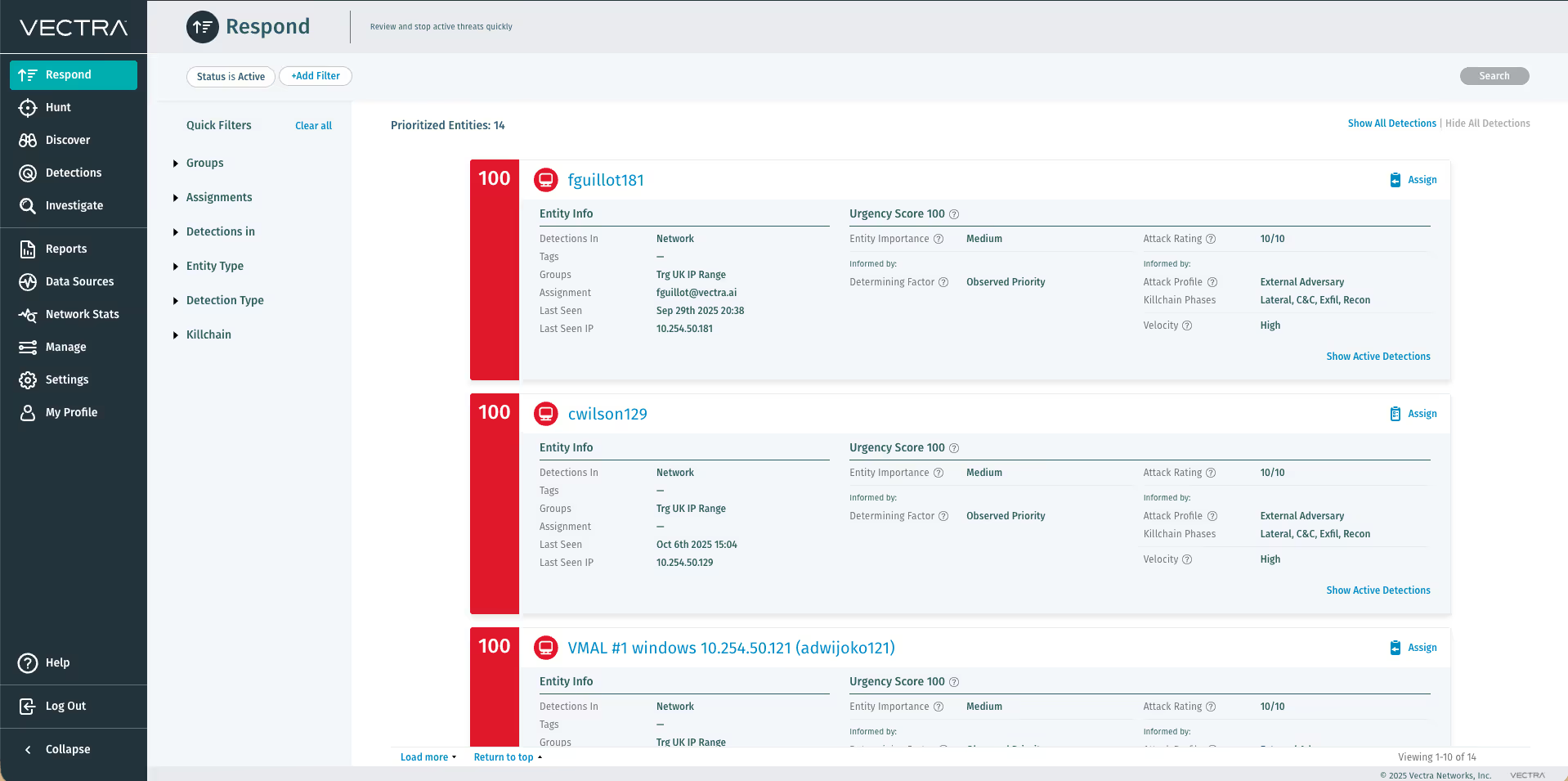

Maggiore efficienza del SOC

Una visibilità completa, che spazia dal personale alla rete fino alle applicazioni, offre una panoramica completa del panorama delle minacce. La prioritizzazione automatica degli avvisi potenzia il vostro SOC, mentre la possibilità di approfondire i dati e passare da una console all'altra con un solo clic, insieme al flusso di lavoro multipiattaforma, accelera le indagini e la risposta fino a 34 volte.

Visibilità degli accessi

Una visione completa delle modalità e dei luoghi da cui il personale accede alle applicazioni, fornendo informazioni utili per scalare l'infrastruttura in base alle esigenze.

zero trust sicura

Assicurati che solo il tuo personale abbia accesso alle applicazioni private e ai carichi di lavoro critici per l'azienda, proteggendo l'accesso e monitorando l'utilizzo degli account una volta concesso l'accesso.

Tra i principali vantaggi figurano:

- Oltre il 70% dei lavoratori in tutto il mondo sta lavorando da remoto e le aziende stanno pianificando di adottare un modello di lavoro ibrido in futuro.

- Zscaler e Vectra AI a monitorare e proteggere questa forza lavoro in remoto.

- Un modello ibrido di sicurezza di rete che copre sia cloud che le applicazioni on-premise consente di individuare e bloccare gli autori degli attacchi in una fase precoce della catena di attacco, garantendo al contempo che l'accesso alle applicazioni rimanga disponibile e agevole per l'intera forza lavoro estesa.

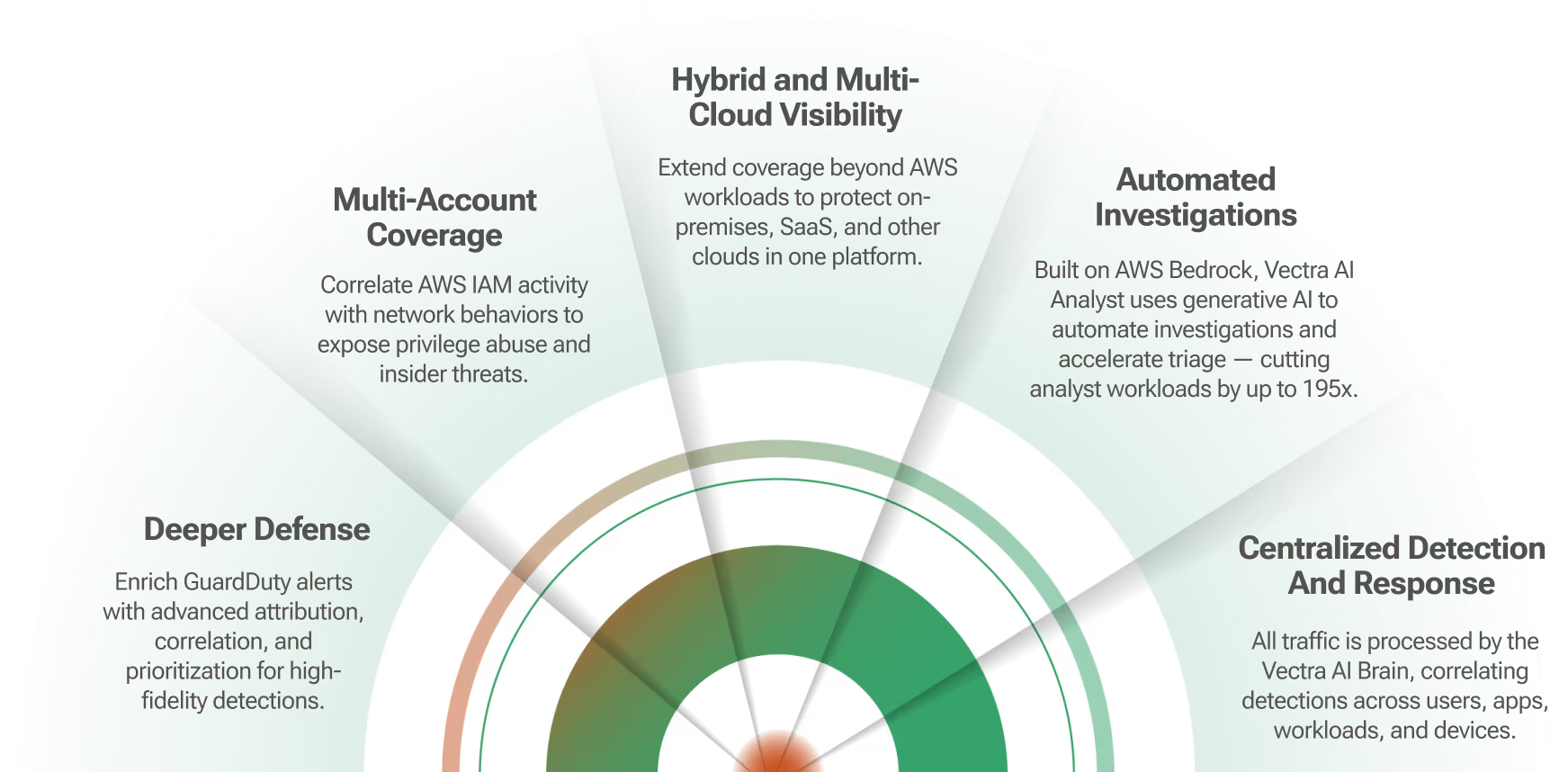

Perché integrare Zscaler con Vectra AI?

Per affrontare queste problematiche, Zscaler e Vectra hanno unito le forze per offrire alle organizzazioni un accesso affidabile, sicuro e monitorato alle applicazioni business-critical attraverso moderne piattaforme di sicurezza-as-a-service.

Gli attacchi informatici moderni spesso iniziano con il furto o la compromissione di account aziendali validi da parte dell'autore dell'attacco. Questi cosiddetti attacchi di "account takeover" aggirano le soluzioni di sicurezza preventive come l'autenticazione a più fattori (MFA) e forniscono agli autori degli attacchi un punto di accesso a un cloud o alla rete aziendale. Una volta ottenuto l'accesso, gli autori degli attacchi si spostano lateralmente verso nuovi account o tra reti cloud ibride. A causa della natura di questi attacchi – che sfruttano account validi e una molteplicità di servizi eterogenei – le soluzioni di sicurezza tradizionali faticano a bloccarli.

Per ovviare a questo problema, un approccio più efficace consiste nel ricorrere Zero Trust di Zscaler, che garantisce un accesso sicuro a Internet e alle applicazioni.

In combinazione con Vectra Network Detection and Response, la soluzione congiunta consente di monitorare e proteggere la forza lavoro remota. Questa soluzione congiunta, che unisce un NDR leader di mercato a Zero Trust leader di mercato, rende la transizione verso questa nuova normalità più semplice, veloce, sicura e gestibile. Sfruttando un modello di sicurezza di rete ibrido che copre sia cloud che le applicazioni on-premise, in combinazione con modelli comportamentali di apprendimento che comprendono host e identità, consente di tracciare e bloccare gli aggressori nelle prime fasi della kill chain, mantenendo al contempo l'accesso alle applicazioni disponibile e facile per l'intera forza lavoro estesa.