La recente escalation tra Iran e Israele ha provocato un picco nelle operazioni informatiche da parte di attori legati allo Stato che prendono di mira identità, cloud e reti aziendali. Questi gruppi, dotati di risorse considerevoli , combinano intrusioni profonde nella rete con l'abuso di identità per eludere le difese tradizionali.

Sfruttano le app rivolte al pubblico per ottenere l'accesso iniziale, raccolgono le credenziali tramite phishing password spraying, quindi si spostano lateralmente con RDP, PsExec o servizi di accesso remoto. La persistenza è garantita da attività pianificate, sideloading di DLL, finestre nascoste e tunneling di protocollo. I dati vengono silenziosamente preparati, archiviati ed esfiltrati attraverso canali oscuri, spesso senza attivare gli avvisi legacy.

Contemporaneamente, lanciano campagne incentrate sull'identità all'interno di Microsoft 365, Azure e Google Workspace: abusando di OAuth, aggirando l'autenticazione a più fattori (MFA) e sfruttando Outlook, OneDrive e Teams per mantenere l'accesso e sottrarre dati. Queste tattiche prendono di mira infrastrutture critiche, governi, imprese commerciali e ONG in Medio Oriente e in Occidente, combinando spionaggio e attacchi distruttivi (wiper, crittografia forzata).

Affidarsi esclusivamente agli endpoint o ai controlli perimetrali significa non avere una visione completa della catena di attacco. Se utilizzi cloud , un'infrastruttura ibrida o l'accesso remoto, sei già nel mirino degli hacker.

Recent Activity from Iranian Threat Actors

Iranian threat groups continue to run sustained cyber operations against organizations across government, telecommunications, energy, and technology sectors. Recent campaigns show actors like MuddyWater expanding their use of identity abuse and cloud-native tooling while maintaining traditional PowerShell-based intrusion techniques. Rather than deploying obvious malware, these operators increasingly rely on scripts, legitimate administration tools, and compromised infrastructure to maintain stealth across hybrid environments.

Chi c'è dietro gli attacchi: profili APT collegati all'Iran

Nonostante gli obiettivi diversi (che vanno dallo spionaggio a lungo termine al sabotaggio vero e proprio), ogni gruppo sfrutta sia i canali di rete che quelli di identità per violare, persistere ed estrarre. Di seguito è riportata una panoramica di alto livello del loro accesso iniziale, delle TTP di rete ecloud .

Iranian threat groups frequently reuse tooling across campaigns, particularly PowerShell frameworks, script loaders, and open-source remote access tools. This reuse makes behavioral detection across identity and network telemetry especially effective.

Cinque Cloud relative all'identità e Cloud che i team SOC devono monitorare

Gli autori delle minacce affiliati all'Iran stanno andando oltre malware gli exploit tradizionali. Le loro campagne ora si basano sull'abuso dei sistemi di identità e sulla presenza all'interno degli strumenti affidabili già utilizzati dalla vostra organizzazione. Queste cinque tecniche sono fondamentali per eludere il rilevamento e mantenere la persistenza negli cloud . Ciascuna di esse rappresenta un lacuna critica nella visibilità se il vostro team si affida esclusivamente agli strumenti EDR o SIEM tradizionali.

- Furto di credenziali tramite spear Phishing

Portali di accesso falsi che imitano Office 365 o Gmail, password spraying e tecniche di bypass MFA. - DirottamentoCloud

Utilizzo di credenziali rubate per accedere a e-mail, OneDrive, SharePoint o app Azure. - Ricognizione e movimento laterale

Enumerazione di Entra ID (Azure AD), creazione di app OAuth non autorizzate o sottoscrizioni per la persistenza. - Esfiltrazione dei dati tramite strumenti legittimi

Trasferimento dei dati tramite OneDrive, Outlook o API basate sul web per nasconderli nel traffico normale. - Living-Off-the-Land Scripts and Cloud Tools

Iranian threat actors increasingly rely on PowerShell loaders, administrative scripts, and legitimate cloud APIs instead of custom malware.

Perché gli APT iraniani prendono di mira Cloud l'identità

For Iranian threat groups, cloud platforms and identity systems offer scale, stealth, and strategic access. These attackers are adapting their operations to match how organizations actually work today. Remote access, federated identity, and cloud-first infrastructure have created a wide attack surface where traditional controls often lack visibility.

Key reasons these environments are attractive targets include:

- Identity is the new perimeter. Once attackers obtain valid credentials tied to SaaS platforms or cloud admin roles, they often bypass traditional defenses entirely. Security tools focused on endpoints or firewalls rarely flag authenticated API calls or abnormal login behavior when the session appears legitimate.

- Cloud environments provide operational cover. Iranian APT groups frequently operate within sanctioned applications such as Microsoft 365, Azure, and Google Workspace. They exploit weak OAuth policies, misconfigured conditional access rules, and excessive privileges to maintain persistence while blending into normal user activity.

- Hybrid networks create pivot opportunities. Many organizations maintain links between on-prem systems and cloud environments. Iranian actors have abused identity synchronization services and hybrid management tools to pivot from compromised internal systems into cloud tenants, allowing them to expand access across environments.

- Living-off-the-land scripting reduces malware visibility. Recent campaigns from groups such as MuddyWater show heavy reliance on PowerShell loaders and script-based frameworks that execute payloads directly in memory. Instead of deploying obvious malware, attackers retrieve tools dynamically and operate using native system capabilities.

- Cloud-native tooling is dual-use.Tools like Microsoft Graph API, PowerShell, Outlook, Teams messaging, and remote administration software are designed to enable productivity. Iranian actors routinely use these same capabilities to enumerate environments, move laterally, and exfiltrate data while remaining difficult to distinguish from legitimate activity.

In short, cloud and identity attacks allow Iranian APT groups to operate quietly across hybrid environments. They blend into legitimate user behavior, avoid traditional defenses, and exploit visibility gaps that many organizations still struggle to monitor effectively.

Controlli di sicurezza per contrastare le tecniche APT iraniane

Per ridurre l'esposizione alle tecniche sopra descritte e rendere il tuo ambiente un bersaglio più difficile, ti consigliamo di adottare immediatamente le seguenti misure:

- Applica l'autenticazione a più fattori per impedire phishing l'aggiramento dell'autenticazione a più fattori.

- Abilita l'accesso condizionale e i criteri dei dispositivi sugli account cloud.

- Monitorare l'attività di accesso per individuare IP sospetti, posizioni geografiche insolite e accessi provenienti da VPN.

- Blocca le app e le autorizzazioni OAuth: controlla tutti i consensi delle app e gli account di servizio in Microsoft 365/Azure.

- Controllare regolarmente gli account con privilegi, in particolare quelli con ruoli amministrativi all'interno di Exchange/Azure.

- Implementare la formazione degli utenti: riconoscere i portali di accesso falsi e le tattiche di ingegneria sociale.

- Monitoraggio dell'esfiltrazione dei dati: impostazione delle regole DLP e delle politiche CASB (Cloud Security Broker).

- Controlla il comportamento della MFA push: limita le notifiche dopo ripetuti tentativi falliti o utilizza opzioni MFA phishing come FIDO2.

These controls harden your environment but detecting credential misuse and network stealth requires active, behavior-driven visibility.

Turn Iranian APT Intelligence Into Immediate Threat Hunting

Understanding how Iranian threat groups operate is only the first step. The next challenge is determining whether those same techniques are already happening inside your environment.

SOC teams don’t need another report explaining attacker tradecraft. What they need are concrete ways to test their environment for those behaviors.

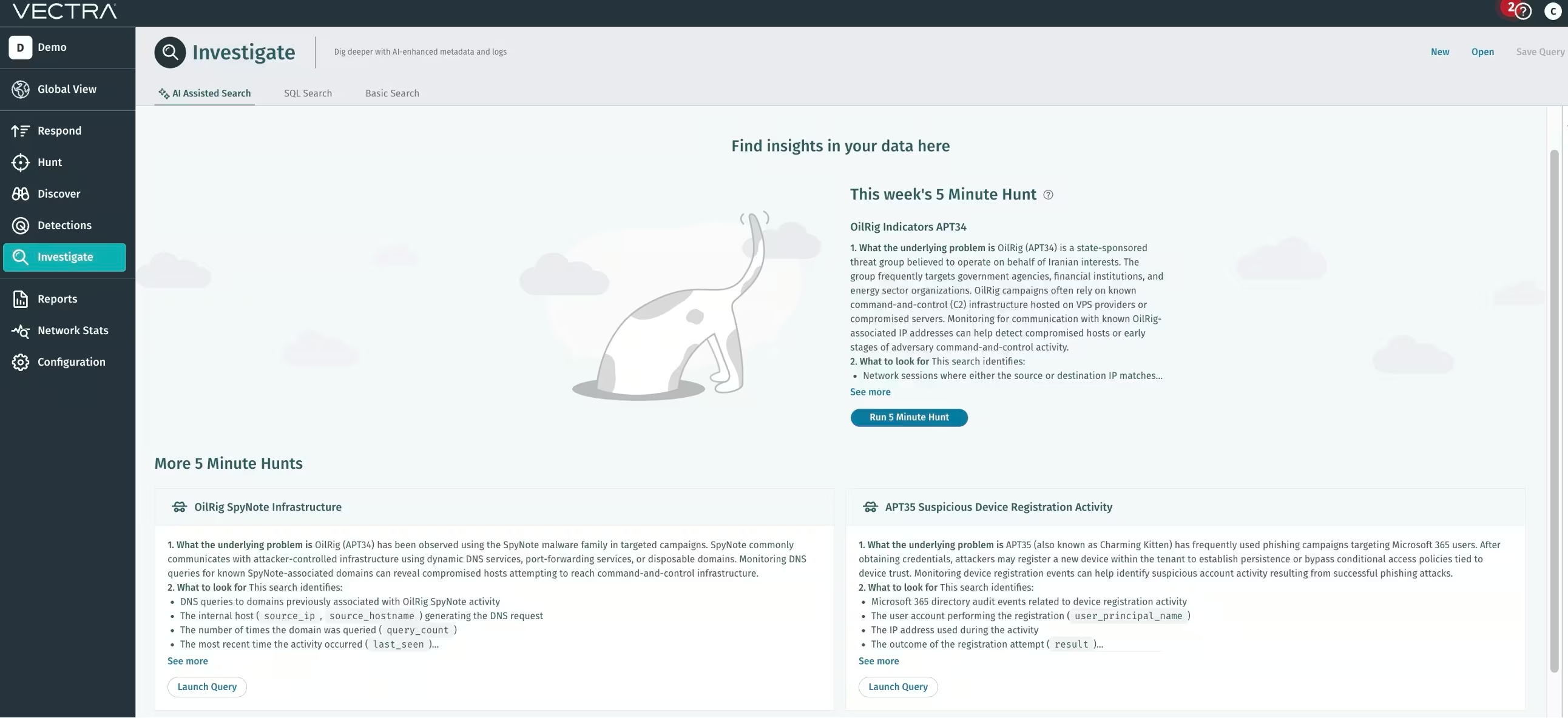

To help security teams move from intelligence to investigation, we created a set of threat hunts tied directly to Iranian APT tradecraft observed in recent campaigns. These hunts surface early indicators across identity and network activity, including:

- Suspicious Microsoft 365 device registrations linked to credential compromise

- OilRig command-and-control infrastructure communication

- SpyNote and QasarRAT DNS activity tied to attacker infrastructure

- Failed device registrations that may indicate APT35 reconnaissance

- Network sessions associated with Pupy malware infrastructure

Each hunt includes a ready-to-run query you can execute inside the Vectra AI Platform to quickly identify potential attacker activity.

Running targeted hunts like these helps analysts move from passive monitoring to proactive detection. Instead of waiting for alerts, your team can directly search for the behaviors Iranian operators rely on once they gain access.

Because these actors blend identity abuse, SaaS activity, and network infrastructure, effective detection requires visibility across all three.

That’s exactly where the Vectra AI Platform provides an advantage.

How the Vectra AI Platform Exposes Iranian APT Activity

Traditional security tools tend to focus on isolated signals: endpoint alerts, firewall logs, or authentication events. Iranian threat actors operate across identity systems, SaaS platforms, and network infrastructure simultaneously, which makes those siloed approaches easy to evade.

The Vectra AI Platform continuously analyzes behavior across: Network traffic Active Directory and Entra ID Microsoft 365 identity activity Cloud platforms including AWS and Azure Instead of relying on static indicators, the platform identifies abnormal behavior that signals compromise even when attackers use legitimate credentials or sanctioned cloud tools.

This gives SOC teams the visibility needed to detect the exact techniques used by Iranian APT groups: credential abuse, identity manipulation, stealthy lateral movement, and covert command-and-control activity.

According to IDC, organizations using Vectra AI identify 52% more threats in at least 50% less time.

Ecco come Vectra AI ciascuna delle cinque tecniche principali utilizzate dagli APT iraniani:

La Vectra AI non richiede agenti. Si integra in modo nativo con Microsoft e applica una logica di rilevamento in tempo reale su misura per gli attacchi basati sull'identità. Questo approccio fornisce avvisi precisi e altamente affidabili e capacità di risposta automatizzate che consentono ai team SOC di agire in modo deciso senza essere sommersi da falsi positivi.

Sei già cliente Vectra AI ?

Per difendersi da questa nuova ondata di attacchi cloud sull'identità e cloud, consigliamo vivamente di ampliare la vostra implementazione esistente con Cloud Identity and Cloud . Ciò garantisce visibilità e protezione unificate in tutti gli ambienti ibridi in cui prosperano questi autori di minacce.