I team di sicurezza non hanno difficoltà a causa della mancanza di dati, ma a causa della mancanza di segnali e contesto.

Vectra AI risolve questo problema fornendo la chiarezza dei segnali e il contesto necessari agli analisti per dare priorità, indagare e individuare gli attacchi ibridi in tempo reale.

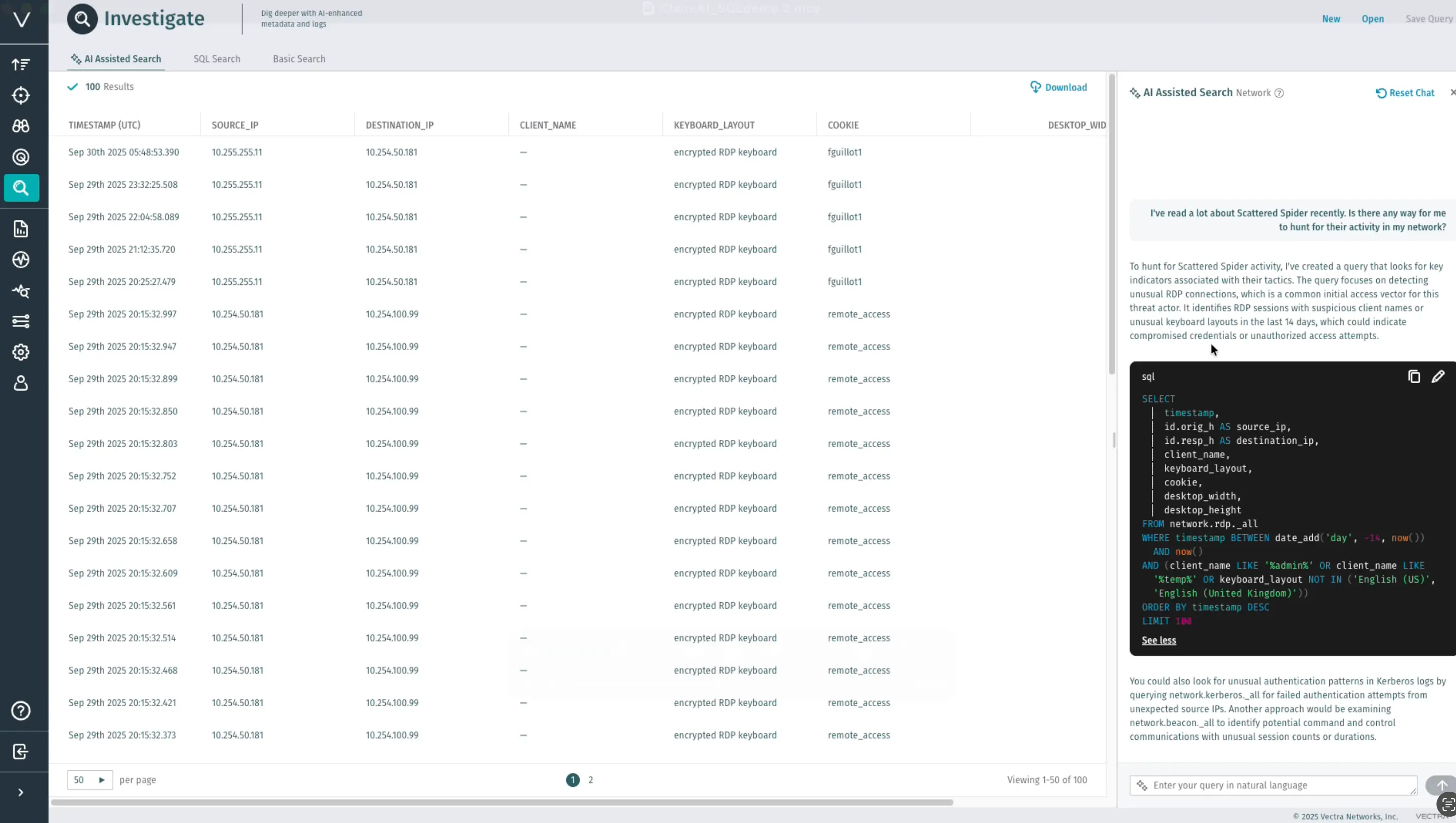

Now, we’re extending that clarity and context further with AI-assisted search - a faster, simpler way to investigate and hunt across your modern network.

Scopri tutta la storia dietro ogni minaccia

AI-assisted search lets analysts ask investigative or hunting questions in plain language.

Grazie ai metadati potenziati dall'intelligenza artificiale provenienti dalla rete, dall'identità e cloud, fornisce risposte immediate e ricche di contesto e suggerisce anche cosa esplorare successivamente.

È come avere un compagno di ricerca e indagine all'interno della Vectra AI , che non solo fornisce i risultati delle query, ma offre anche suggerimenti e consigli sui passi successivi da compiere per guidare la ricerca e l'indagine, aiutandovi a scoprire ciò che non sapevate di dover cercare.

Casi d'uso: dove la ricerca assistita dall'intelligenza artificiale fornisce informazioni immediate

Below are examples of how you can use AI-assisted search to turn questions into insights in no time.

Indagare sulle minacce ibride

Modern attacks rarely stay in one domain. AI-assisted search helps analysts trace activity across network, identity, and cloud - from the first sign of compromise to lateral movement.

Prova a chiedere:

- "Mostrami le autenticazioni RDP o NTLM tra i miei controller di dominio e gli host non attendibili."

- "Quali cloud hanno effettuato l'accesso ai server locali questa settimana?"

- "Elenca tutti i sistemi che comunicano con IP esterni tramite porte non comuni."

- "Identifica gli utenti con ripetuti errori di autenticazione seguiti da accessi riusciti."

AI-assisted search correlates this activity automatically, surfacing suspicious behaviors that may indicate hybrid or multi-stage attacks - giving teams the full picture faster.

Convalidare l'esposizione a CVE e nuove minacce

Quando viene pubblicata una nuova vulnerabilità, la prima domanda che ogni analista si pone è: siamo interessati?

With AI-assisted search, you can validate potential exposure instantly - without waiting for new signatures or building queries manually.

Prova a chiedere:

- "Verificare se ci sono host connessi a domini collegati all'ultimo CVE Cisco."

- "Mostrami i dispositivi che utilizzano versioni obsolete di OpenSSL."

- "Trova sistemi che utilizzano SMBv1 o cifrari deboli."

- "Elenca tutte le connessioni esterne effettuate a intervalli IP sospetti la scorsa settimana."

AI-assisted search helps teams confirm exposure in minutes - saving time and providing immediate peace of mind during patch cycles or threat disclosures.

Caccia agli autori di minacce noti

Threat groups like Scattered Spider, Volt Typhoon, or Qilin are constantly evolving. Their indicators change, but their behaviors don’t. AI-assisted search lets analysts quickly look for tactics, techniques, or infrastructure tied to specific actors - using the rich metadata already in the platform.

Prova a chiedere:

- "Aiutami a individuare Scattered Spider nella mia rete."

- "Mostrami qualsiasi utilizzo di PowerShell con comandi codificati."

- "Individua i tentativi di movimento laterale utilizzando condivisioni SMB o RDP."

- "Elenca gli host che comunicano con domini contenenti .top o .ru."

Grazie ai suggerimenti integrati, puoi passare da un comportamento all'altro senza soluzione di continuità, seguendo le tracce come un esperto cacciatore di minacce.

Garantire la conformità e rafforzare la governance

Beyond threat detection, AI-assisted search uncovers policy violations and compliance risks before they become audit findings.

I team possono verificare la corretta gestione dei dati, il controllo degli accessi e l'igiene della configurazione, il tutto attraverso semplici domande.

Prova a chiedere:

- "Mostrami tutte le condivisioni di file non protette contenenti dati sensibili."

- "Trova host che utilizzano browser obsoleti o sistemi senza patch."

- "Chi ha consultato i file delle risorse umane al di fuori dell'orario di lavoro?"

- "Elenca tutti gli utenti con privilegi di amministratore su sistemi non amministrativi."

La capacità di verificare rapidamente lo stato di conformità aiuta le organizzazioni a colmare le lacune, ridurre i risultati degli audit e mantenere una governance più solida.

Comprendere meglio la tua rete moderna

La visibilità è chiarezza. Dall'individuazione dell'IT ombra al monitoraggio dei flussi di dati, questa funzionalità aiuta gli analisti ad acquisire una conoscenza istituzionale più approfondita del comportamento del proprio ambiente ibrido.

Prova a chiedere:

- "Quali dispositivi consumano più larghezza di banda della rete?"

- "Esistono host non gestiti che comunicano con i miei controller di dominio?"

- "Mostrami le nuove cloud create nelle ultime 24 ore."

Queste informazioni aiutano i team a stabilire una linea di base per le attività normali, individuare tempestivamente le anomalie e rafforzare la fiducia nella loro visibilità.

Perché è importante

AI-assisted search brings the full power of Vectra AI’s enriched metadata to every analyst — transforming data into understanding.

I clienti che hanno usufruito dell'accesso anticipato hanno risparmiato fino a tre ore per ogni indagine e hanno scoperto informazioni che avrebbero potuto trascurare, dai rischi di conformità nascosti ai percorsi di attacco dormienti.

Non è solo più veloce: è chiarezza alla velocità di una domanda.

AI-assisted search is now available to customers with 14+ days of metadata retention. Upgrade your retention plan to unlock this capability and see the full story behind every threat.

Watch the demo to see how you can move from question to clarity with AI-assisted search.