I team SOC sono esausti a causa di un paradigma di sicurezza che non funziona né è sostenibile. Indipendentemente da quanto siano proattivi i vostri analisti, una violazione è solo una questione di tempo. Inoltre, con i recenti progressi tecnologici nelle tattiche di attacco, come l'intelligenza artificiale (AI), la battaglia sta diventando ancora più sbilanciata.

Gli attacchi potenziati dall'intelligenza artificiale sono formidabili

Per andare al sodo, il panorama delle minacce odierno è stato ottimizzato dagli aggressori per colpire le lacune anche dei programmi di sicurezza più sofisticati. La velocità con cui adeguano le loro tattiche, tecniche e procedure (TTP) è formidabile e in accelerazione. In combinazione con le capacità offensive potenziate dall'intelligenza artificiale, la vostra capacità di difendere la vostra azienda diventa ogni giorno più difficile.

Non è una tattica intimidatoria, solo un confronto con la realtà.

Il dilemma dei difensori

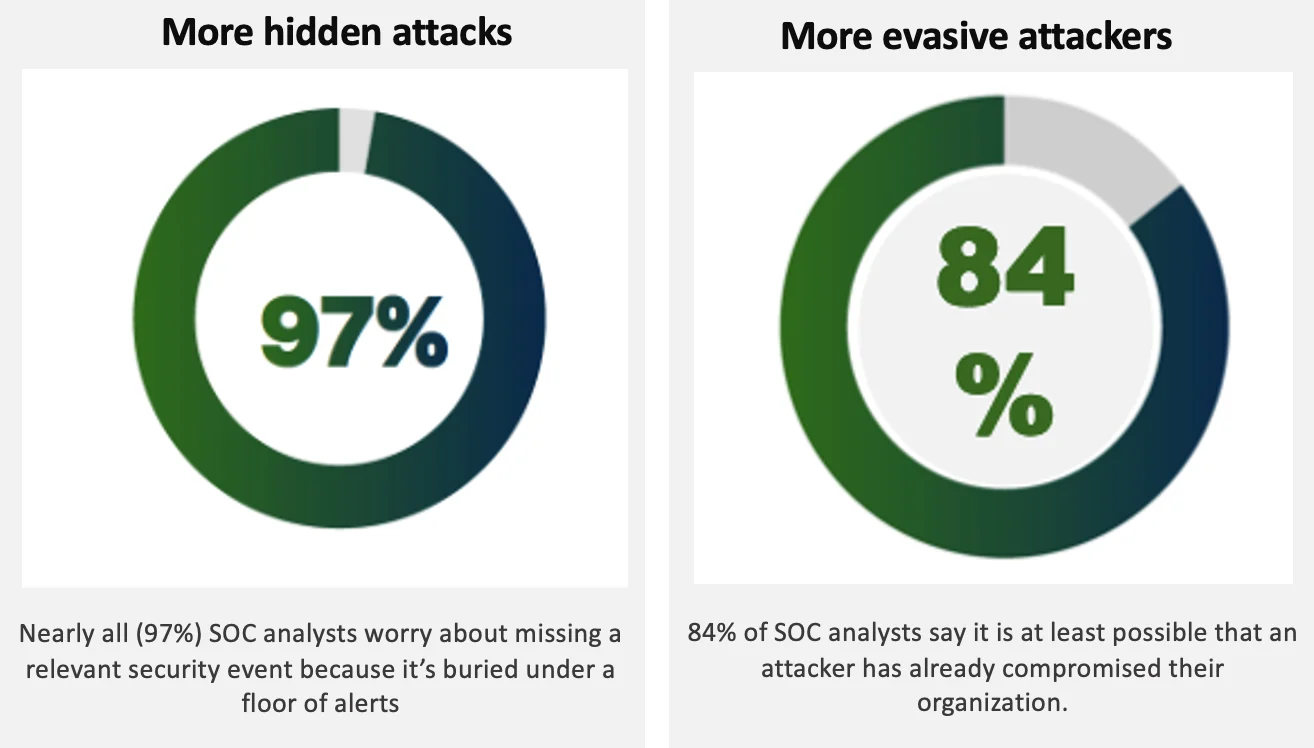

In breve, le tecnologie e i modelli di sicurezza che in passato hanno funzionato bene non sono più efficaci contro gli attacchi ibridi avanzati. Di conseguenza, il vostro team deve presumere che si verifichino violazioni da qualche parte nella vostra azienda ibrida, anche se non sa dove, quando o come.

Pertanto, i vostri analisti devono adottare un approccio difensivo che consenta alla vostra azienda di superare la tempesta continua di attacchi sconosciuti senza danni, interruzioni o perdita di dati. Il dilemma dei vostri difensori è decidere su quali incidenti concentrarsi per primi e sperare che nessun attacco invisibile e irrisolto rappresenti un rischio maggiore per l'organizzazione.

La "speranza" non può sostituire la visibilità, la velocità e la precisione nella difesa della tua azienda contro sofisticati attacchi ibridi.

Risultati per i clienti rispetto ai requisiti tecnici

Ci sono state numerose tavole rotonde sulla protezione che l'Extended Detection and Response (XDR) può potenzialmente fornire, ma gli attuali approcci XDR sono stati meno che soddisfacenti.

Ci sono diverse ragioni per questo.

Innanzitutto, riconosciamo che lo sviluppo delle nuove tecnologie non si fermerà mai.

In secondo luogo, le aziende non smetteranno mai di aggiungerne altri per soddisfare i propri casi d'uso.

In terzo luogo, i progressi tecnologici quali cloud , l'edge computing, gli strumenti di collaborazione remota e i progressi nell'intelligenza artificiale comportano nuove vulnerabilità.

Quarto, queste vulnerabilità sono accompagnate da nuove tendenze di attacco. Gli attacchi senza file che prendono di mira gli ambienti ibridi e la forza lavoro sono solo un esempio.

Tutti questi fattori non fanno che aggiungere ulteriore complessità a un ambiente già di per sé piuttosto difficile da proteggere.

E quinto, in risposta, il tuo team aggiunge ulteriori strumenti per affrontare queste nuove vulnerabilità. Ciò genera ulteriori anomalie, ulteriori avvisi, segnali e rumore, e meno tempo per gestirli. Più tecnologia e strumenti utilizza il tuo team, più rimane indietro e peggiori sono i risultati.

Oh, che ironia.

Lo scopo dell'XDR

Per ottimizzare i risultati della vostra azienda, i vostri analisti devono essere in grado di rilevare, classificare in ordine di priorità, indagare e rispondere a un incidente di sicurezza in modo rapido e accurato. L'approccio più efficace dovrà includere copertura, chiarezza e controllo basati sull'intelligenza artificiale.

Fortunatamente, individuando ciò che non funziona, possiamo identificare quali funzionalità e tecnologie sono necessarie per supportare al meglio il vostro attuale stack tecnologico, i vostri obiettivi aziendali e le vostre soglie di rischio.

Ma occorre tempo, l'approccio giusto e le tecnologie adeguate per alleviare i punti critici dell'approccio attuale e per raggiungere e mantenere i risultati desiderati. Ciò significa trovare modi per aggiungere scalabilità ed efficienza alla vostra strategia di difesa.

In altre parole, riduci la complessità, la sovrapposizione dei sistemi e la ridondanza degli avvisi, in modo che il tuo stack di strumenti migliori l'efficacia del tuo team invece di ostacolarla.

Lo scopo dell'individuazione e risposta estesa (XDR) è proprio quello di fare esattamente questo.

La promessa dell'XDR con un approccio integrato al segnale

Ma qual è il modo migliore per realizzare lo scopo e mantenere la promessa dell'XDR?

La necessità costante è quella di innovare ed espandere le vostre capacità XDR per superare i malintenzionati e soddisfare le esigenze del vostro team SOC.

Questo requisito viene soddisfatto con strategie di autenticazione e autorizzazione incentrate sull'identità, abbinate a capacità più efficaci di rilevamento e risposta alle minacce tramite una piattaforma basata sull'intelligenza artificiale che:

- Ottimizza la copertura con un segnale di attacco integrato su tutta la superficie di attacco ibrida: e-mail, SaaS, SASE, data center, IoT/OT, cloud pubblici, identità ed endpoint.

- Massimizza la chiarezza con un sistema integrato Attack Signal Intelligence basato sull'intelligenza artificiale Attack Signal Intelligence ragiona come un aggressore, riconosce ciò che è dannoso e si concentra su ciò che è urgente per dare priorità agli attacchi reali in tempo reale.

- Esercita il controllo con azioni di indagine e risposta integrate, automatizzate e gestite che consentono ai team SOC di muoversi alla velocità e alla scala degli aggressori ibridi.

Questi tre elementi costituiscono i pilastri della Vectra AI , che mantiene la promessa dell'XDR grazie al suo segnale integrato e basato sull'intelligenza artificiale, senza rivali in termini di velocità e portata. Vectra si impegna a innovare continuamente le funzionalità XDR per fornire le capacità di ML/AI di cui il vostro team di sicurezza ha bisogno per superare i malintenzionati e soddisfare le vostre esigenze XDR.