LAPSUS$

LAPSUS$ (Slippy Spider) è un gruppo di cyber-estorsione di alto profilo, noto soprattutto per il suo stile di attacco pubblico, caotico e non convenzionale, che spesso comporta il furto di credenziali, il dirottamento del DNS e la fuga di dati tramite Telegram.

L'origine di LAPSUS$

Il gruppo LAPSUS$ – noto anche come SLIPPY SPIDER, Strawberry Tempest, DEV-0537, Slippy Spider o Team Imm0rtal – è apparso per la prima volta nel giugno 2021.

A differenza dei tradizionali gruppi di ransomware, LAPSUS$ non ricorre all'estorsione basata sulla crittografia, ma opta piuttosto per la diffamazione pubblica, il defacement e il doxxing per spingere le vittime al pagamento o attirare l'attenzione. Le informazioni di intelligence indicano che il gruppo potrebbe acquistare credenziali da broker di accesso, reclutare insider e sfruttare pratiche inadeguate relative all'autenticazione a più fattori (MFA). Il gruppo utilizza strumenti disponibili sul mercato come Mimikatz, RedLine Stealer e Metasploit, e spesso riutilizza infrastrutture esistenti per i propri attacchi.

Nell'agosto del 2025, LAPSUS$ è tornato alla ribalta grazie a una partnership strategica con Scattered Spider e ShinyHunters, dando vita al nuovo e instabile collettivo di hacker noto come Scattered LAPSUS$ Hunters. Questa alleanza garantisce a LAPSUS$ l'accesso a tecniche di intrusione avanzate grazie alle capacità cloud Scattered Spider, nonché a vasti dump di credenziali e dati provenienti dalle reti violate da ShinyHunters. A sua volta, LAPSUS$ contribuisce con il suo caratteristico modello caotico di estorsione, le tattiche di messaggistica virale e le messinscene pubbliche su Telegram, amplificando la visibilità e l'impatto psicologico del trio. La coalizione potenzia la portata operativa e l'effetto spettacolare di LAPSUS$, mantenendo al contempo la loro immagine dirompente e anti-establishment.

Paesi presi di mira da LAPSUS$

Le principali regioni interessate sono:

- Brasile

- Portogallo

- Regno Unito

- Stati Uniti

- Corea del Sud

- Francia

- Argentina

Settori presi di mira da LAPSUS$

LAPSUS$ non sembra seguire uno schema ben definito nella scelta delle vittime. Tuttavia, i settori interessati includono:

- Governo (Ministero della Giustizia del Regno Unito, Dipartimento per la Sicurezza Interna)

- Telecomunicazioni e tecnologia (NVIDIA, Microsoft, Samsung)

- Istruzione, sanità e media

- Industria manifatturiera ed energia

- Servizi finanziari

Vittime note di LAPSUS$

Tra le vittime più note figurano:

- Okta: violazione dei sistemi di gestione degli accessi e delle identità

- Microsoft: codice sorgente sottratto

- NVIDIA: furto di credenziali seguito dalla fuga di dati dei dipendenti

- Samsung: fuga di codice sorgente e dati interni

- Uber: violazione legata a tecniche di ingegneria sociale e abuso dell'autenticazione a più fattori

Metodo di attacco LAPSUS$

In genere si ottiene tramite credenziali acquistate, SIM swapping, ingegneria sociale (ad esempio, spacciandosi per gli utenti tramite i servizi di assistenza) o il reclutamento di personale interno.

Sfrutta le vulnerabilità non corrette in applicazioni come JIRA, GitLab o Confluence per ottenere privilegi più elevati.

Utilizza credenziali valide, manipolazione del DNS e replay dei token per non essere individuato.

Utilizza Mimikatz, RedLine Stealer, ntdsutil e DCSync per estrarre le credenziali e i token di sessione.

Utilizza AD Explorer e analizza piattaforme (Confluence, GitHub, Slack) alla ricerca di ulteriori credenziali o dati sensibili.

Si muove all'interno di ambienti compromessi utilizzando accessi VPN/RDP/VDI e cloud compromessi.

Raccoglie credenziali, traffico e-mail, codice sorgente, comunicazioni interne e dati relativi alla collaborazione.

Esegue payload dannosi tramite accesso remoto, esecuzione di script o azioni con la complicità di personale interno.

Carica file sensibili, screenshot e documenti interni su piattaforme controllate da malintenzionati o su siti dedicati alla divulgazione di informazioni riservate.

Compromette le operazioni tramite la cancellazione dei dati, l'interruzione dei servizi, il dirottamento del DNS e fughe di notizie di grande risonanza.

In genere si ottiene tramite credenziali acquistate, SIM swapping, ingegneria sociale (ad esempio, spacciandosi per gli utenti tramite i servizi di assistenza) o il reclutamento di personale interno.

Sfrutta le vulnerabilità non corrette in applicazioni come JIRA, GitLab o Confluence per ottenere privilegi più elevati.

Utilizza credenziali valide, manipolazione del DNS e replay dei token per non essere individuato.

Utilizza Mimikatz, RedLine Stealer, ntdsutil e DCSync per estrarre le credenziali e i token di sessione.

Utilizza AD Explorer e analizza piattaforme (Confluence, GitHub, Slack) alla ricerca di ulteriori credenziali o dati sensibili.

Si muove all'interno di ambienti compromessi utilizzando accessi VPN/RDP/VDI e cloud compromessi.

Raccoglie credenziali, traffico e-mail, codice sorgente, comunicazioni interne e dati relativi alla collaborazione.

Esegue payload dannosi tramite accesso remoto, esecuzione di script o azioni con la complicità di personale interno.

Carica file sensibili, screenshot e documenti interni su piattaforme controllate da malintenzionati o su siti dedicati alla divulgazione di informazioni riservate.

Compromette le operazioni tramite la cancellazione dei dati, l'interruzione dei servizi, il dirottamento del DNS e fughe di notizie di grande risonanza.

TTP utilizzati da LAPSUS$

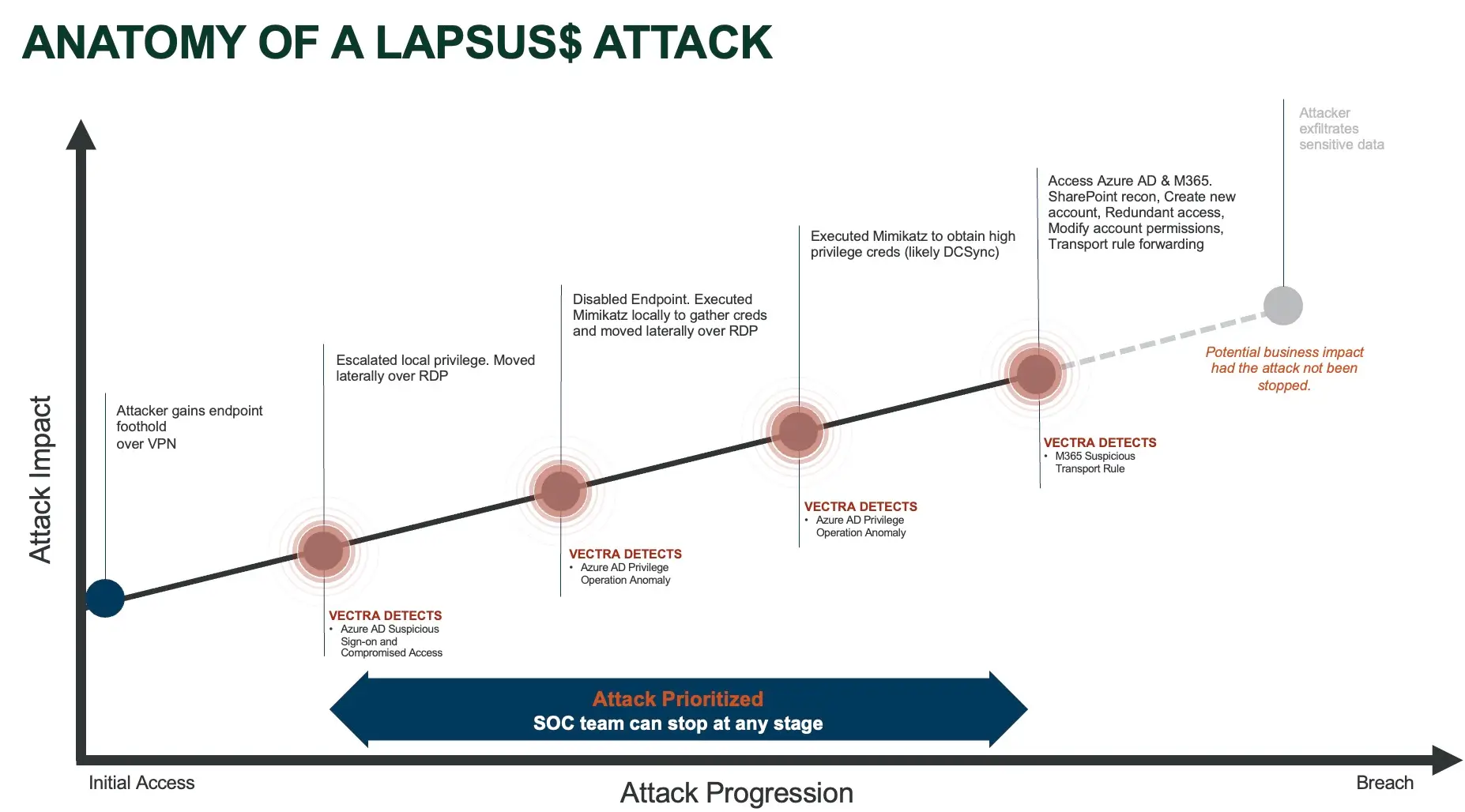

Come individuare LAPSUS$ con Vectra AI

Domande frequenti

LAPSUS$ utilizza la crittografia tipica dei ransomware?

No. Il gruppo LAPSUS$ di solito non crittografa i sistemi. Utilizza invece il furto di dati, la divulgazione pubblica delle informazioni e la pressione sociale come metodi di estorsione.

In che modo LAPSUS$ ottiene l'accesso iniziale?

Spesso acquistano credenziali da broker di accesso, ricorrono allo scambio di SIM o reclutano persone interne all'azienda per ottenere l'accesso.

Cosa distingue LAPSUS$ dai tradizionali gruppi di criminali informatici?

Ciò che li contraddistingue è l'enfasi che pongono sul caos, sulla notorietà e sullo spettacolo pubblico, piuttosto che sulla discrezione o sul guadagno economico.

Come mantengono la persistenza in una rete?

Spesso creano accountcloud o modificano i record DNS per mantenere il controllo.

L'MFA è efficace contro LAPSUS$?

L'autenticazione a più fattori (MFA) di base viene spesso aggirata tramite attacchi di "stanchezza MFA". Le organizzazioni dovrebbero implementare la corrispondenza dei numeri, lo standard FIDO2 o i token hardware.

Quali strumenti utilizza LAPSUS$?

Utilizzano strumenti comuni come Mimikatz, RedLine Stealer, AD Explorer e Metasploit, oltre a script personalizzati.

Sono spinti da motivi economici?

In parte. Tuttavia, le loro richieste estorsive sono spesso irrealistiche, il che fa supporre che l'ego, il desiderio di esercitare influenza e il desiderio di creare scompiglio siano le motivazioni principali.

Dove si trovano i membri di LAPSUS$?

Alcuni indizi puntano verso il Portogallo e il Brasile, ma l'intenzionale confusione rende inaffidabile l'attribuzione.

In che modo le organizzazioni dovrebbero individuare le intrusioni simili a quelle di LAPSUS$?

Per individuare l'attività di LAPSUS$ è necessario avere una visione d'insieme dei comportamenti che va oltre le firme o le regole statiche. Vectra AI offre un rilevamento basato sull'intelligenza artificiale dei comportamenti di attacco in tempo reale, quali l'escalation dei privilegi, l'uso improprio delle credenziali, il movimento laterale e l'abuso delle cloud ,in linea con le TTP di LAPSUS$. La sua ampia copertura negli ambienti ibridi (tra cui Microsoft 365, Azure AD, AWS e infrastrutture on-premise) la rende particolarmente adatta a rilevare l'uso furtivo di credenziali valide, la creazione di account amministrativi non autorizzati e attività sospette relative all'autenticazione a più fattori (MFA) associate a questi attacchi.

Qual è la risposta migliore a un attacco di LAPSUS$?

La risposta ottimale prevede l'individuazione tempestiva, il contenimento rapido e l'analisi automatizzata. Vectra AI supporta questo approccio dando priorità ai rilevamenti ad alto rischio basati sul comportamento osservato degli aggressori, non solo sugli avvisi, e consente ai team di sicurezza di indagare e rispondere più rapidamente utilizzando informazioni contestuali e cronologie degli attacchi. Grazie alle integrazioni con strumenti SOAR, EDR e SIEM, Vectra aiuta a orchestrare un contenimento rapido — come la disabilitazione degli account compromessi o l'isolamento dei carichi di lavoro interessati — riducendo al minimo i danni causati da attacchi a scopo di estorsione come quelli sferrati da LAPSUS$.