L'11 marzo 2026, l'azienda di tecnologia medica Stryker ha reso noto un incidente di sicurezza informatica dopo aver rilevato un'interruzione che ha interessato alcune parti del proprio ambiente Microsoft interno. Nel modulo 8-K depositato presso la SEC, l'azienda ha dichiarato di aver attivato il proprio piano di risposta agli incidenti e di aver coinvolto esperti esterni. Al momento della comunicazione, Stryker non ha segnalato alcuna traccia di ransomware o malware ha affermato che l'incidente sembrava essere stato circoscritto.

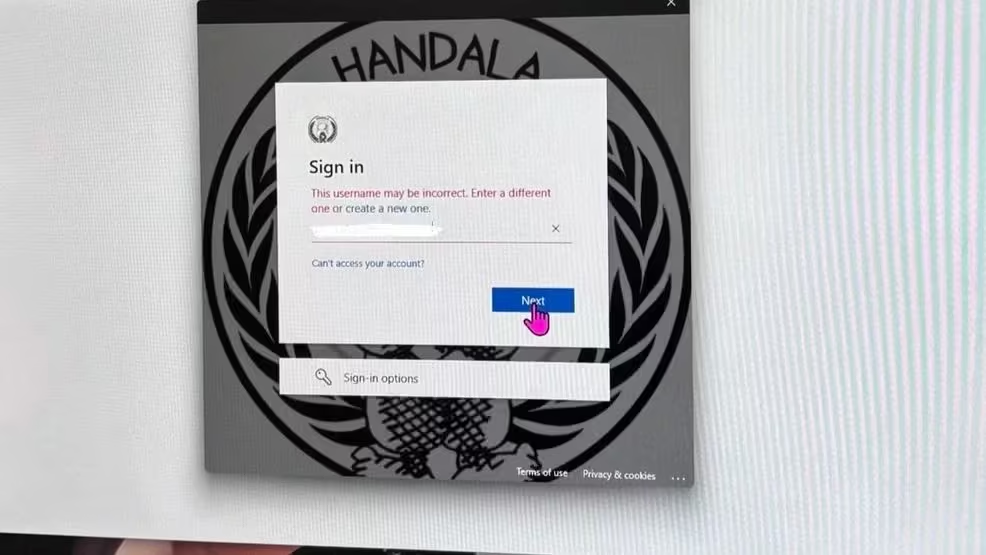

Segnalazioni successive da parte di dipendenti e ricercatori nel campo della sicurezza hanno indicato che i dispositivi presenti nell'ambiente sono stati cancellati da remoto e che le schermate di accesso sono state manomesse con il logo Handala. Le indagini suggeriscono che gli aggressori potrebbero aver sfruttato Microsoft Intune per inviare comandi di cancellazione remota ai dispositivi gestiti, provocando il ripristino delle impostazioni di fabbrica su laptop e dispositivi mobili aziendali. Secondo quanto riferito, sarebbero stati colpiti anche alcuni telefoni di proprietà personale registrati con profili di lavoro Intune.

Gli aggressori hanno inoltre fornito indicazioni sulla portata dell'incidente. Attraverso i propri canali hanno dichiarato che sono stati colpiti più di 200.000 dispositivi e che sono stati sottratti grandi volumi di dati, indicando inizialmente 50 TB e aumentando successivamente la cifra a 12 PB. Questi numeri rimangono non verificati e devono essere considerati con cautela, poiché gli autori delle minacce spesso esagerano l'impatto durante le operazioni di disturbo.

È evidente che incidenti di questa portata richiedono un'attività prolungata all'interno di un ambiente. Anche quando il vettore di intrusione iniziale è sconosciuto, gli aggressori lasciano solitamente tracce evidenti della loro identità e del loro comportamento in rete lungo il percorso.

L'autore dell'attacco: Handala / Void Manticore

Il gruppo che ha rivendicato la responsabilità dell'incidente è Handala, noto anche ad alcuni ricercatori come Void Manticore, un attore malintenzionato legato all'Iran noto per operazioni di disturbo combinate con messaggi di propaganda.

Il gruppo ha già preso di mira in passato organizzazioni di rilevanza strategica o simbolica, tra cui fornitori di servizi informatici, gestori di infrastrutture e aziende legate a catene di approvvigionamento sensibili. Le aziende del settore delle tecnologie mediche occupano una posizione particolarmente delicata in questo ecosistema, poiché fungono da collegamento tra operatori sanitari, centri di ricerca e sistemi di produzione.

A differenza di molti gruppi mossi da motivazioni finanziarie, le campagne di Handala puntano spesso a causare interruzioni operative e a produrre un impatto psicologico. Il gruppo pubblica spesso screenshot dei sistemi compromessi, esagera le affermazioni relative ai dati sottratti e deturpa i sistemi con immagini di propaganda, come il logo di Handala. La cancellazione dei dati dai dispositivi e le schermate di accesso deturpate segnalate nell’incidente Stryker rientrano in questo schema.

Dal punto di vista operativo, il gruppo tende a condurre intrusioni manuali piuttosto che malware automatizzate malware . Gli operatori interagiscono direttamente con i sistemi compromessi, muovendosi all'interno dell'ambiente utilizzando servizi legittimi e strumenti amministrativi. Questo approccio consente alle attività di mimetizzarsi tra le normali operazioni mentre gli aggressori mappano l'ambiente ed estendono il proprio accesso.

Ricostruzione dell'attacco

Il percorso esatto seguito per l'intrusione nell'incidente di Stryker non è stato confermato pubblicamente. La ricostruzione che segue combina le informazioni disponibili con le tecniche operative note di Handala e include ipotesi fondate basate sulle operazioni passate del gruppo.

1. Accesso iniziale tramite furto di identità

MITRE ATT&CK: T1078 – Account validi | T1110 – Attacco di forza bruta | T1566 – Phishing

Le intrusioni di questo tipo iniziano spesso con credenziali compromesse ottenute tramite phishing, riutilizzo delle credenziali o account di terze parti compromessi. I gruppi di hacker iraniani hanno inoltre preso di mira le infrastrutture VPN come punto di accesso.

Una volta in possesso di credenziali valide, gli hacker possono autenticarsi sui servizi VPN o Microsoft 365 senza far scattare molti dei tradizionali controlli di sicurezza.

I team di sicurezza rilevano spesso segnali precoci, come luoghi di autenticazione insoliti o modelli di accesso non coerenti con il comportamento abituale dell'utente.

2. Elevazione dei privilegi

MITRE ATT&CK: T1098 – Manipolazione degli account | T1484.001 – Modifica delle politiche di dominio

Una volta ottenuto l'accesso, gli aggressori cercano in genere di ampliare i propri privilegi per poter accedere ad altri sistemi e a dati sensibili.

Negli ambienti Microsoft ciò comporta spesso la modifica delle appartenenze ai gruppi, l'assegnazione di ruoli o la modifica dei permessi delle directory. Queste operazioni consentono all'autore dell'attacco di andare oltre l'account inizialmente compromesso e di acquisire più ampi privilegi amministrativi.

Le operazioni amministrative insolite eseguite da un account utente precedentemente normale costituiscono spesso il primo chiaro segnale di una violazione.

3. Ricognizione e spostamento laterale

MITRE ATT&CK: T1018 – Individuazione remota dei sistemi | T1087 – Individuazione degli account | T1021.001 – Protocollo Desktop remoto | T1090 – Proxy / Tunneling

Una volta ottenuti maggiori privilegi, gli hacker iniziano a mappare l'ambiente.

Le attività di Handala documentate in episodi precedenti includono il trasferimento manuale di file RDP tra sistemi e l'uso di strumenti di tunneling per raggiungere host interni. In questa fase, gli aggressori solitamente effettuano un'enumerazione di account, sistemi e risorse di rete per individuare dove sono archiviati i dati sensibili.

Poiché queste azioni avvengono attraverso protocolli amministrativi legittimi, possono confondersi con il normale traffico operativo, a meno che il monitoraggio comportamentale non ne evidenzi le anomalie.

4. Furto di credenziali ed enumerazione delle directory

MITRE ATT&CK: T1003.001 – Memoria LSASS | T1003.002 – Dumping dell'alveare del Registro di sistema | T1087.002 – Individuazione degli account di dominio

I rapporti sulle minacce relativi alle operazioni di Handala evidenziano un ricorso ripetuto a tecniche di raccolta delle credenziali.

Gli investigatori hanno notato che il gruppo scaricava credenziali da Memoria LSASS utilizzando comsvcs.dll tramite rundll32.exe, esportare gli alveari del Registro di sistema ed eseguire ADRecon script per l'enumerazione degli ambienti Active Directory.

Questi passaggi consentono agli hacker di individuare gli account con privilegi e di estendere il proprio accesso all'intero dominio.

5. Raccolta automatizzata dei dati e scripting

MITRE ATT&CK: T1059 – Interprete di comandi e script | T1059.001 – PowerShell | T1005 – Dati dal sistema locale

La raccolta di dati su larga scala avviene raramente in modo manuale. Gli hacker ricorrono solitamente a strumenti di scripting per cercare file, raccogliere dati sensibili e prepararli per il trasferimento.

A tal fine si ricorre comunemente a PowerShell e all'automazione tramite riga di comando. Quando si rilevano attività di scripting su sistemi in cui storicamente non venivano utilizzate, ciò indica spesso operazioni di raccolta o di preparazione dei dati.

6. Preparazione e sottrazione dei dati

MITRE ATT&CK: T1041 – Esfiltrazione tramite canale C2 | T1567 – Esfiltrazione verso un servizio di Cloud

Gli autori dell'attacco sostengono che dall'ambiente siano stati sottratti ingenti volumi di dati. Anche se tali cifre fossero esagerate, qualsiasi trasferimento di dati su larga scala richiede operazioni di preparazione, compressione e un traffico in uscita costante.

Tale attività produce solitamente anomalie rilevabili nei modelli di trasferimento dei dati, in particolare quando grandi volumi di dati escono da sistemi che normalmente non generano quel livello di traffico in uscita.

7. Azioni distruttive tramite la gestione dei dispositivi

MITRE ATT&CK: T1485 – Distruzione dei dati | T1562 – Compromissione delle difese

Uno degli aspetti più dirompenti dell'incidente Stryker sembra essere stato l'utilizzo dell'infrastruttura di gestione dei dispositivi per cancellare i terminali.

Secondo quanto riportato, gli autori dell'attacco avrebbero sfruttato le funzionalità di cancellazione remota di Microsoft Intune per eseguire il ripristino delle impostazioni di fabbrica su tutti i dispositivi gestiti. Questa tecnica consente a un malintenzionato in possesso di privilegi amministrativi sufficienti di causare gravi interruzioni operative senza ricorrere malware tradizionale.

Inoltre, complica la gestione degli incidenti cancellando le prove forensi dagli endpoint interessati.

Perché questo episodio è importante

L'incidente di Stryker mette in luce una tendenza sempre più diffusa nelle intrusioni moderne. Gli autori degli attacchi non ricorrono necessariamente a exploit sofisticati, ma si concentrano piuttosto sull'accesso alle identità e sui livelli di controllo amministrativo.

Una volta che gli hacker riescono ad accedere ai sistemi di gestione delle identità, possono:

- ampliare i privilegi

- accedere a dati sensibili

- muoversi lateralmente attraverso i protocolli amministrativi

- compromettere il funzionamento delle operazioni attraverso l'infrastruttura gestionale

In contesti basati su piattaforme di gestione centralizzata e cloud , il controllo di questi sistemi può tradursi di fatto nel controllo dell'intera azienda.

A cosa devono prestare attenzione i team di sicurezza

Incidenti come questo raramente iniziano con azioni distruttive. Gli autori degli attacchi, in genere, trascorrono del tempo all'interno dell'ambiente ampliando i propri privilegi di accesso e raccogliendo informazioni prima di provocare danni.

I team di sicurezza che indagano su casi simili dovrebbero prestare particolare attenzione a:

- autenticazione da località geografiche insolite

- modifiche dei privilegi nei sistemi di gestione delle identità

- attività insolita in PowerShell o nella scrittura di script

- volumi anomali di trasferimento dati

- attività anomala all'interno delle piattaforme di gestione dei dispositivi

I comportamenti che precedono un incidente offrono spesso l'occasione migliore per individuare e contenere l'intrusione prima che si trasformi in un'interruzione operativa.

Per scoprire come questi comportamenti si manifestano in contesti reali e come i team di sicurezza possono analizzarli rapidamente, guarda una demo autoguidata della Vectra AI .