Movimento laterale nella sicurezza informatica: la diffusione silenziosa utilizzata dagli aggressori per compromettere le reti

Approfondimenti chiave

- Secondo una ricerca sulla sicurezza (Illumio Modern Trojan Horse 2025), gli attacchi LOTL sono all'origine dell'84% delle violazioni gravi, mentre PowerShell è presente nel 71% dei casi

- La correlazione degli ID evento di Windows (4624, 4625, 4648, 4769) rimane fondamentale per il rilevamento, eppure la maggior parte delle organizzazioni non dispone di regole di correlazione adeguate (linee guidaMITRE ATT&CK )

- Le misure di contenimento più efficaci riducono il raggio d'azione dell'incidente limitando l'uso delle credenziali e la comunicazione tra i sistemi, non inseguendo singoli allarmi isolati. (Linee guidaMITRE ATT&CK )

Una volta che gli aggressori hanno ottenuto un primo punto d'appoggio, il rischio principale non riguarda solo il primo host compromesso. Il vero danno si verifica quando si spostano da un sistema all'altro, si confondono con le normali attività amministrative ed espandono silenziosamente il proprio accesso fino a raggiungere le risorse più preziose.

Il movimento laterale è proprio quell'espansione. È il modo in cui le intrusioni moderne si trasformano in attacchi ransomware, furti di dati e compromissione a livello di dominio. Per bloccarlo è necessario avere una visione d'insieme del comportamento delle identità e degli host all'interno della rete, non limitarsi a verificare se un singolo endpoint sospetto.

Questa guida spiega come funziona il movimento laterale e come i team di sicurezza possono individuarlo in contesti reali. Gli analisti SOC, i threat hunter e i responsabili della sicurezza scopriranno come gli aggressori si muovono all’interno dei sistemi, quali protocolli e strumenti utilizzano in modo improprio e quali segnali comportamentali rivelano il movimento laterale prima che si verifichino danni gravi.

Che cos'è il movimento laterale?

Il movimento laterale è la tecnica utilizzata dagli aggressori per navigare all'interno di una rete compromessa, accedendo a sistemi e risorse aggiuntivi pur mantenendo il loro attuale livello di privilegi. A differenza del movimento verticale, che mira ad ottenere privilegi più elevati, il movimento laterale si diffonde orizzontalmente nell'ambiente, consentendo agli aggressori di esplorare la rete, individuare dati preziosi e stabilire più punti di persistenza prima di eseguire i loro obiettivi finali.

Questa distinzione è importante perché il movimento laterale spesso sfugge ai tradizionali strumenti di sicurezza. Gli aggressori sfruttano credenziali legittime e strumenti di sistema nativi, facendo apparire le loro attività come normale traffico di rete. Il rapporto Illumio 2025 rivela che quasi il 90% delle organizzazioni ha subito una qualche forma di movimento laterale nell'ultimo anno, con un risultato medio di oltre 7 ore di downtime per ogni incidente: un tempo troppo lungo quando gli aggressori possono raggiungere rapidamente i sistemi critici.

L'impatto sul business va oltre i parametri tecnici. Ogni minuto di movimento laterale non rilevato aumenta il potenziale raggio d'azione di un attacco. Quello che inizia come una singola workstation compromessa può rapidamente trasformarsi in una compromissione a livello di dominio, nell'esfiltrazione di dati o nella crittografia completa tramite ransomware in tutta l'azienda. Questa progressione spiega perché l'implementazione zero trust efficace e di capacità proattive di ricerca delle minacce è diventata imprescindibile per i moderni programmi di sicurezza.

Perché gli hacker ricorrono al movimento laterale

Gli aggressori si muovono lateralmente perché ciò aumenta la probabilità di successo riducendo al contempo la probabilità di essere individuati.

Tra gli obiettivi comuni figurano:

- Ampliare l'accesso a sistemi di livello superiore quali servizi di directory, file server, hypervisor e piani cloud .

- Raggiungere le identità con privilegi e gli account di servizio che consentono un ampio accesso.

- Individuare gli archivi di dati e i sistemi di backup per massimizzare l'efficacia del ransomware .

- Creare ridondanza con più punti d'appoggio in modo da rendere più difficile il contenimento.

- Integrarsi nelle normali operazioni utilizzando strumenti nativi, protocolli di amministrazione remota e relazioni di fiducia esistenti.

Movimento laterale contro escalation dei privilegi

Il movimento laterale consiste nell'espansione orizzontale attraverso i sistemi. L'escalation dei privilegi consiste nell'innalzamento verticale dei permessi. Gli aggressori spesso combinano entrambe le strategie: si spostano lateralmente per individuare un sistema o un'identità che consenta l'escalation, quindi utilizzano l'accesso privilegiato per espandersi lateralmente con una portata maggiore.

Un modo pratico per distinguerli durante le indagini:

- Se la stessa identità sta accedendo a più sistemi del previsto, sospetta un movimento laterale.

- Se un utente acquisisce improvvisamente nuovi diritti o compie azioni che prima non poteva compiere, è opportuno sospettare un'escalation dei privilegi.

- Se entrambe le cose si verificano in un breve lasso di tempo, consideralo come una progressione dell'attacco.

Come funziona il movimento laterale

La maggior parte dei movimenti laterali avviene dopo che gli aggressori hanno completato le fasi iniziali della catena di attacco informatico, quali la ricognizione e l'accesso alle credenziali. Una volta ottenuto un primo punto d'appoggio, gli aggressori si muovono all'interno dell'ambiente individuando i sistemi, ottenendo le credenziali e utilizzando protocolli di gestione legittimi per accedere ad altri host.

Fase 1: Ricognizione e scoperta

Gli aggressori iniziano con una mappatura della rete per capire quali sistemi sono presenti e come sono collegati. Effettuano un'enumerazione degli oggetti di Active Directory, eseguono una scansione delle porte aperte e individuano i sistemi più importanti, come i controller di dominio, i file server e gli host di gestione.

Tra i metodi di ricerca più comuni figurano comandi e strumenti quali:

visualizzazione retenltest- Cmdlet di enumerazione AD di PowerShell

- scansione delle porte e individuazione dei servizi

Poiché questi strumenti sono comunemente utilizzati dagli amministratori, questa fase spesso genera pochi o nessun avviso di sicurezza.

Fase 2: Accesso alle credenziali e materiale di autenticazione

Una volta compreso l'ambiente, gli hacker si concentrano sull'acquisizione di ulteriori credenziali che consentano loro di spostarsi da un sistema all'altro.

Tra i metodi più comuni per l'acquisizione delle credenziali figurano:

- estrazione degli hash delle password dalla memoria (dumping LSASS)

- raccolta dei ticket Kerberos

- abusare dei meccanismi di archiviazione delle credenziali

- recuperare le credenziali memorizzate nella cache

Gli hacker potrebbero utilizzare strumenti come Mimikatz oppure ricorrere a utilità integrate quali procdump.exe in Attacchi "Living-off-the-Land" (LOTL).

Se in possesso di credenziali valide o token di autenticazione, gli hacker possono accedere ad altri sistemi senza far scattare avvisi di accesso non riuscito.

Fase 3: Accesso ed esecuzione del movimento

Una volta ottenute credenziali legittime, gli aggressori iniziano a muoversi lateralmente all'interno dei sistemi.

Ciò comporta in genere l'uso di protocolli di amministrazione remota quali:

- Protocollo Desktop remoto (RDP)

- Azioni amministrative per le PMI

- Windows Management Instrumentation (WMI)

- PowerShell Remoting (WinRM)

Gli aggressori creano processi remoti, attività pianificate o servizi per eseguire comandi sui nuovi sistemi. Ogni manovra di espansione riuscita rafforza la loro presenza e aumenta la probabilità di raggiungere sistemi sensibili o identità con privilegi.

Protocolli comuni sfruttati

Gli autori degli attacchi sfruttano costantemente diversi protocolli di amministrazione remota integrati per muoversi lateralmente. Questi protocolli sono stati concepiti per supportare la gestione aziendale legittima, il che rende difficile distinguere le attività dannose dal normale comportamento amministrativo.

I protocolli più comunemente oggetto di attacchi includono SMB, Remote Desktop Protocol (RDP), Windows Management Instrumentation (WMI) e PowerShell Remoting (WinRM).

PMI / Condivisioni amministrative di Windows (T1021.002)

L'SMB rimane uno dei meccanismi di spostamento laterale più diffusi negli ambienti Windows. Le condivisioni amministrative come ADMIN$, C$ e IPC$ consentono l'accesso remoto ai file e l'esecuzione di comandi tra sistemi.

Gli hacker utilizzano SMB per:

- Distribuire i payload sui sistemi remoti

- Eseguire comandi utilizzando strumenti come PsExec

- Trasferire strumenti o script tra host

- Accedere alle condivisioni amministrative per l'esecuzione remota

Poiché SMB è ampiamente utilizzato negli ambienti aziendali, le attività dannose possono confondersi con il traffico legittimo di amministrazione del sistema.

Protocollo Desktop remoto (T1021.001)

Il protocollo Remote Desktop Protocol (RDP) consente l'accesso interattivo a sistemi remoti, permettendo agli hacker di agire come se fossero amministratori legittimi.

Gli hacker utilizzano spesso il protocollo RDP per:

- Mantenere un accesso remoto permanente agli host compromessi

- Esplora in modo interattivo sistemi e reti

- Eseguire manualmente comandi o strumenti

- Stabilire il comando e il controllo tramite sessioni di lunga durata

L'attività RDP può passare inosservata quando gli aggressori effettuano l'autenticazione utilizzando credenziali legittime.

Windows Management Instrumentation (T1047)

Windows Management Instrumentation offre funzionalità di gestione remota che consentono agli amministratori di eseguire comandi e interrogare le informazioni di sistema attraverso la rete.

Gli hacker sfruttano WMI per:

- Eseguire comandi da remoto

- Avviare processi su sistemi remoti

- Modificare la configurazione di sistema o le chiavi di registro

- Implementare meccanismi di persistenza

Poiché WMI è un'interfaccia amministrativa legittima, molti strumenti di sicurezza considerano questa attività come normale traffico di gestione.

PowerShell Remoting e WinRM (T1021.006)

PowerShell Remoting utilizza Windows Remote Management (WinRM) per consentire agli amministratori di eseguire script su più sistemi contemporaneamente.

Gli hacker sfruttano comunemente questa funzionalità per:

- Eseguire comandi PowerShell in remoto

- Eseguire script su più host

- Effettuare attività di discovery e raccolta delle credenziali

- Distribuire i payload senza salvare i file su disco

Spesso gli autori degli attacchi codificano i comandi PowerShell o li eseguono in memoria, rendendo il rilevamento notevolmente più difficile.

Rilevamento dei protocolli e telemetria

La tabella seguente illustra come questi protocolli si manifestano comunemente durante i movimenti laterali e quali segnali possono aiutare a identificare attività sospette.

Tecniche comuni di attacco con movimento laterale

Le tecniche di spostamento laterale si comprendono meglio se considerate come schemi ben definiti. Molte di esse corrispondono al modello MITRE ATT&CK TA0008), ma per i difensori è fondamentale conoscere i prerequisiti, i percorsi di esecuzione e i segnali che generano.

La tabella seguente mette in relazione i protocolli più comuni per il movimento laterale con le tecniche degli aggressori e i segnali di rilevamento.

In che modo gli hacker utilizzano le tecniche "living off the land"

Gli attacchi Living Off the Land LOTL) rappresentano l'evoluzione del movimento laterale, in quanto eliminano la necessità di malware personalizzato malware strumenti di sistema legittimi già presenti nell'ambiente. Questo approccio riduce drasticamente i tassi di rilevamento, accelerando al contempo la tempistica degli attacchi.

Anziché ricorrere a malware esterni, gli hacker si avvalgono degli strumenti amministrativi integrati e dei protocolli affidabili che i team di sicurezza utilizzano abitualmente.

Tra i comportamenti tipici di LOTL figurano:

- Utilizzo di PowerShell per l'individuazione, l'accesso alle credenziali e l'esecuzione di comandi in remoto

- Esecuzione di processi remoti tramite Windows Management Instrumentation (WMI)

- Spostarsi lateralmente utilizzando le condivisioni amministrative SMB o strumenti come PsExec

- Creazione di attività pianificate o servizi per l'esecuzione di comandi su sistemi remoti

- Utilizzo di WinRM o PowerShell Remoting per l'esecuzione di script su più host

Poiché questi strumenti sono ampiamente utilizzati nell'ambito dell'amministrazione legittima, le attività LOTL spesso risultano indistinguibili dalle normali operazioni.

Una tipica sequenza di attacco potrebbe prevedere l'uso di PowerShell per la ricognizione, di WMI per l'esecuzione remota e di attività pianificate per garantire la persistenza, il tutto senza ricorrere alla distribuzione di malware tradizionale.

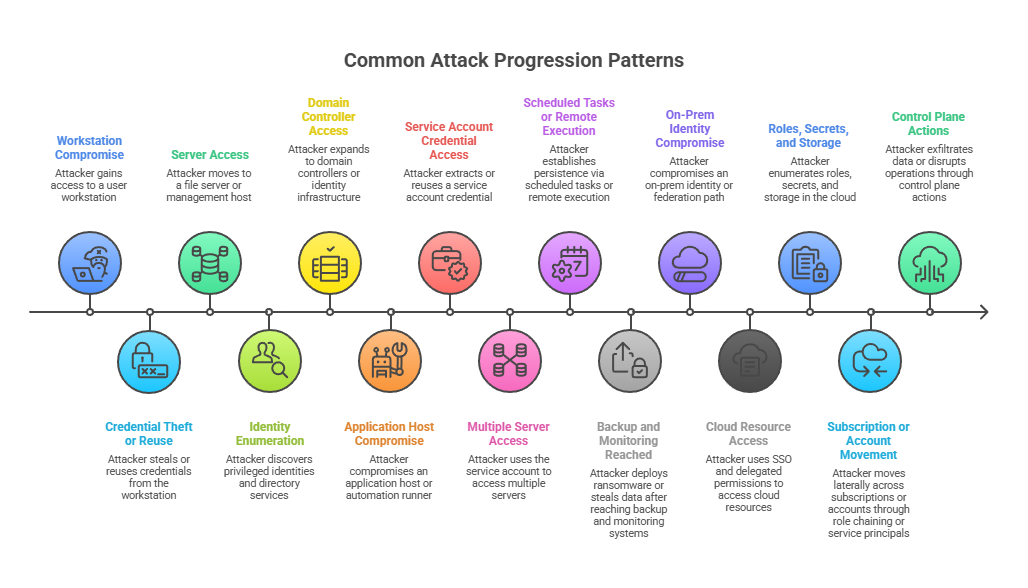

Esempi di percorsi di attacco

Le intrusioni reali possono variare, ma gli schemi di movimento sono sempre gli stessi. Questi esempi hanno lo scopo di aiutare gli analisti a riconoscere l'evoluzione degli eventi.

Esempio 1: Da workstation ai servizi di directory

- Primo accesso a una postazione utente.

- Accesso tramite credenziali o riutilizzo dei token.

- Trasferimento laterale verso un file server o un host di gestione.

- Individuazione delle identità con privilegi e dei servizi di directory.

- Estensione ai controller di dominio o all'infrastruttura di gestione delle identità.

Esempio 2: Distribuzione degli account di servizio

- L'autore dell'attacco compromette un host dell'applicazione o un runner di automazione.

- Estrae o riutilizza le credenziali di un account di servizio.

- Utilizza tale identità per accedere a più server in cui l'account di servizio è considerato attendibile.

- Garantisce la continuità operativa tramite attività pianificate o esecuzione remota.

- Una volta raggiunti i sistemi di backup e monitoraggio, installa un ransomware o ruba i dati.

Esempio 3: Pivot ibrido nel piano cloud

- L'autore dell'attacco compromette un'identità locale o un percorso di federazione.

- Utilizza l'SSO e le autorizzazioni delegate per accedere cloud .

- Elenca i ruoli, i segreti e gli archivi.

- Si estende lateralmente tra abbonamenti o account tramite il concatenamento dei ruoli o i soggetti di servizio.

- Esfiltra dati o interrompe le operazioni tramite azioni sul piano di controllo.

Segnali che indicano un movimento laterale

Il movimento laterale raramente si manifesta come un singolo evento evidente. Al contrario, gli aggressori generano piccoli segnali comportamentali nei sistemi di gestione delle identità, negli endpoint e nel traffico di rete mentre si spostano da un host all'altro.

I team di sicurezza possono individuare potenziali movimenti laterali monitorando le combinazioni dei seguenti segnali:

Attività relativa all'identità

- Modelli di autenticazione insoliti su più sistemi

- Account di servizio che effettuano l'autenticazione su nuovi host

- Accessi da luoghi o dispositivi inattesi

- Richieste anomale di ticket Kerberos o autenticazione NTLM imprevista

Endpoint

- Esecuzione di processi in remoto tramite WMI o PowerShell

- Creazione di attività pianificate o servizi su host remoti

- Accesso alla memoria LSASS o agli archivi delle credenziali

- Strumenti amministrativi che operano al di fuori dei normali flussi di lavoro

Attività di rete

- Nuove connessioni SMB tra host interni

- Sessioni RDP inattese

- Aumento del traffico est-ovest tra i sistemi

- Connessioni WinRM o PowerShell in remoto

Se messi in relazione tra identità, host e attività di rete, questi segnali rivelano spesso che gli autori degli attacchi si stanno muovendo all'interno dell'ambiente prima che si verifichino conseguenze gravi.

Rilevamento e prevenzione dei movimenti laterali

Una difesa efficace contro i movimenti laterali richiede un approccio multilivello che combini prevenzione proattiva, rilevamento in tempo reale e capacità di risposta rapida agli incidenti. Le organizzazioni che implementano strategie complete segnalano di rilevare i movimenti laterali con una rapidità superiore del 73% rispetto a quelle che si affidano alla tradizionale sicurezza incentrata sul perimetro.

La chiave sta nell'accettare il compromesso, ovvero nell'accettare che gli aggressori otterranno l'accesso iniziale e nel costruire difese che limitino la loro capacità di diffusione. Questa filosofia è alla base di approcci moderni come la microsegmentazione, che limita drasticamente la propagazione degli attacchi creando confini di sicurezza granulari tra i carichi di lavoro. In combinazione con le capacità di rilevamento e risposta della rete e una corretta correlazione degli eventi, le organizzazioni possono rilevare e contenere i movimenti laterali prima che si verifichino danni significativi.

Modelli di rilevamento degli ID evento di Windows

Gli eventi di sicurezza di Windows forniscono una telemetria avanzata per rilevare i movimenti laterali, ma la maggior parte delle organizzazioni non riesce a implementare regole di correlazione adeguate. I quattro ID evento critici per il rilevamento dei movimenti laterali creano un modello che, se analizzato nel suo insieme, rivela il comportamento degli aggressori:

L'ID evento 4624 (Accesso riuscito) indica quando un utente esegue l'autenticazione a un sistema. Il tipo di accesso 3 (accesso di rete) e il tipo 10 (interattivo remoto) sono particolarmente rilevanti per il rilevamento dei movimenti laterali. Cercate modelli di accessi sequenziali di tipo 3 su più sistemi in brevi intervalli di tempo, in particolare da account di servizio o in orari insoliti.

L'ID evento 4625 (accesso non riuscito) rivela tentativi di ricognizione e password spraying. Più eventi 4625 seguiti da un evento 4624 riuscito indicano spesso un tentativo di indovinare le credenziali. Prestare particolare attenzione ai modelli di errore su più sistemi provenienti da un'unica fonte, che suggeriscono tentativi automatizzati di movimento laterale.

L'ID evento 4648 (Utilizzo esplicito delle credenziali) viene generato quando un processo utilizza credenziali esplicite diverse da quelle dell'utente che ha effettuato l'accesso. Questo evento è fondamentale per rilevare gli attacchi Pass the Hash e Overpass-the-Hash. La correlazione con gli eventi di creazione dei processi (4688) rivela quando strumenti legittimi vengono utilizzati in modo improprio per il furto di credenziali.

L'ID evento 4769 (Richiesta ticket servizio Kerberos) aiuta a identificare gli attacchi Pass the Ticket e l'utilizzo di Golden Ticket. Le richieste di ticket di servizio insolite, in particolare per servizi con privilegi elevati o provenienti da sistemi che in genere non le richiedono, richiedono un'indagine.

I seguenti modelli di correlazione indicano un probabile movimento laterale:

Strategie di segmentazione della rete

La segmentazione della rete si è evoluta ben oltre la tradizionale separazione VLAN, diventando un elemento fondamentale nella prevenzione dei movimenti laterali. I moderni approcci di microsegmentazione creano confini di sicurezza granulari attorno ai singoli carichi di lavoro, limitando drasticamente la propagazione degli attacchi anche dopo la compromissione iniziale.

I principi Zero Trust Access (ZTNA) eliminano la fiducia implicita tra i segmenti di rete. Ogni connessione richiede una verifica esplicita, indipendentemente dalla rete di origine o dall'autenticazione precedente. Questo approccio impedisce agli aggressori di sfruttare le credenziali compromesse per muoversi lateralmente senza restrizioni, costringendoli ad autenticarsi ad ogni confine.

I perimetri definiti dal software (SDP) creano micro-tunnel dinamici e crittografati tra utenti autorizzati e risorse specifiche. A differenza dei tradizionali approcci VPN che forniscono un ampio accesso alla rete, gli SDP limitano la connettività esattamente a ciò che è necessario per le funzioni aziendali. Questa granularità impedisce agli aggressori di esplorare la rete anche con credenziali valide.

Le migliori pratiche di implementazione per una segmentazione efficace includono l'identificazione delle risorse critiche e la creazione di zone di protezione attorno ad esse, l'implementazione di un rigoroso filtraggio del traffico est-ovest tra i segmenti e l'implementazione di controlli basati sull'identità che tengano conto del contesto dell'utente, del dispositivo e dell'applicazione. Le organizzazioni dovrebbero inoltre monitorare il traffico tra i segmenti per individuare eventuali anomalie e testare regolarmente l'efficacia della segmentazione attraverso test di penetrazione.

I vantaggi economici della microsegmentazione sono evidenti: le organizzazioni segnalano un ROI significativo grazie alla riduzione dei costi delle violazioni e all'aumento dell'efficienza operativa. Limitando i movimenti laterali e riducendo il raggio d'azione degli attacchi, gli investimenti nella microsegmentazione offrono sicurezza e valore aziendale misurabili.

Strumenti e tecnologie di rilevamento

Il rilevamento moderno richiede una combinazione di tecnologie incentrate su endpoint, rete e identità che lavorino in sinergia. Nessuno strumento è in grado di fornire una visibilità completa sui movimenti laterali, ma le piattaforme integrate che correlano i segnali su più domini raggiungono i tassi di rilevamento più elevati.

Le soluzioni Endpoint and Response (EDR) offrono una visibilità approfondita sull'esecuzione dei processi, l'accesso ai file e le modifiche al registro sui singoli sistemi. Le piattaforme EDR avanzate utilizzano l'analisi comportamentale per identificare modelli sospetti come un utilizzo insolito di PowerShell, l'iniezione di processi o tentativi di dumping delle credenziali. L'integrazione con le informazioni sulle minacce consente il rilevamento di strumenti e tecniche di movimento laterale noti.

Le tecnologie NDR (Network Detection and Response) analizzano il traffico di rete alla ricerca di indicatori di movimento laterale. I modelli di machine learning definiscono i modelli di comunicazione normali e segnalano anomalie quali traffico SMB insolito, connessioni RDP inattese o comportamenti sospetti degli account di servizio. L'NDR eccelle nel rilevare attacchi LOTL che potrebbero eludere endpoint .

Le piattaforme Extended Detection and Response (XDR) mettono in correlazione i segnali provenienti da endpoint, reti e cloud per identificare complessi modelli di movimento laterale. Combinando dati telemetrici provenienti da più fonti, le piattaforme XDR sono in grado di rilevare attacchi multistadio che i singoli strumenti potrebbero non individuare. L'approccio basato su piattaforma riduce inoltre il sovraccarico di avvisi, mettendo in correlazione eventi correlati in incidenti unificati.

Il rilevamento e la risposta alle minacce all'identità (ITDR) rappresenta la categoria più recente, incentrata specificamente sugli attacchi basati sull'identità. Queste soluzioni monitorano i flussi di autenticazione, rilevano gli abusi delle credenziali e identificano i tentativi di escalation dei privilegi che consentono il movimento laterale. Dato che l'80% delle violazioni coinvolge credenziali compromesse, l'ITDR colma una lacuna critica nello stack di rilevamento.

Movimento laterale Cloud

Cloud introducono vettori di movimento laterale unici che i controlli di sicurezza tradizionali non sono stati progettati per affrontare. Il modello di responsabilità condivisa, l'infrastruttura dinamica e l'architettura basata su API creano opportunità per gli aggressori di muoversi lateralmente in modi impossibili negli ambienti on-premise. Gli attacchi di movimento laterale basati su container sono aumentati in modo significativo, evidenziando l'urgenza di difese cloud.

I livelli di astrazione cloud , dall'infrastruttura alla piattaforma fino ai servizi software, presentano ciascuno rischi distinti di movimento laterale. Gli aggressori sfruttano le configurazioni errate, abusano degli account di servizio e sfruttano proprio l'automazione che rende cloud . Comprendere queste tecniche cloud è essenziale per proteggere le moderne architetture cloud .

Movimento laterale di container e Kubernetes

Le fughe dai container rappresentano la forma più diretta di movimento laterale negli ambienti containerizzati. Gli aggressori sfruttano le vulnerabilità nei runtime dei container, nei sottosistemi del kernel o nelle piattaforme di orchestrazione per sfuggire all'isolamento dei container. La MITRE ATT&CK T1611 documenta vari metodi di fuga, dallo sfruttamento di container privilegiati all'abuso dei file system host montati.

I cluster Kubernetes sono esposti a rischi aggiuntivi dovuti all'uso improprio dei token degli account di servizio. Ogni pod riceve per impostazione predefinita un token dell'account di servizio, che fornisce l'accesso all'API che gli aggressori possono sfruttare per la ricognizione e il movimento laterale. La compromissione di un singolo pod con autorizzazioni eccessive può consentire l'accesso a tutto il cluster tramite l'API Kubernetes.

Il recente aumento degli attacchi sidecar container dimostra l'evoluzione delle tecniche utilizzate. Gli aggressori compromettono un container in un pod e utilizzano risorse condivise come volumi o spazi dei nomi di rete per accedere ai container vicini. Questo movimento laterale avviene all'interno dello stesso pod, spesso eludendo il rilevamento basato sulla rete.

Gli attacchi alla catena di approvvigionamento tramite immagini container compromesse consentono capacità di movimento laterale preposizionate. Le immagini dannose contenenti backdoor o miner di criptovalute si diffondono automaticamente man mano che le organizzazioni le distribuiscono nella loro infrastruttura. L'incidente di Docker Hub del dicembre 2024, in cui migliaia di immagini contenevano malware nascosto, esemplifica questo rischio.

Modelli di abuso Cloud

Gli account Cloud e le identità gestite forniscono potenti vettori di movimento laterale quando vengono compromessi. In AWS, gli aggressori abusano dell'assunzione di ruoli IAM per passare da un account all'altro e da un servizio all'altro. Un'istanza EC2 compromessa con un ruolo associato può accedere a qualsiasi risorsa consentita da tale ruolo, potenzialmente estendendosi a più account AWS in organizzazioni complesse.

I principali servizi Azure sono soggetti ad abusi simili. Gli aggressori che compromettono un'applicazione con un principale di servizio possono utilizzare le sue autorizzazioni per accedere alle risorse Azure, enumerare la directory e potenzialmente passare ad altri abbonamenti. La natura programmatica dell'autenticazione dei principali di servizio rende difficile il rilevamento, poiché questa attività appare identica all'automazione legittima.

Il concatenamento delle funzioni serverless crea sottili percorsi di movimento laterale. Gli aggressori compromettono una funzione Lambda o Azure Function, quindi utilizzano il suo contesto di esecuzione per richiamare altre funzioni, accedere ai database o interagire con i servizi di archiviazione. La natura effimera dell'esecuzione serverless complica le attività di analisi forense e rilevamento.

Gli attacchi SLAAC IPv6 del gruppo APT TheWizards in cloud ibridi dimostrano come le vulnerabilità a livello di protocollo consentano il movimento laterale. Sfruttando la configurazione automatica IPv6 nelle reti dual-stack che collegano cloud locale e cloud , hanno aggirato i controlli di sicurezza incentrati sul traffico IPv4. Questa tecnica evidenzia come cloud possa creare vettori di movimento laterale imprevisti.

Approcci moderni alla difesa contro i movimenti laterali

L'evoluzione degli attacchi con movimento laterale richiede difese altrettanto evolute. Le organizzazioni che implementano approcci moderni come zero trust segnalano una riduzione del 67% degli attacchi riusciti, dimostrando l'efficacia dell'ipotesi di violazione e dell'eliminazione della fiducia implicita. Queste strategie non si concentrano sulla prevenzione della compromissione iniziale, ma sul contenimento del suo impatto.

La convergenza di più tecnologie difensive — microsegmentazione, rilevamento basato sull'intelligenza artificiale e sicurezza incentrata sull'identità — crea una difesa approfondita che vanifica gli obiettivi degli aggressori. I quadri normativi impongono sempre più spesso questi controlli, con PCI DSS v4.0 che richiede esplicitamente la convalida della segmentazione della rete e la direttiva NIS2 che sottolinea la resilienza contro i movimenti laterali.

Investire nella difesa contro i movimenti laterali offre rendimenti misurabili. Oltre a ridurre il numero di attacchi riusciti, le organizzazioni che implementano zero trust complete hanno registrato costi di violazione significativamente inferiori. Una ricerca condotta da IBM nel 2021 ha dimostrato che le organizzazioni con zero trust maturo zero trust 1,76 milioni di dollari rispetto a quelle che non zero trust . La combinazione di una ridotta frequenza degli incidenti e di un impatto minimo in caso di violazioni giustifica l'investimento in approcci difensivi moderni.

Zero trust elimina il concetto di reti interne affidabili, richiedendo una verifica continua per ogni connessione indipendentemente dalla fonte. Questo approccio contrasta direttamente il movimento laterale rimuovendo la fiducia implicita sfruttata dagli aggressori. Le organizzazioni che implementano zero trust miglioramenti significativi nella loro posizione di sicurezza, con alcune che raggiungono una riduzione del 90% degli incidenti di movimento laterale.

Il framework NIST SP 800-207 fornisce una guida completa per zero trust . I principi chiave includono la verifica esplicita di ogni transazione, l'applicazione dell'accesso con privilegi minimi e l'ipotesi di violazione in tutte le decisioni relative alla sicurezza. Questi principi affrontano direttamente le condizioni che consentono il movimento laterale.

Le capacità di rilevamento basate sull'intelligenza artificiale sono notevolmente maturate e i modelli di apprendimento automatico sono ora in grado di identificare sottili anomalie comportamentali che indicano movimenti laterali. Questi sistemi stabiliscono una linea di base del comportamento normale degli utenti e delle entità, quindi rilevano le deviazioni che potrebbero indicare una compromissione. A differenza del rilevamento basato sulle firme, gli approcci basati sull'intelligenza artificiale sono in grado di identificare nuove tecniche di attacco e Living Off the Land .

La crescita del mercato della microsegmentazione fino a raggiungere i 52,08 miliardi di dollari entro il 2030 riflette la sua efficacia nel prevenire i movimenti laterali. Le moderne piattaforme di microsegmentazione utilizzano l'identità, gli attributi del carico di lavoro e le dipendenze delle applicazioni per creare politiche di sicurezza dinamiche. Questo approccio va oltre i confini statici della rete per creare difese adattive che si regolano in base al rischio e al contesto.

Come Vectra AI il movimento laterale

Vectra AI il rilevamento dei movimenti laterali attraverso Attack Signal Intelligence™, una metodologia che si concentra sui comportamenti degli aggressori piuttosto che sulle firme o sui modelli noti. Questo approccio riconosce che, mentre gli strumenti e le tecniche evolvono, i comportamenti fondamentali richiesti per i movimenti laterali rimangono costanti.

La piattaforma mette in correlazione i segnali deboli provenienti da reti, endpoint e identità per identificare modelli di movimento laterale che i singoli avvisi potrebbero non rilevare. Analizzando le relazioni tra le entità e i loro normali modelli di comunicazione, Attack Signal Intelligence comportamenti anomali indicativi di movimento laterale, anche quando gli aggressori utilizzano strumenti e protocolli legittimi.

Questo approccio comportamentale si rivela particolarmente efficace contro Living Off the Land che eludono i sistemi di rilevamento tradizionali. Anziché cercare strumenti o comandi specifici, la piattaforma identifica i risultati dei movimenti laterali: utilizzo insolito degli account, modelli di accesso al sistema atipici e flussi di dati anomali. Questa metodologia consente di rilevare tecniche di movimento laterale sia note che sconosciute, garantendo resilienza contro metodi di attacco in continua evoluzione.

Tendenze future e considerazioni emergenti

Il panorama dei movimenti laterali subirà una trasformazione significativa nei prossimi 12-24 mesi, poiché sia gli aggressori che i difensori sfrutteranno le tecnologie emergenti. L'intelligenza artificiale sta rivoluzionando sia le capacità di attacco che quelle di difesa, con strumenti di attacco basati sul machine learning che identificano e sfruttano automaticamente le opportunità di movimento laterale, mentre l'IA difensiva diventa sempre più sofisticata nel rilevamento comportamentale.

La proliferazione dei dispositivi IoT e di edge computing espande esponenzialmente la superficie di attacco. Ogni dispositivo connesso rappresenta un potenziale punto di snodo per il movimento laterale, in particolare negli ambienti manifatturieri e sanitari dove continua la convergenza IT/OT. Gartner prevede che entro il 2026 il 60% delle organizzazioni subirà movimenti laterali attraverso dispositivi IoT, rispetto al 15% del 2024. Le organizzazioni devono estendere le loro difese contro i movimenti laterali per includere questi endpoint non tradizionali.

La crittografia resistente alla tecnologia quantistica rivoluzionerà l'autenticazione e il movimento laterale in modi sorprendenti. Mentre le organizzazioni si preparano alle minacce del quantum computing implementando nuovi standard crittografici, il periodo di transizione crea vulnerabilità. Gli aggressori stanno già raccogliendo credenziali crittografate per la futura decrittografia e l'ambiente crittografico misto durante la migrazione introdurrà nuovi vettori di movimento laterale attraverso attacchi di downgrade del protocollo.

La pressione normativa continua ad aumentare, con la direttiva NIS2 dell'UE e i prossimi requisiti federali statunitensi che affrontano esplicitamente la prevenzione dei movimenti laterali. Le organizzazioni rischiano multe fino al 2% del fatturato globale per una segmentazione della rete e controlli dei movimenti laterali inadeguati. L'attenzione normativa si sposta dalla conformità di base alla dimostrazione della resilienza contro sofisticati attacchi di movimento laterale.

La sicurezza della catena di approvvigionamento emerge come un vettore critico di movimento laterale, in particolare attraverso le dipendenze software e le integrazioni di terze parti. Le proiezioni per il 2025 indicano che il 40% delle violazioni comporterà un movimento laterale attraverso le connessioni della catena di approvvigionamento. Le organizzazioni devono estendere zero trust per includere l'accesso dei fornitori e implementare una segmentazione rigorosa tra le connessioni di terze parti e l'infrastruttura centrale.

Le priorità di investimento per i prossimi 24 mesi dovrebbero concentrarsi sui controlli di sicurezza incentrati sull'identità, poiché l'80% dei movimenti laterali sfrutta credenziali compromesse. Le organizzazioni dovrebbero dare priorità all'autenticazione senza password, alla verifica continua dell'identità e alla gestione degli accessi privilegiati. Inoltre, le capacità di risposta automatizzata diventano essenziali poiché la velocità degli attacchi continua ad accelerare e i tempi di risposta umani non sono più sufficienti per contenere i movimenti laterali.

Conclusione

Il movimento laterale si è evoluto da una curiosità tecnica alla sfida determinante della moderna sicurezza informatica. Le statistiche dipingono un quadro chiaro: quasi il 90% delle organizzazioni deve affrontare questa minaccia, gli attacchi possono diffondersi in meno di un'ora e la violazione media costa 4,44 milioni di dollari a livello globale. Tuttavia, questi numeri raccontano solo una parte della storia. Il vero impatto risiede nel cambiamento fondamentale che il movimento laterale rappresenta: dal prevenire le violazioni al presumere la compromissione e limitare i danni.

Le tecniche e gli strumenti continueranno ad evolversi, ma i principi di una difesa efficace rimangono costanti. Le organizzazioni devono adottare zero trust che eliminino la fiducia implicita, implementare la microsegmentazione per limitare la propagazione degli attacchi e implementare sistemi di rilevamento comportamentale che identifichino gli attacchi indipendentemente dagli strumenti utilizzati. La comprovata riduzione degli attacchi riusciti e la significativa diminuzione dei costi delle violazioni dimostrano che questi investimenti offrono rendimenti misurabili.

I responsabili della sicurezza si trovano di fronte a una scelta chiara: continuare a rincorrere aggressori sempre più sofisticati o ripensare radicalmente la propria architettura di sicurezza per un mondo in cui il movimento laterale non è solo possibile, ma probabile. Le organizzazioni che avranno successo saranno quelle che accetteranno questa realtà e costruiranno difese resilienti in grado di contenere e rilevare il movimento laterale prima che si verifichino danni catastrofici.

Sei pronto a trasformare il tuo approccio al rilevamento dei movimenti laterali? Scopri come Attack Signal Intelligence Vectra AI Attack Signal Intelligence identificare e bloccare i movimenti laterali nel tuo ambiente, indipendentemente dalle tecniche utilizzate dagli aggressori.

Fonti e metodologia

Le informazioni riportate in questa guida si basano su ricerche di intelligence sulle minacce e su linee guida difensive di dominio pubblico, che analizzano i comportamenti degli attacchi reali e le pratiche di rilevamento.

Queste fonti sintetizzano le indagini sugli incidenti, l'analisi dei dati di telemetria di sicurezza e le migliori pratiche difensive osservate in vari ambienti aziendali.

Domande frequenti

Qual è la differenza tra movimento laterale e escalation dei privilegi?

Il movimento laterale e l'escalation dei privilegi hanno scopi diversi nella catena di attacco, anche se spesso gli aggressori li combinano per ottenere il massimo impatto. Il movimento laterale comporta la diffusione orizzontale attraverso i sistemi mantenendo lo stesso livello di privilegi, come un utente normale che accede a più workstation dove dispone di autorizzazioni standard. L'obiettivo dell'aggressore è l'esplorazione, la persistenza e il raggiungimento di dati preziosi senza attivare gli allarmi di sicurezza che potrebbero essere causati dai tentativi di elevazione.

L'escalation dei privilegi, al contrario, comporta un movimento verticale verso l'alto nella gerarchia delle autorizzazioni. Un aggressore sfrutta vulnerabilità, configurazioni errate o credenziali rubate per ottenere l'accesso a livello di amministratore, root o di sistema. Questa elevazione avviene su un singolo sistema e fornisce all'aggressore capacità che prima non possedeva.

Queste tecniche agiscono in modo sinergico negli attacchi reali. Gli aggressori in genere si muovono lateralmente con credenziali utente standard fino a quando non trovano un sistema vulnerabile all'escalation dei privilegi. Una volta ottenuti privilegi elevati, possono muoversi lateralmente con maggiore libertà e accedere a sistemi più sensibili. Volt Typhoon ha esemplificato questo modello, mantenendo l'accesso a livello utente per mesi mentre si muoveva lateralmente, aumentando i privilegi solo quando obiettivi specifici richiedevano l'accesso amministrativo. Comprendere questa relazione aiuta i team di sicurezza a riconoscere che difendersi da una sola tecnica non è sufficiente: una sicurezza completa richiede di affrontare sia i percorsi di movimento laterali che quelli verticali.

Con quale rapidità gli aggressori possono muoversi lateralmente attraverso una rete?

La velocità dei movimenti laterali ha subito una drastica accelerazione con la recente evoluzione degli attacchi. I dati attuali relativi al periodo 2024-2025 mostrano che il movimento laterale medio avviene in 48 minuti dal compromesso iniziale, mentre gli attacchi più veloci osservati raggiungono la piena propagazione della rete in soli 18 minuti. Il ransomware LockBit 4.0, potenziato con funzionalità di intelligenza artificiale, ha dimostrato questa estrema velocità passando dall'accesso iniziale alla crittografia completa della rete in meno di 20 minuti durante diversi incidenti verificatisi nel 2025.

Questi tempi variano notevolmente in base a diversi fattori. La sofisticatezza e la preparazione dell'autore dell'attacco giocano un ruolo cruciale: gli attori statali come Volt Typhoon agiscono in modo lento e deliberato nel corso di mesi per evitare di essere individuati, mentre i gruppi di ransomware danno priorità alla velocità rispetto alla furtività. Anche l'architettura di rete influisce sulla velocità: le reti piatte con una segmentazione minima consentono movimenti rapidi, mentre gli ambienti adeguatamente segmentati con zero trust possono rallentare o arrestare completamente la propagazione.

La maturità della sicurezza dell'ambiente di destinazione costituisce la variabile più significativa. Le organizzazioni con solidi controlli dell'identità, segmentazione della rete e rilevamento comportamentale possono estendere i tempi di movimento laterale da minuti a ore o giorni, garantendo un tempo di risposta cruciale. Al contrario, gli ambienti con privilegi eccessivi, sistemi non aggiornati e scarsa visibilità consentono movimenti quasi istantanei. La regola 1-10-60 di CrowdStrike fornisce un quadro pratico: rilevare le intrusioni entro 1 minuto, comprendere la minaccia entro 10 minuti e rispondere entro 60 minuti per stare al passo con le moderne velocità di movimento laterale.

Quali sono le tecniche di movimento laterale più comuni?

Gli aggressori si affidano costantemente a diverse tecniche collaudate di movimento laterale che sfruttano le funzionalità e i protocolli legittimi di Windows. Pass the Hash (T1550.002) rimane incredibilmente efficace, consentendo agli aggressori di autenticarsi utilizzando hash NTLM rubati senza conoscere le password effettive. Questa tecnica compare in oltre il 60% dei casi di compromissione dei domini perché aggira i tradizionali controlli delle password e funziona anche con password complesse e sicure.

L'abuso del protocollo Remote Desktop Protocol (T1021.001) fornisce un accesso interattivo che imita perfettamente l'attività legittima dell'amministratore. Gli aggressori sfruttano l'RDP sia per il movimento laterale che per l'accesso persistente, spesso mantenendo le sessioni per settimane mentre appaiono come una normale amministrazione remota. L'ubiquità del protocollo negli ambienti aziendali e la difficoltà di distinguere l'uso dannoso da quello legittimo lo rendono un vettore attraente.

Living Off the Land dominano i movimenti laterali moderni, con PowerShell che compare nel 71% degli attacchi LOTL. Gli aggressori utilizzano strumenti nativi di Windows come WMI, attività pianificate e creazione di servizi per spostarsi tra i sistemi senza distribuire malware personalizzato. Queste tecniche eludono gli antivirus tradizionali e rendono difficile l'analisi forense, poiché gli strumenti stessi sono legittimi. La combinazione di PowerShell remoting con strumenti come PsExec o WMI offre potenti e flessibili capacità di movimento laterale che si adattano ai controlli difensivi. I team di sicurezza devono concentrarsi sul rilevamento dei modelli comportamentali piuttosto che su strumenti specifici, poiché gli aggressori evolvono continuamente le loro tecniche mantenendo gli stessi approcci fondamentali.

È possibile che si verifichino movimenti laterali negli cloud ?

Cloud sono esposti a rischi di movimento laterale unici e in continua evoluzione, che differiscono in modo significativo dagli attacchi tradizionali on-premise. Le fughe dai container rappresentano un vettore primario, con gli aggressori che sfruttano le vulnerabilità nei runtime dei container o nelle piattaforme di orchestrazione per superare i confini di isolamento. L'aumento del 34% degli attacchi di movimento laterale basati su container nel 2025 dimostra come gli aggressori si siano adattati alle architetture cloud. Gli ambienti Kubernetes sono esposti a un rischio particolare dovuto all'abuso dei token degli account di servizio, in cui la compromissione di un singolo pod con autorizzazioni eccessive consente il movimento laterale a livello di cluster attraverso l'API Kubernetes.

L'abuso degli account Cloud e delle identità gestite crea potenti percorsi di movimento laterale tra cloud . In AWS, gli aggressori sfruttano il concatenamento dei ruoli IAM per passare da un account all'altro e da un servizio all'altro, sfruttando le relazioni di fiducia che consentono cloud . I soggetti di servizio Azure offrono opportunità simili, con applicazioni compromesse che utilizzano le autorizzazioni loro assegnate per accedere alle risorse di tutte le sottoscrizioni. La natura programmatica di queste identità rende difficile il rilevamento, poiché le attività dannose appaiono identiche all'automazione legittima.

Le architetture serverless introducono sottili vettori di movimento laterale attraverso il concatenamento di funzioni e trigger basati sugli eventi. Gli aggressori compromettono una funzione Lambda o Azure Function, quindi utilizzano il suo contesto di esecuzione per richiamare altre funzioni, accedere ai database o manipolare i servizi di archiviazione. La natura effimera dell'esecuzione serverless complica il rilevamento e l'analisi forense.cloud aggravano queste sfide, poiché gli aggressori sfruttano la connettività tra i cloud per spostarsi lateralmente tra diversi provider, spesso aggirando i controlli di sicurezza incentrati sullecloud .

Quali ID evento di Windows indicano un movimento laterale?

Gli ID evento di Windows forniscono dati telemetrici fondamentali per rilevare i movimenti laterali, ma per un rilevamento efficace è necessario correlare più eventi anziché generare avvisi su singoli ID. L'ID evento 4624 (Accesso riuscito) costituisce la base del rilevamento dei movimenti laterali, in particolare gli eventi di tipo 3 (accesso alla rete) e di tipo 10 (interattivo remoto). Gli accessi sequenziali di tipo 3 su più sistemi in pochi minuti, specialmente da account di servizio o fuori orario, indicano chiaramente un movimento laterale. Se combinati con l'analisi dell'IP di origine e i modelli di utilizzo degli account, gli eventi 4624 rivelano i percorsi di movimento degli aggressori attraverso la rete.

L'ID evento 4625 (Accesso non riuscito) rivela attività di ricognizione e tentativi di indovinare le credenziali che spesso precedono il movimento laterale riuscito. Eventi multipli 4625 seguiti da un 4624 riuscito indicano tentativi di password spraying o brute force. Il modello di errori su più sistemi di destinazione da un'unica fonte suggerisce in particolare l'uso di strumenti automatizzati di movimento laterale. L'ID evento 4648 (utilizzo esplicito delle credenziali) si rivela prezioso per rilevare il Pass the Hash e il furto di credenziali, attivandosi quando i processi utilizzano credenziali diverse da quelle dell'utente che ha effettuato l'accesso.

L'ID evento 4769 (Richiesta ticket servizio Kerberos) aiuta a identificare gli attacchi Pass the Ticket e l'utilizzo di Golden Ticket. Richieste di ticket di servizio insolite, in particolare per servizi con privilegi elevati da sistemi che in genere non li richiedono, richiedono un'indagine immediata. Un rilevamento efficace richiede regole di correlazione che combinino questi eventi con l'analisi del traffico di rete e gli eventi di creazione di processi (4688). Ad esempio, gli eventi 4648 seguiti immediatamente da eventi di tipo 3 4624 suggeriscono fortemente attacchi Pass the Hash, mentre modelli insoliti di eventi 4769 combinati con la creazione di servizi potrebbero indicare attacchi Silver Ticket.

In che modo zero trust impedisce il movimento laterale?

Zero trust trasforma radicalmente la sicurezza della rete eliminando la fiducia implicita che consente il movimento laterale. La sicurezza tradizionale basata sul perimetro presuppone che gli utenti e i dispositivi all'interno della rete siano affidabili, consentendo un ampio accesso una volta autenticati. Zero trust questo presupposto, richiedendo una verifica continua per ogni connessione, indipendentemente dalla posizione della fonte o dall'autenticazione precedente. Questo approccio contrasta direttamente il movimento laterale costringendo gli aggressori ad autenticarsi ad ogni passo, aumentando notevolmente il rischio di essere scoperti.

L'implementazione dei zero trust crea molteplici barriere al movimento laterale. La microsegmentazione divide la rete in zone granulari con controlli di accesso rigorosi tra loro, limitando la capacità di un aggressore di diffondersi anche con credenziali valide. Le politiche basate sull'identità garantiscono che l'accesso non dipenda solo dalle credenziali, ma anche dal comportamento dell'utente, dallo stato di salute del dispositivo e da fattori contestuali come la posizione e l'ora. L'accesso con privilegi minimi garantisce che gli utenti e le applicazioni accedano solo alle risorse essenziali per la loro funzione, riducendo la superficie di attacco disponibile per il movimento laterale.

I risultati ottenuti nel mondo reale dimostrano l'efficacia zero trust contro i movimenti laterali. Le organizzazioni che implementano zero trust complete segnalano una riduzione del 67% degli attacchi riusciti e del 90% degli incidenti di movimento laterale. L'approccio si rivela particolarmente efficace contro Living Off the Land che abusano di strumenti legittimi, poiché l'analisi comportamentale rileva modelli di utilizzo anomali indipendentemente dagli strumenti utilizzati. Quando si verificano violazioni, zero trust riducono significativamente i costi delle violazioni limitando il raggio d'azione e impedendo agli aggressori di raggiungere le risorse critiche.

Qual è l'impatto finanziario degli attacchi di movimento laterale?

Le conseguenze finanziarie delle violazioni abilitate dal movimento laterale rimangono gravi nel 2025, con il rapporto IBM sul costo delle violazioni dei dati che mostra un costo medio globale delle violazioni pari a 4,44 milioni di dollari. Le organizzazioni che subiscono attacchi di movimento laterale devono affrontare costi aggiuntivi dovuti alla maggiore velocità degli attacchi e alle tecniche più sofisticate che ampliano la portata della violazione prima che venga rilevata. I costi comprendono la risposta immediata all'incidente, l'interruzione dell'attività durante il ripristino, le sanzioni normative, le spese legali e il danno reputazionale a lungo termine che influisce sull'acquisizione e la fidelizzazione dei clienti.

Gli impatti specifici del settore variano notevolmente in base alla sensibilità dei dati e ai requisiti normativi. Le organizzazioni sanitarie devono affrontare costi particolarmente elevati, con costi di violazione nel settore che superano costantemente i 10 milioni di dollari secondo una ricerca IBM. L'attacco ransomware a Change Healthcare ne è un esempio, con un riscatto pagato di 22 milioni di dollari e un'enorme interruzione operativa che ha colpito milioni di pazienti. I servizi finanziari subiscono gli attacchi laterali più rapidi, che raggiungono i sistemi critici in media in 31 minuti, portando a controlli normativi e sanzioni di conformità che spesso superano i costi diretti delle violazioni.

Il ritorno sull'investimento per la prevenzione dei movimenti laterali si rivela convincente in tutti i settori. Le organizzazioni che implementano strategie di prevenzione complete, tra cui zero trust e la microsegmentazione, registrano un ROI significativo grazie alla riduzione dei costi delle violazioni e ai miglioramenti operativi. Oltre a prevenire completamente le violazioni, questi controlli riducono i costi degli incidenti quando si verificano violazioni, limitando la diffusione degli attacchi. Il rilevamento e il contenimento più rapidi riducono al minimo le interruzioni dell'attività, mentre le organizzazioni beneficiano anche del vantaggio competitivo di una comprovata resilienza della sicurezza, poiché i clienti valutano sempre più spesso la posizione di sicurezza nelle decisioni di selezione dei fornitori.

Che ruolo svolge la ricerca delle minacce nell'individuazione dei movimenti laterali?

La ricerca delle minacce consiste nella ricerca proattiva delle minacce informatiche che eludono le misure di sicurezza esistenti, compresi i segni di movimento laterale. I ricercatori di minacce esperti sono in grado di identificare indicatori sottili di compromissione, contribuendo a scoprire e affrontare i movimenti furtivi degli aggressori all'interno della rete.

In che modo le organizzazioni possono migliorare le loro difese contro i movimenti laterali?

Le organizzazioni possono migliorare le proprie difese investendo in strumenti avanzati di sicurezza informatica, adottando una strategia di sicurezza olistica che includa valutazioni periodiche della sicurezza, informazioni sulle minacce, endpoint solida endpoint e promuovendo una cultura della consapevolezza della sicurezza tra tutti i dipendenti.

Quali sviluppi futuri sono previsti per migliorare la protezione contro i movimenti laterali?

Gli sviluppi futuri potrebbero includere progressi nelle tecnologie di intelligenza artificiale e apprendimento automatico per un migliore rilevamento delle attività anomale, una più ampia adozione dei zero trust e una maggiore condivisione delle informazioni sulle minacce tra le organizzazioni per identificare e mitigare in modo più efficace le tattiche di movimento laterale.