Spiegazione della superficie di attacco: comprendere e ridurre l'esposizione della propria organizzazione

Approfondimenti chiave

- La superficie di attacco è l'insieme di tutti i punti di accesso attraverso i quali un aggressore può tentare di accedere, compromettere o estrarre dati dal vostro ambiente — come definito dal NIST in diverse pubblicazioni speciali.

- I quattro tipi di superficie di attacco richiedono approcci distinti. La superficie di attacco digitale, quella fisica, quella legata all'ingegneria sociale e quella emergente legata all'intelligenza artificiale richiedono ciascuna metodi di individuazione e monitoraggio diversi.

- I dispositivi periferici rappresentano il rischio in più rapida crescita. Il rapporto DBIR 2025 di Verizon ha rilevato che il 22% delle violazioni dovute a sfruttamento di vulnerabilità ha preso di mira le infrastrutture periferiche: un aumento di otto volte rispetto all'anno precedente.

- La gestione continua sostituisce l'analisi periodica. Secondo Gartner, le organizzazioni che danno priorità alla gestione continua dell'esposizione alle minacce (CTEM) hanno una probabilità tre volte inferiore di subire una violazione.

- La gestione della superficie di attacco è ormai un requisito imprescindibile per la conformità. Standard quali NIST CSF, CIS Controls v8, ISO 27001 e NIS2 prevedono tutti l'inventario delle risorse, il monitoraggio delle vulnerabilità e misure di mitigazione.

Ogni risorsa connessa, ogni API trascurata e ogni account di servizio con privilegi eccessivi costituisce un ulteriore potenziale punto di accesso per gli aggressori. La superficie di attacco digitale è cresciuta del 67% dal 2022, trainata dalla cloud , dalla proliferazione dell’IoT e dall’adozione di strumenti di IA. Nel frattempo, una ricerca di Unit 42 rileva che l'87% delle intrusioni ora coinvolge più superfici di attacco, il che significa che una singola esposizione non gestita può innescare un incidente a livello dell'intera organizzazione. Questa guida illustra in dettaglio cos'è una superficie di attacco, i quattro tipi che i team di sicurezza devono monitorare e come ridurre sistematicamente l'esposizione utilizzando framework collaudati e lezioni tratte dal mondo reale.

Che cos'è una superficie di attacco?

La superficie di attacco è l'insieme di tutti i punti situati ai confini di un sistema, di un elemento del sistema o di un ambiente in cui un aggressore può tentare di penetrare, provocare un effetto o estrarre dati da tale sistema. Questa definizione, tratta dai documenti NIST SP 800-53 Rev. 5 e SP 800-160 Vol. 2, costituisce il punto di riferimento autorevole per il modo in cui i professionisti della sicurezza concepiscono l'esposizione.

In pratica, ogni porta aperta, ogni cloud , ogni credenziale utente e ogni endpoint API endpoint ad ampliare la superficie di attacco di un'organizzazione. Il concetto è importante perché la superficie di attacco è cresciuta in modo esponenziale. Una ricerca contenuta nelle previsioni sulla sicurezza informatica per il 2026 dell'INE mostra che la superficie di attacco digitale si è espansa del 67% dal 2022, poiché le organizzazioni hanno adottato cloud , implementato dispositivi IoT e integrato strumenti di IA. Il Global Incident Response Report 2026 di Unit 42 conferma che l'87% delle intrusioni ora coinvolge più superfici di attacco, rendendo la visibilità unificata un prerequisito per un rilevamento efficace delle minacce.

La posta in gioco è concreta. Lo studio del Ponemon Institute intitolato «Il costo di una violazione dei dati nel 2025» ha rilevato che il costo medio globale di una violazione ha raggiunto i 4,44 milioni di dollari, mentre la media statunitense è salita a 10,22 milioni di dollari. Ogni componente della superficie di attacco non gestita rappresenta una potenziale via d’accesso a tali cifre.

Superficie di attacco vs vettore di attacco

La superficie di attacco e il vettore di attacco sono concetti correlati ma distinti. La superficie di attacco è l'insieme di tutti i possibili punti di accesso. Il vettore di attacco è il metodo specifico che un aggressore sceglie per sfruttare uno di quei punti di accesso.

Pensateci in questo modo: la superficie di attacco è costituita da ogni porta, finestra e presa d'aria di un edificio. Un vettore di attacco è la finestra specifica che un ladro sceglie e la tecnica utilizzata per aprirla. Le tecniche comuni di attacco informatico — phishing, sfruttamento delle vulnerabilità, abuso delle credenziali — sono vettori di attacco che prendono di mira componenti specifici della più ampia superficie di attacco.

Comprendere questa distinzione aiuta i team di sicurezza a stabilire le priorità. Ridurre la superficie di attacco limita il numero di vie di accesso disponibili. Il monitoraggio dei vettori di attacco consente di individuare quali vie vengono attivamente sfruttate dagli aggressori.

Tipi di superfici di attacco

Le superfici di attacco si articolano in quattro categorie, ciascuna delle quali richiede approcci specifici in termini di individuazione e monitoraggio. La tabella seguente riassume gli elementi chiave, gli esempi di attacchi e i metodi di individuazione per ciascun tipo.

Tabella: Quattro tipi di superfici di attacco con componenti chiave e metodi di individuazione.

Superficie di attacco digitale

La superficie di attacco digitale rappresenta la categoria più ampia e in più rapida crescita. Comprende tutte le risorse software, hardware e di rete esposte a potenziali attacchi: porte aperte, cloud configurati in modo errato, endpoint privi di patch, applicazioni shadow IT e API. Nel 2025 le intrusioni Cloud sono aumentate del 37%, con attori sponsorizzati dallo Stato che hanno determinato un incremento del 266%, a conferma del fatto che cloud è un aspetto fondamentale della superficie di attacco digitale. L'utilizzo delle API è aumentato del 167% secondo il Rapporto sulla sicurezza delle applicazioni 2026 di Cloudflare, aggiungendo un altro vettore in rapida espansione.

Con una previsione che indica che i dispositivi IoT connessi supereranno i 25 miliardi entro il 2026, la superficie digitale si estende profondamente negli ambienti operativi. Le organizzazioni che gestiscono sistemi di controllo industriale, dispositivi medici o infrastrutture di edifici intelligenti devono affrontare sfide di sicurezza IoT che rendono sempre più labile il confine tra le superfici di attacco digitali e quelle fisiche. Gli ambienti ibridi che abbracciano data center on-premise e più cloud richiedono strategie cloud ibrido in grado di tenere conto dell'intera impronta digitale.

Superficie di attacco dell'ingegneria sociale

Il fattore umano rimane un punto vulnerabile costante. Dipendenti, collaboratori esterni e partner possono essere manipolati tramite phishing, pretexting e baiting affinché rivelino le proprie credenziali o compiano azioni dannose. Per un'analisi più approfondita di queste tecniche e delle relative difese, consulta la nostra guida sul social engineering.

L'intelligenza artificiale come nuova superficie di attacco

L'IA rappresenta una quarta categoria di superficie di attacco che la maggior parte delle organizzazioni non ha ancora preso in considerazione. Secondo alcuni sondaggi di settore, il 48% dei professionisti della sicurezza informatica indica gli agenti IA autonomi come il vettore di attacco in più rapida crescita per il 2026. La classifica OWASP Top 10 per la sicurezza dell'IA agentica, pubblicata nel dicembre 2025, individua rischi quali prompt injection, l'eccessiva autonomia e l'uso non sicuro degli strumenti.

L'«Shadow AI» complica ulteriormente la situazione. Quando i dipendenti utilizzano strumenti di IA senza la supervisione del reparto IT, ogni strumento introduce endpoint di modelli, flussi di dati e connessioni API non gestiti. Le identità degli agenti di IA — account di servizio che consentono ai sistemi di IA autonomi di agire per conto degli utenti — creano catene di credenziali che la governance tradizionale delle identità non copre. Nel giugno 2023, un ambiente di ricerca sull'IA configurato in modo errato presso un'importante azienda tecnologica ha inavvertitamente esposto 38 terabyte di dati interni, dimostrando come l'infrastruttura di IA crei nuovi rischi di esposizione.

L'identità come dimensione trasversale

L'identità è un elemento trasversale a tutti e quattro i tipi di superficie di attacco. Credenziali, account di servizio, token OAuth, chiavi API e identità degli agenti di IA costituiscono un livello della superficie di attacco che esiste indipendentemente dal fatto che l'infrastruttura sottostante sia digitale, fisica o basata sull'intelligenza artificiale. Il Global Threat Intelligence Report 2026 di Flashpoint ha rilevato 3,3 miliardi di credenziali compromesse provenienti da 11,1 milioni di macchine infettate da infostealer in circolazione. Le capacità di rilevamento e risposta alle minacce legate all'identità sono diventate essenziali per le organizzazioni in cui l'identità rappresenta la principale superficie di attacco.

Le superfici di attacco nella pratica

I casi reali di violazioni dimostrano costantemente che i componenti della superficie di attacco non gestiti o sconosciuti costituiscono i principali punti di accesso per gli incidenti gravi. Questi casi di studio ne illustrano lo schema.

Impennata degli attacchi ai dispositivi periferici. Il rapporto DBIR 2025 di Verizon ha rivelato che il 22% di tutte le violazioni causate dallo sfruttamento di vulnerabilità ha preso di mira le infrastrutture periferiche — firewall, VPN, router e gateway di accesso remoto — con un aumento di otto volte rispetto all'anno precedente. Il tempo mediano di risoluzione è stato di 32 giorni e solo il 54% dei dispositivi vulnerabili è stato completamente risolto. Il BOD 26-02 della CISA, pubblicato nel febbraio 2026, impone ora l'inventario dei dispositivi edge e la dismissione delle apparecchiature a fine supporto entro scadenze specifiche.

La catena di approvvigionamento come superficie di attacco. Secondo il DBIR di Verizon, il coinvolgimento di terze parti ha rappresentato un fattore determinante nel 30% di tutte le violazioni nel 2025, in aumento rispetto al 15% circa dell’anno precedente. La violazione di SolarWinds (2020) ha compromesso oltre 18.000 organizzazioni clienti attraverso un singolo aggiornamento del fornitore. La vulnerabilità di MOVEit (2023) ha colpito oltre 620 organizzazioni attraverso una zero-day software di trasferimento file. Entrambi i casi illustrano come una singola dipendenza da terze parti espanda esponenzialmente la superficie di attacco.

Violazione dei sistemi di Jaguar Land Rover. Nell'agosto 2025, alcuni hacker hanno sfruttato una vulnerabilità di un fornitore esterno di Jaguar Land Rover, causando un'interruzione della produzione della durata di cinque settimane e coinvolgendo oltre 5.000 aziende della catena di approvvigionamento. Si stima che il costo di questa violazione ammonti a 1,9 miliardi di sterline.

Compromissione di credenziali su larga scala. La violazione dei dati subita da Prosper Marketplace nel 2025 ha portato alla divulgazione di 17,6 milioni di record contenenti informazioni personali identificative (PII) a causa della compromissione delle credenziali amministrative dotate di autorizzazioni eccessive sul database: un caso da manuale di furto di credenziali unito a controlli di accesso inadeguati.

CampagnaSalt Typhoon ". Un gruppo di hacker legato alla Cina continua a sfruttare i dispositivi di rete periferici di 200-600 organizzazioni in oltre 80 paesi; l'FBI conferma che le minacce sono "ancora molto attuali". Questa campagna evidenzia come gli attori statali prendano sistematicamente di mira la superficie di attacco delle infrastrutture critiche.

Gestione della superficie di attacco

La gestione della superficie di attacco (ASM) è il processo continuo di individuazione, analisi, monitoraggio e riduzione della superficie di attacco di un'organizzazione. A differenza delle scansioni periodiche delle vulnerabilità, l'ASM parte dal presupposto che la superficie di attacco sia in continua evoluzione e richieda una sorveglianza costante.

Il mercato dell'ASM riflette questa urgenza. Con un valore stimato di 1,03 miliardi di dollari nel 2025, si prevede che supererà i 5 miliardi di dollari entro il 2034, con un tasso di crescita annuale composto (CAGR) del 21%. Secondo il sondaggio "IT Priorities 2026" condotto da Flexera, l'85% dei responsabili delle decisioni IT identifica le lacune nella visibilità come un rischio significativo.

Il ciclo di vita della gestione della superficie di attacco

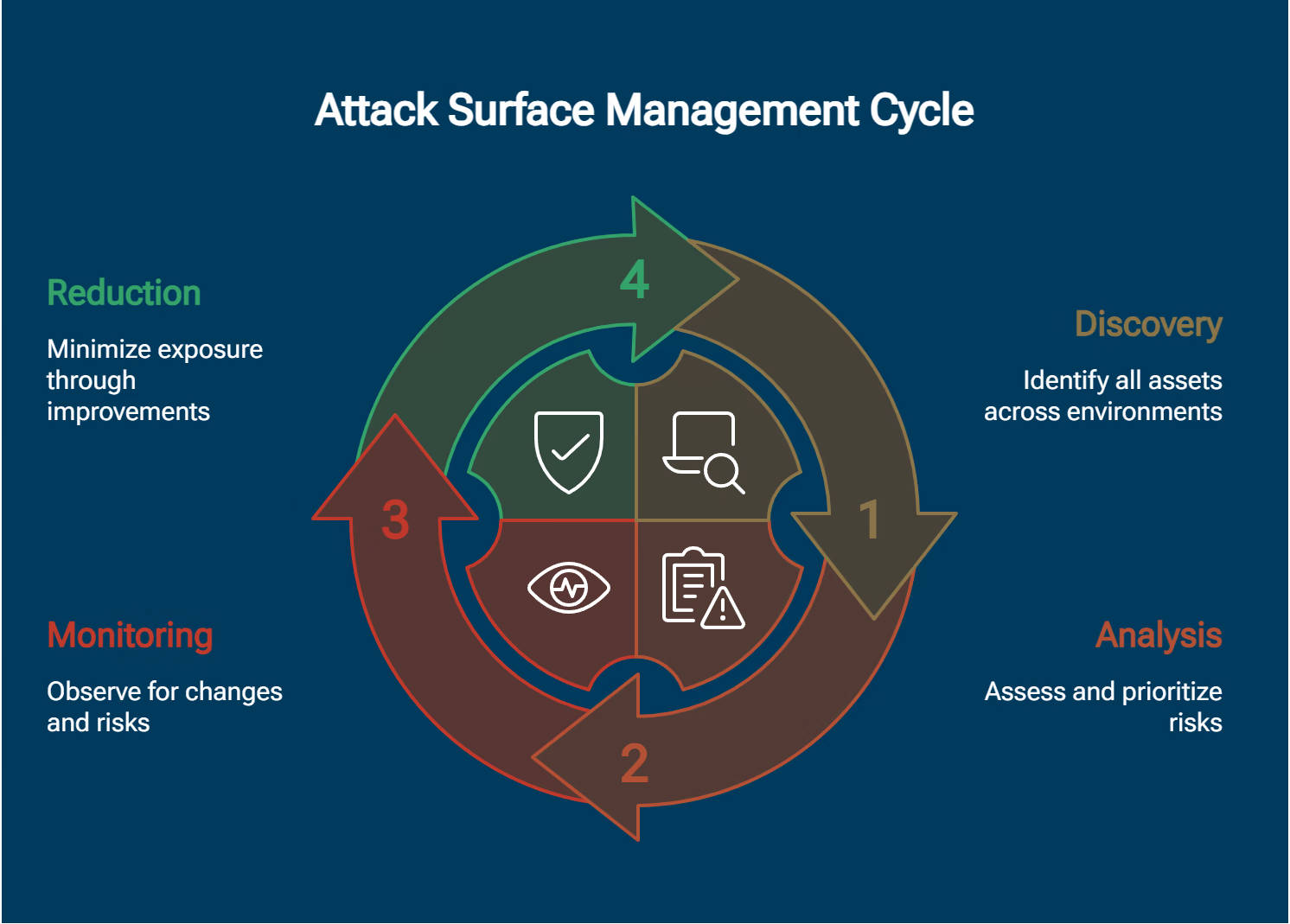

ASM segue un ciclo di vita continuo articolato in quattro fasi.

- Individuazione. Identificare tutte le risorse: on-premise, cloud, SaaS, shadow IT, connessioni di terze parti. La gestione della superficie di attacco esterna (EASM) si concentra specificamente sulle risorse esposte a Internet e visibili agli aggressori esterni.

- Analisi. Valutare e classificare per priorità i rischi di esposizione utilizzando modelli come l'OWASP Relative Attack Surface Quotient (RSQ). Misurare quantitativamente la superficie di attacco per monitorarne l'evoluzione nel tempo e definire indicatori di sicurezza informatica da includere nei rapporti.

- Monitoraggio. Mantenere una sorveglianza costante della superficie di attacco. Cloud cambiano più rapidamente rispetto alle infrastrutture on-premise e il 90% degli incidenti è causato da configurazioni errate che possono verificarsi in qualsiasi momento (Unit 42, 2026).

- Riduzione. Eliminare sistematicamente le esposizioni non necessarie tramite patch, disattivazione, rafforzamento della sicurezza e controlli degli accessi. Questa fase si collega direttamente al ciclo di individuazione successivo.

L'ASM si differenzia dalla gestione delle vulnerabilità per quanto riguarda l'ambito di applicazione. La gestione delle vulnerabilità si concentra sulle risorse e sulle falle note (CVE). L'ASM è un insieme più ampio che integra l'individuazione delle risorse — ovvero l'individuazione di ciò di cui non si conosceva l'esistenza — e il monitoraggio continuo dell'intera superficie di esposizione.

In che modo il CTEM si collega alla gestione della superficie di attacco

La gestione continua dell'esposizione alle minacce (CTEM) è un modello definito da Gartner che estende l'ASM a un programma più ampio di gestione dell'esposizione. Secondo le previsioni di Gartner, le organizzazioni che danno priorità alla CTEM avranno una probabilità tre volte inferiore di subire una violazione, e il 60% delle organizzazioni sta già attuando o valutando l'adozione di programmi CTEM.

Il CTEM segue un ciclo di vita in cinque fasi.

- Analisi preliminare. Individuare le risorse e i processi aziendali fondamentali che rivestono maggiore importanza.

- Analisi. Mappare la superficie di attacco: ASM ne costituisce la base.

- Definizione delle priorità. Classificate le vulnerabilità in base alla possibilità di sfruttamento e all'impatto sul business, non solo in base ai punteggi CVSS.

- Convalida. Verificare se le vulnerabilità siano effettivamente sfruttabili tramite una simulazione di attacco.

- Mobilitazione. Tradurre i risultati in procedure operative di bonifica e in un sistema di responsabilità.

L'ASM alimenta direttamente le fasi di individuazione e definizione delle priorità del CTEM, fornendo i dati grezzi relativi all'inventario e all'esposizione necessari al funzionamento del programma nel suo complesso.

Ridurre la superficie di attacco

La riduzione della superficie di attacco richiede un rilevamento continuo delle risorse, interventi correttivi basati sul rischio, la rimozione dei servizi inutilizzati e una gestione rigorosa delle identità in tutti gli ambienti. La seguente lista di controllo fornisce una metodologia pratica di mappatura basata sul framework OWASP per l'analisi della superficie di attacco.

Tabella: Lista di controllo pratica per la mappatura della superficie di attacco destinata ai team di sicurezza.

Sette strategie per ridurre la superficie di attacco

- Individuazione automatizzata e continua di tutte le risorse, compresi lo shadow IT e i dispositivi non gestiti.

- Rimedio e applicazione di patch basati sul rischio, con priorità ai dispositivi periferici secondo la BOD 26-02 della CISA. La CISA ha inoltre pubblicato una scheda informativa congiunta sulla riduzione della superficie di attacco dei dispositivi periferici fuori supporto.

- Eliminazione delle risorse e dei servizi inutilizzati per garantire la funzionalità minima.

- Monitoraggio dei fornitori terzi e della catena di approvvigionamento con valutazione continua dei rischi dei fornitori.

- Cloud e gestione delle configurazioni per affrontare il 90% degli incidenti causati da configurazioni errate.

- Controlli di gestione delle identità e degli accessi, tra cui il principio del privilegio minimo e zero trust , rafforzati dall'autenticazione a più fattori.

- Segmentazione della rete per limitare la diffusione laterale nel caso in cui gli aggressori riescano a violare il perimetro.

Superficie di attacco e conformità

La gestione della superficie di attacco risponde direttamente ai requisiti dei principali framework di sicurezza, rendendola un elemento fondamentale sia per la sicurezza che per la conformità.

Tabella: Tabella di corrispondenza della conformità della superficie di attacco tra i principali framework di sicurezza.

Approcci moderni alla gestione della superficie di attacco

Il panorama della gestione della superficie di attacco si sta evolvendo dal rilevamento periodico alla verifica continua delle vulnerabilità basata sull'intelligenza artificiale. L'acquisizione di Armis da parte di ServiceNow, del valore di 7,75 miliardi di dollari, avvenuta nel dicembre 2025, segnala che il mercato è passato dagli strumenti di nicchia agli investimenti in piattaforme aziendali. Il GigaOm 2026 ASM Radar ha valutato 32 fornitori, concludendo che «il rilevamento è ormai un requisito minimo» e che la gestione convalidata delle vulnerabilità rappresenta il nuovo standard competitivo.

Tre aspetti caratterizzano l'approccio moderno.

Da periodico a continuo. Le tradizionali scansioni trimestrali non riescono a stare al passo con cloud , dove le risorse vengono attivate e disattivate in pochi minuti. Il monitoraggio continuo della superficie di attacco è ormai diventato uno standard imprescindibile.

Da un approccio frammentato a uno unificato. Poiché l'87% delle intrusioni coinvolge più superfici di attacco, le organizzazioni necessitano di una visibilità completa su rete, identità, cloud ed endpoint un'unica vista. Il rilevamento e la risposta a livello di rete, cloud e la rispostacloud e il rilevamento delle minacce alle identità devono convergere per coprire l'intera superficie.

Dalla individuazione all'azione. Sapere quali sono le vulnerabilità è necessario, ma non basta. Gli approcci moderni colmano il divario tra l'identificazione di una vulnerabilità e la sua risoluzione grazie alla definizione automatizzata delle priorità e all'integrazione con i flussi di lavoro operativi.

Come Vectra AI la visibilità della superficie di attacco

La filosofia Vectra AI parte da una premessa fondamentale: la rete moderna È la superficie di attacco. Essa abbraccia data center on-premise,cloud , sistemi di gestione delle identità, applicazioni SaaS, dispositivi IoT/OT, infrastrutture edge e strumenti di intelligenza artificiale. Anziché tentare di eliminare ogni possibile punto di ingresso — un compito impossibile in un'azienda dinamica — Vectra AI Attack Signal Intelligence individuare gli aggressori che hanno già violato la superficie. Questo approccio consente il rilevamento comportamentale delle tecniche degli aggressori in ogni fase della kill chain, garantendo copertura, chiarezza e controllo sull'intera superficie di attacco moderna attraverso la Vectra AI .

Conclusione

La superficie di attacco non è più un semplice elenco statico da verificare una volta al trimestre. Si tratta di una sfida dinamica e multidimensionale che abbraccia l'infrastruttura digitale, le strutture fisiche, il comportamento umano e i sistemi di intelligenza artificiale. Con la superficie di attacco digitale in crescita del 67% dal 2022 e l'87% delle intrusioni che coinvolge più tipi di superficie, le organizzazioni che hanno successo sono quelle che considerano la gestione della superficie di attacco come una disciplina continua e automatizzata, non come una semplice voce da spuntare periodicamente.

Il percorso da seguire inizia dalla visibilità. Scoprite di cosa disponete, analizzate i punti vulnerabili, monitorate costantemente eventuali cambiamenti ed eliminate ciò che non è necessario. Allineate le vostre iniziative a modelli di riferimento come il NIST CSF e i CIS Controls per soddisfare sia gli obiettivi di sicurezza che quelli di conformità. E tenete presente che, in un mondo in cui gli aggressori più scaltri troveranno sempre un modo per penetrare nei sistemi, sono il rilevamento e la risposta su tutta la superficie di attacco a trasformare un tentativo di violazione in un incidente circoscritto.

Scopri come la piattaforma Vectra AI garantisce copertura, chiarezza e controllo su tutta la moderna superficie di attacco.

Domande frequenti

Qual è la differenza tra superficie di attacco e superficie di minaccia?

La superficie di attacco comprende tutti i punti attraverso i quali un aggressore potrebbe potenzialmente accedere a un sistema: ogni porta aperta, API esposta, credenziale utente e punto di accesso fisico. La superficie di minaccia è un concetto più ampio che integra il contesto esterno alla superficie di attacco. Comprende la superficie di attacco stessa, oltre a fattori di minaccia esterni quali il panorama degli attori malintenzionati attivi, gli exploit attualmente in circolazione e le condizioni geopolitiche che potrebbero aumentare il rischio per settori o regioni specifici.

Per i team di sicurezza, questa distinzione pratica è fondamentale ai fini della definizione delle priorità. Due organizzazioni possono avere superfici di attacco identiche, ma quella che opera in un settore altamente preso di mira (come la difesa o le infrastrutture critiche) si trova ad affrontare una superficie di minaccia più ampia, poiché un numero maggiore di avversari cerca attivamente di sfruttare quei punti di accesso. La gestione della superficie di attacco si concentra su ciò che è sotto il vostro controllo: le vostre risorse e la vostra esposizione. La consapevolezza della superficie di minaccia fornisce informazioni su chi potrebbe prendervi di mira e in che modo.

Qual è la differenza tra la gestione della superficie di attacco e la gestione delle vulnerabilità?

La gestione della superficie di attacco è un concetto più ampio rispetto alla gestione delle vulnerabilità. La gestione delle vulnerabilità si concentra sulle risorse e sulle falle già note, analizzando i sistemi in inventario alla ricerca di CVE e stabilendo le priorità per l'applicazione delle patch. L'ASM interviene in una fase precedente del processo, individuando risorse di cui non si conosceva l'esistenza — shadow IT, cloud dimenticate, connessioni di terze parti non gestite — e monitorando poi costantemente l'intera superficie alla ricerca di eventuali cambiamenti.

La differenza fondamentale sta nell'ambito di applicazione. La gestione delle vulnerabilità si chiede: «Quali falle esistono nei nostri sistemi conosciuti?». L'ASM si chiede invece: «Di quali sistemi disponiamo e quali sono esposti?». Le organizzazioni che si affidano esclusivamente alla gestione delle vulnerabilità rischiano di trascurare le risorse che non sono mai state inventariate.

Con quale frequenza le organizzazioni dovrebbero valutare la propria superficie di attacco?

In modo continuo. Il settore è passato decisamente dalle valutazioni periodiche trimestrali o annuali al monitoraggio continuo e automatizzato. Le superfici Cloud cambiano più rapidamente rispetto agli ambienti on-premise, con carichi di lavoro, container e funzioni serverless che vengono avviati e arrestati in pochi minuti. Il 90% degli incidenti è causato da configurazioni errate che possono verificarsi in qualsiasi momento, secondo il Global Incident Response Report 2026 di Unit 42. Il CISA BOD 26-02 riflette questo cambiamento imponendo un inventario continuo dei dispositivi edge piuttosto che audit una tantum. Le organizzazioni che si affidano ancora a scansioni periodiche operano con un quadro obsoleto della propria esposizione.

Che cos'è la gestione della superficie di attacco delle risorse informatiche (CAASM)?

Il CAASM è una categoria definita da Gartner incentrata sull'aggregazione dei dati relativi alle risorse provenienti da più fonti — CMDB, endpoint , API cloud , scanner di vulnerabilità, piattaforme di gestione delle identità — al fine di creare un inventario completo e deduplicato di tutte le risorse informatiche. Mentre l'EASM si concentra sulle risorse esposte a Internet e visibili agli aggressori esterni, il CAASM si concentra sull'interno per consolidare la visibilità delle risorse interne. Le due discipline sono complementari. L'EASM individua ciò che gli aggressori possono vedere dall'esterno del perimetro. Il CAASM garantisce che i team interni abbiano una visione unificata e accurata di tutto ciò che si trova all'interno del perimetro. Insieme forniscono l'inventario completo richiesto dall'ASM.

Qual è il rischio maggiore legato alla superficie di attacco nel 2026?

Lo sfruttamento dei dispositivi periferici e la compromissione delle identità sono i due principali rischi legati alla superficie di attacco in vista del 2026. Il rapporto DBIR 2025 di Verizon ha rilevato che il 22% delle violazioni dovute a sfruttamento ha preso di mira dispositivi periferici — firewall, VPN, router e gateway di accesso remoto — con un aumento di otto volte rispetto all’anno precedente. Nel frattempo, secondo il Global Threat Intelligence Report 2026 di Flashpoint, sono in circolazione 3,3 miliardi di credenziali compromesse. La CISA ha risposto emanando il BOD 26-02 che impone l'inventario dei dispositivi periferici e la dismissione delle apparecchiature a fine supporto. La convergenza di questi due rischi – dispositivi periferici esposti e identità compromesse – crea percorsi di attacco combinati che le difese perimetrali tradizionali non sono in grado di affrontare.

In che modo la gestione della superficie di attacco si collega al modello zero trust?

Zero trust un quadro di sicurezza che elimina la fiducia implicita nei confronti di qualsiasi utente, dispositivo o connessione. Riduce direttamente la superficie di attacco applicando il principio del privilegio minimo e la microsegmentazione, limitando ciò a cui un aggressore può accedere anche dopo aver ottenuto l'accesso iniziale. ASM fornisce la base di visibilità zero trust dal zero trust . Non è possibile applicare controlli di accesso con privilegi minimi su risorse di cui non si conosce l'esistenza. Individuando e catalogando continuamente tutte le risorse, le identità e le connessioni, ASM fornisce zero trust l'inventario completo necessario per definire e applicare le politiche di accesso in modo efficace.

Qual è la dimensione del mercato ASM?

Il mercato globale dell'ASM è stato valutato a circa 1 miliardo di dollari nel 2025, con previsioni che indicano un valore pari o superiore a 5 miliardi di dollari entro il 2034, con un tasso di crescita annuale composto (CAGR) del 21%. L'acquisizione di Armis da parte di ServiceNow per 7,75 miliardi di dollari alla fine del 2025 conferma ulteriormente la traiettoria di crescita del mercato e segnala che l'ASM si sta evolvendo da strumento autonomo a funzionalità integrata nelle piattaforme aziendali. Le stime sulle dimensioni del mercato variano a seconda delle società di ricerca, ma la tendenza generale è coerente: le organizzazioni stanno investendo massicciamente nella visibilità della superficie di attacco man mano che gli ambienti digitali diventano più complessi.